Sauvegarde informatique, hébergement, coffre-fort numérique, cloud, archivage électronique… Ces notions clés sont souvent mal connues ou confondues. Faisons le point !

Cloud, coffre-fort numérique, archivage électronique : qui fait quoi ?

Des termes familiers… mais flous

Toute entreprise qui souhaite gérer ses documents électroniques se retrouve dans l’embarras du choix face à la diversité des solutions existantes sur le marché : cloud, coffre-fort numérique, sauvegarde informatique, stockage, hébergement, archivage électronique à vocation probatoire… Si ces termes sont couramment utilisés dans le monde de l’informatique, ils peuvent recouvrir des réalités différentes selon les interlocuteurs. Par ailleurs, ces solutions ne sont pas équivalentes et répondent à des besoins différents.

Partir de son besoin, plutôt que des solutions existantes

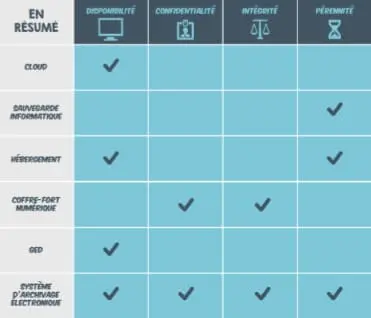

Plutôt que de passer en revue les solutions proposées par des prestataires, il est préférable de commencer par bien définir ses attentes. Pour ce faire, une grille d’analyse pour aider à déterminer les besoins des systèmes d’information, en s’inspirant des notions DCIP (Disponibilité – Confidentialité – Intégrité – Pérennité) telles que définies dans la norme ISO 27001.

4 questions à se poser pour prioriser ses besoins :

• Disponibilité : « Mes collaborateurs ont-ils besoin d’accéder facilement, souvent et rapidement à nos documents ? »

• Confidentialité : « Quel collaborateur peut accéder à quel(s) document(s) ? »

• Intégrité : « Dans quelle mesure ces documents peuvent-ils être utilisés au titre de la preuve ? »

• Pérennité : « Est-il nécessaire que je conserve à long terme mes documents ?»

Quelle solution technique pour quel usage ?

Une fois les priorités de l’entreprise bien identifiées grâce à ce questionnement, il devient plus aisé de faire son choix parmi les solutions techniques existantes. Il existe en effet sur le marché plusieurs catégories de solutions que l’on peut résumer ainsi :

– Le cloud : partager facilement ses documents. Cette infrastructure mutualisée met à disposition d’un grand nombre d’utilisateurs des capacités de stockage, de télécommunication et de calcul. Principalement dédiée au partage, elle n’offre pas des garanties de sécurité optimum, même après l’ajout d’une couche de chiffrement. De plus, la localisation concrète des documents est incertaine : sont-ils stockés en France… ou ailleurs ?

– La sauvegarde informatique : conserver une copie de ses données et applications. Ce dispositif matériel et logiciel permet de disposer d’une copie de ses données et de ses applications en cas de perte de sinistre informatique, afin d’en faciliter la restauration. Inconvénient : il ne garantit ni la confidentialité, ni l’intégrité du document stocké. Il permet de revenir à un état donné à instant T, mais pas de naviguer ou de contrôler les accès aux documents.

– L’hébergement : confiez le stockage de ses documents à un tiers. Ce dispositif technique consiste à confier à un prestataire extérieur le stockage de ses documents. Elle permet de bénéficier d’une solution de stockage – plus ou moins sécurisée – à un bon rapport qualité/prix. Mais l’objectif principal est de bénéficier d’un service externalisé qui permet de rester centrer sur son cœur de métier et de ne pas gérer cette partie informatique.

– Le coffre-fort numérique : protéger ses documents. Cette solution logicielle permet de protéger et de démontrer l’intégrité des documents numériques. En revanche, elle n’intègre pas d’infrastructures techniques et logicielles (firewall, serveurs dédiés…) indispensables pour garantir la pérennité et la disponibilité de ces documents.

– La Gestion électronique de documents (GED) : faciliter le travail collaboratif. Cet ensemble logiciel sert à décrire des documents vivants, pour faciliter leur classement, leur modification et leur évolution pendant leur production, et permettre d’y accéder facilement en vue d’une exploitation. Il n’a pas vocation à protéger l’intégrité d’un document.

– L’archivage électronique à vocation probatoire, ou Système d’archivage électronique (SAE) : être capable d’apporter la preuve. Service plus qu’outil, ce système de conservation de documents permet de garantir leur nonaltération, en empêchant toute falsification volontaire ou involontaire. Grâce à la combinaison de briques logicielles et matérielles, de processus et d’interventions humaines, il constitue la seule solution capable de garantir simultanément la Disponibilité, la Confidentialité, l’Intégrité et la Pérennité (DCIP) des documents, et donc le maintien de leur vocation probatoire.

En résumé …

(((IMG7539)))

Les outils présentés répondent à un enjeu principal, ils peuvent également couvrir d’autres fonctions selon les services ajoutés par le prestataire.

Pour faire un choix adapté, il est important de toujours conserver à l’esprit l’objectif principal de son projet : veut-on avant tout accompagner la mobilité de ses collaborateurs ? Protéger des documents sensibles ? Les retrouver facilement ? Apporter la preuve ? Par ailleurs, il ne faut pas hésiter à réviser son projet en fonction des possibilités techniques et des coûts afférents.

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

- Splunk : vers un SOC agentique et de confiance

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Moderniser le développement logiciel : de la fragmentation à l’intégration

Articles les + lus

Cloud et IA : une maturité en retard face à l’explosion des usages

Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT

FOCUS : optimisation du Cloud grâce à l’intelligence Artificielle

À la une de la chaîne Cloud

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT

- FOCUS : optimisation du Cloud grâce à l’intelligence Artificielle