OmniVision 7.1 supporte de nouvelles plates-formes de virtualisation

En plus de VMware, la solution OmniVision de Systar supporte dorénavant les machines virtuelles hébergées sur IBM Power7, Microsoft Hyper-V, HP Integrity, et Sun/Solaris Logical Domain Servers.

OmniVision permet aux responsables de production de gérer les infrastructures physiques et virtuelles supportant les applications critiques et de communiquer avec les métiers et les infogérants sur une base objective.

Lire l'article

Les entreprises « pas préparées » aux cyber-attaques selon HP

Plus de huit entreprises sur dix estiment qu’elles ne disposent ni de solutions, ni de correctifs appropriés aux cyber-attaques.

Selon une étude révélée aujourd’hui par HP, une large majorité des sondés s’accorde également à penser que les cyber-attaques sont difficiles à détecter (88,5 %) et à circonscrire rapidement (86,5 %).

Lire l'article

Prenez les commandes avec PHP

Quand il s’agit de choisir un langage Web, le plaisir de programmer est un facteur important souvent sous-estimé. Pour ma part, je trouve PHP amusant. Je constate que chaque page que j’écris donne un retour visuel immédiat sur mon navigateur. L’outil de débogage Zend Studio est facile à utiliser

Lire l'article

Dossier System i : RPG sur le Web : La méthode PHP (3/3)

Contrôlez directement la programmation de votre application Web.

Cet article démontre quelques techniques simples de programmation PHP pour offrir une interface Web à une classique application de saisie de commandes. Vous apprendrez à déployer des scripts PHP non orientés objet traditionnels qui interagissent avec les procédures stockées RPG de l’application de saisie de commandes Acme servant d’exemple.

Lire l'article

Industrialiser le VHD Boot avec WDS

La technologie permettant rapidement de déployer des images Windows à vos clients physiques est toujours le serveur WDS (Windows Deployment Services), anciennement RIS. Windows Server 2008 R2 a apporté plusieurs améliorations au serveur WDS qui ne sont pas négligeables dont le support d’IPv6, la gestion des drivers en natif

Lire l'article

Installation d’un 2008 R2 en mode VHD Boot

Démarrez votre ordinateur à partir d’un DVD de Windows Server 2008 R2 et lancez l’installation. Sélectionnez le type d’installation personnalisée (option avancée) et pressez les touches Shift et F10 afin de lancer une invite de commandes.

Nous allons devoir créer un fichier VHD dans lequel sera

Fujitsu en bonne place des entreprises « green »

Une étude indépendante sur la politique "Green" des fournisseurs du secteur des TIC vient d'être publiée.

Elle se concentre sur les constructeurs soutenant des initiatives de réduction des émissions de gaz à effet de serre, et met en évidence ceux dont la volonté de développement durable est clairement affichée au niveau mondial.

Lire l'article

Tokenization et chiffrement : la sécurité « hybride » de RSA

La division sécurité d'EMC propose une solution combinant Tokenization et Chiffrement pour protéger les données sensibles des applications : RSA Data Protection Manager.

Cette solution combine deux contrôles applicatifs populaires : la tokenization et le chiffrement d’applications, renforcés par une gestion avancée des Tokens et des clés de chiffrement, pour assurer une sécurité continue des informations.

Lire l'article

Oracle augmente le prix du support MySQL

Le rachat de Sun va engendrer quelques déconvenues chez les utilisateurs de MySQL. Oracle vient en effet de dévoiler la nouvelle grille tarifaire du support.

Et l’addition est quelque peu salée puisque le contrat standard, relativement accessible, passe de 599 dollars annuels à 1 999 dollars.

Lire l'article

Les responsables informatiques « pas sûrs » de leurs bases de données

Une nouvelle étude publiée hier par Informatica montre que l’utilisation de bases de données est devenue générale : 99 % des grandes entreprises européennes interrogées ont désormais des objectifs métiers clairement définis pour la gestion de leurs bases et de leurs données.

Cependant, 88 % des responsables commerciaux et marketing et 86 % des responsables informatiques interrogés sont parfaitement d’accord pour dire que les bases de données d’entreprise sont loin de ce qu’elles devraient être dans l’idéal.

Lire l'article

Gare aux virus USB

Avast détecte un nombre croissant de virus attaquant la fonction AutoRun des dispositifs de Windows et des branchements USB.

Sur 700 000 attaques enregistrées sur des ordinateurs protégés par le système avast! pendant la dernière semaine d’octobre, une attaque sur huit, soit 13.5 %, provenait de matériels USB.

Lire l'article

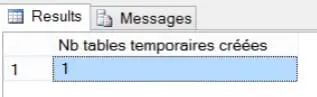

Scénario n° 3 : Identification des goulets d’étranglement matériels

L’identification des goulets d’étranglement liés à des ressources matérielles constitue peut-être l’un des scénarios les plus complexes. Puisqu’il peut y avoir un certain nombre de symptômes pointant vers un goulet d’étranglement, il n’existe pratiquement pas d’autre méthode que l’analyse des temps d’attente pour identifier un problème matériel.

Scénario n° 2 : Résolution des problèmes de verrouillage

Les verrouillages SQL Server constituent souvent un sujet porteur de confusion. Toutefois, avec l’analyse des temps d’attente, il est nettement plus facile d’identifier les verrous acquis et de comprendre comment ils peuvent bloquer d’autres processus.

Tout au long de la journée, la majorité des

Capture des données de types d’attente

Cela fait maintenant un certain temps que SQL Server propose des vues de types d’attente mais, malheureusement, ces vues sont vagues et, dans la majorité des cas, n’apportent aucune aide. Dans SQL Server 7.0 et 2000, les DBA pouvaient utiliser Enterprise Manager pour visualiser les types d’attente. Le problème

Lire l'article

L’analyse des temps d’attente expliquée

Une analyse efficace des temps d’attente est plus complexe que le simple examen d’un instantané des données de type d’attente. Pour générer efficacement des informations utiles à partir de la masse de points de données obscurs, il faut des techniques qui ont fait leurs preuves dans les scénarios d’analyse

Lire l'article

Zend PHP Cloud Application Platform

Dernière nouvelle, la plateforme applicative Cloud qui permet d’accélérer l’adoption de PHP dans le Cloud à destination des entreprises. La Zend PHP Cloud Application Platform donne un accès aux services et à la gestion d’applications Cloud tout en fournissant élasticité et haute disponibilité.

Présentation :

Zend Studio 8.0

Zend annonce également la disponibilité de la version finale de Zend Studio 8.0, l’environnement de développement intégré (IDE) pour les développeurs PHP professionnels.

Présentation :

- Processus de développement virtualisés - Via l’intégration de VMware Workstation, les développeurs mettent en place leur serveur de développement Lire l'article

Sécurité : Worry-free fait peau neuve

Avec en moyenne 1,5 nouveaux malware (logiciels malveillants) créés chaque seconde, les entreprises sont de plus en plus confrontées à un paysage de menaces ciblées et versatiles.

Or du fait de leur nombre important et ayant bien souvent des carences en matière de ressources et de sécurité, les PME sont particulièrement prisées des cybercriminels.

Lire l'article

Riverbed enrichit sa solution Cascade grâce au rachat de Cace Technologies

Riverbed, fournisseur de solutions optimisant les performances de l’infrastructure informatique, annonce l’acquisition de Cace.

L’entreprise spécialisée dans les produits de capture et d’analyse de paquets, pour les réseaux câblés ou sans fil, est également sponsor de Wireshark, un des analyseurs de protocoles réseaux les plus utilisés.

Lire l'article

Mes données SVP !

Vous n’oubliez peut-être jamais les mots de passe que vous choisissez, mais vous connaissez probablement des collègues qui utilisent systématiquement le nom de leur animal de compagnie comme mot de passe et qui, s’ils doivent employer quelque chose de plus compliqué, vont l’oublier dans la minute qui suit. Tôt

Lire l'articleLes plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026