Les DSI perdent trop de temps à identifier la cause des problèmes de performances

Selon une étude commandée par le fournisseur de solution d’analyse, Network Instruments, 75% des personnes interrogées confirment que l’identification de la source de problèmes constitue le principal souci des professionnels des réseaux, soit une hausse de 25% par rapport à 2007.

Les problèmes de performances

Retirer les serveurs Exchange 2003

Avant de retirer les serveurs Exchange 2003 de votre organisation, il faudra effectuer plusieurs opérations comme le changement des connecteurs et routage ou encore la prise en compte des dossiers publics. Lors de la migration des utilisateurs, souvent au milieu de cette opération, on effectue un changement du routage des

Lire l'article

Conseil n° 4 : Coupez le cordon

Si vous êtes le seul administrateur de votre entreprise, vous êtes probablement d’astreinte 24 h sur 24, 7 jours sur 7, même pour des problèmes dont vous n’êtes pas responsable. Cette situation peut rapidement devenir lassante, mais que pouvez-vous y faire ? Sauf à embaucher quelqu’un pour répondre aux appels

Lire l'article

Ensemble, c’est mieux

L’intégration est étroite entre SharePoint Services 2.0 et InfoPath 2003 SP2. Les informaticiens ont ainsi une autre possibilité de collecte et de partage faciles de l’information dans un environnement collaboratif. InfoPath stocke les données sous forme de fichiers de formulaires basés sur XML. De structure homogène, ces fichiers sont plus

Lire l'article

La mise à jour

La mise à jour de chaque antivirus pourra être configurée et suivie (versions…) séparément pour suivre le rythme des mises à jour qui peut être différent pour chaque fournisseur. N’oubliez pas de préciser le serveur Proxy dans les options générales de la configuration, l’authentification si elle est nécessaire. Cette opération

Lire l'article

Retour d’informations en vue (4)

Vous pouvez envisager d’utiliser le paramètre final SAMPLED lorsque la table est extrêmement volumineuse, car ce type d’analyse examine 1 pour cent seulement des pages. A la base, SQL Server examine uniquement la première page sur 100 pages pour son échantillonnage. Toutefois, si la table contient moins de 10 000

Lire l'article

– Une plate-forme Web de nouvelle génération

Ensemble, Windows Server 2008, SQL Server 2008 et Visual Studio 2008 offrent à l’entreprise les meilleurs outils de conception et la plate-forme de référence pour créer, optimiser, gérer et héberger les applications Web de nouvelle génération. Les professionnels de l’IT et développeurs peuvent utiliser les atouts du plug-in Silverlight, d’ASP.NET

Lire l'article

Open XML a été normalisé par l’ISO

Le vote était incertain mais finalement, Office Open XML de Microsoft a été normalisé par l’ISO, organisme international chargé de la standardisation. 75% des pays ont voté oui et 14% ont voté non. La France, représentée par l’AFNOR (Association Française de normalisation) s’est cependant abstenue alors qu’elle

Lire l'article

La gestion des postes clients

Du côté des postes client, il est recommandé d’utiliser Outlook 2007, mais Outlook 2003 peut aussi être le client pour un serveur Exchange 2007. Dans ce cadre, il est impératif que le serveur Exchange 2007 dispose de dossiers publics pour y héberger les dossiers systèmes tels que le free/busy ou

Lire l'article

Conseil n° 3 : Pensez aux assistants

Les PME mettent souvent en oeuvre Microsoft Small Business Server (SBS) car il propose une multitude de fonctionnalités de serveur dans un ensemble compact. Malheureusement, SBS est parfois la cible de railleries des « véritables » administrateurs Exchange car le produit contient une pléthore d’assistants. Pourtant, les assistants existent pour

Lire l'article

Modifier la bibliothèque de formulaires

Il reste à apporter la dernière touche à la bibliothèque de formulaires nouvellement créée. En général, il suffit de modifier le paramétrage général pour cette bibliothèque. Par défaut, le nom d’affichage pour la bibliothèque est le même que celui que vous avez spécifié dans le Publishing Wizard. L’exemple suivant montre

Lire l'article

L’outil d’administration

L’outil d’administration se compose de 4 modules : (voir figure 1). L’option « Settings » correspond à la configuration de base des tâches de filtrage. La première action consistera à adapter le fonctionnement du scan SMTP. Faut-il scanner les messages « internal » en plus des messages « entrants »

Lire l'article

Retour d’informations en vue (3)

Vous pouvez observer un troisième type de fragmentation en examinant les valeurs de compteur de fragments et de avg_fragment_size_in_pages. Un fragment est constitué de pages feuille physiquement consécutives dans le même fichier pour une unité d’allocation ; chaque index possède au moins un fragment.

Le nombre maximum de

– Une plate-forme fiable et totalement sécurisée

SQL Server 2008 et Windows Server 2008 constituent une plate-forme sécurisée et hautement disponible pour le support des applications critiques de l’entreprise grâce notamment à unemeilleure prise en charge de l’architecture NUMA (partitionnement physique) des systèmes HP Integrity, l’amélioration des fonctionnalités de database mirroring (copie de base miroir) la simplification

Lire l'article

Des séminaires TechNet pour l’été 2008 !

Microsoft vous invite à mettre à jour vos compétences sur toutes ses technologies et à découvrir SQL Server 2008 au cours d’une série de formations gratuites. En une demi-journée, vous pourrez assister à des sessions animées de manière interactive par des experts et des

Lire l'article

Une infrastructure mixte

Lors de la mise en place de serveurs Exchange 2007 dans un environnement Exchange 2003, il existe des contraintes lors des choix et options disponibles lors de la mise en place des serveurs Exchange 2007. En premier lieu, la mise en place des dossiers publics est obligatoire, ne serait-ce que

Lire l'article

Conseil n° 2 : Confiez les tâches fastidieuses à des robots

Vous souvenez-vous des films de science fiction des années 1950 et 1960 ? Au XXIe siècle, toutes nos tâches fastidieuses et dangereuses devaient être assurées par de gentils robots travaillant sans relâche. Nous ne sommes hélas pas parvenus à ce niveau de liberté technologique (sauf peut-être pour l’aspirateur), mais vous

Lire l'article

Déployer le modèle de formulaire

Déployer le modèle de formulaire Après avoir identifié les noms de colonnes SharePoint, vous pouvez utiliser le InfoPath Publishing Wizard pour déployer le modèle de formulaire. Les étapes suivantes permettent de créer une nouvelle bibliothèque de formulaires Status Report sur votre site SharePoint Services Reports :

1. Cliquez

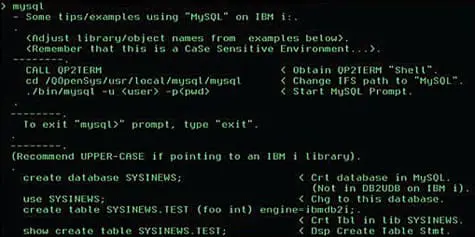

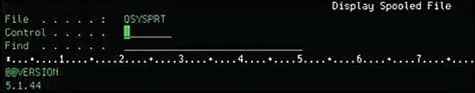

Migrer vers SQL Server sans avoir à réécrire le COBOL

Fujitsu a annoncé la sortie de son outil dédié à la migration, NeoData. Cette solution permet aux utilisateurs de migrer leurs données VSAM (Virtual Storage Access Method ou méthode d’accès au stockage virtuel) sur SQL Server, sans avoir à changer le code COBOL. Ce produit inclut :

Lire l'article

Les 5 piliers de la plate-forme Microsoft

Windows Server 2008, SQL Server 2008, et Visual Studio 2008 fournissent la plate-forme idéale pour relever les nouveaux challenges auxquels doivent faire face les systèmes d’information innovants. Une plateforme sécurisée, fiable, adaptée aux montées en charge et capable de faire tourner les applications les plus critiques.

Ensemble, ces

Les plus consultés sur iTPro.fr

- On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?

- L’IA amplifie les risques sur les API

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Nomios accélère sur la cybersécurité industrielle avec un SOC renforcé et une Factory OT immersive

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles