cloud privé, toutes les explications avec les experts @itprofr

Le Cloud Privé, ou plus connu sous le nom d’Infrastructure as a Service (IaaS), est la mise en œuvre d’un centre à valeur ajoutée au niveau de l’informatique de l’entreprise afin de transformer son Système d’Information en centre de services pour les utilisateurs et les différentes entités business.

Lire l'article

Address Book Policies

Exchange utilise une liste d'adresses globale (GAL - Global Address list) par défaut qui est créée lors de son installation. Cette liste d'adresses globale contient tous les objets destinataires de l'organisation Exchange Server.

Lire l'article

Redirection silencieuse de OWA Outlook Web Access

Dans les versions précédentes à Exchange 2010 SP2, si vous essayez d'utiliser OWA sur un serveur CAS qui ne se trouve pas dans votre site AD, le serveur CAS doit prendre une décision : Rediriger la connexion vers le site cible ou permettre la connexion en agissant comme proxy.

Lire l'article

OWA (Outlook Web App) Mini

Certains le voient comme la résurrection de OMA (Outlook Mobile Access) qui était disponible sur Exchange 2003 puis abandonné dans les versions suivantes au profit du protocole maison ActiveSync.

Lire l'article

Boîte à outils IBMi – Enlever un caractère EOF d’un fichier

Toutes les réponses aux questions des administrateurs d'environnements IBM i.

Lire l'article

Evolution de la sauvegarde, de la bande vers le disque

Je n’oublierai jamais le jour le plus long de ma carrière. Le soleil s’est levé, s’est couché, s’est levé de nouveau, s’est couché, puis s’est levé une troisième fois avant que je puisse aller me coucher. La raison : un crash majeur de serveur, ou plus spécifiquement, une restauration de toutes les données sur le serveur en question une fois le problème initial résolu.

Lire l'article

Cyberdéfense, ZTE et Huawei menacés d’interdiction par le Sénat

La commission des affaires étrangères, de la défense et des forces armées du Sénat, a rendu mercredi 18 juillet son rapport d’information sur la cyberdéfense.

Lire l'article

Customer Experience Suite : La solution IBM pour les CMO

IBM a dévoilé ses nouveaux logiciels destinés aux directeurs marketing et informatiques, qui souhaitent améliorer l’expérience numérique de leurs employés et de leurs clients.

Lire l'article

JO de Londres : Atos dans les starting-blocks

La SSII française Atos est depuis plusieurs années le partenaire informatique des Jeux Olympiques. Une collaboration qui va se poursuivre dans une dizaine de jours pour les Jeux d’été de Londres, qui se disputeront du 27 juillet au 12 août.

Lire l'article

Nvidia signe un contrat de 12,4 millions de dollars avec le ministère américain de l’Énergie

Nvidia Corporation va percevoir 12,4 millions de dollars du département américain de l’Énergie (DOE) pour la recherche et le développement de nouvelles technologies pour le projet Exascale.

Lire l'article

Microsoft Office 2013 : Cloud, tactile et social

Microsoft a dévoilé hier la nouvelle version d’un de ses outils les plus utilisés dans le monde. La suite Office 2013 est en effet disponible en version Preview. Cette nouvelle génération annoncée par Steve Baller, PDG de Microsoft, va tenter de combler le fossé existant avec des pratiques déjà bien ancrées aussi bien dans les entreprises que le grand public : Réseaux sociaux, écrans tactiles et cloud computing.

Lire l'article

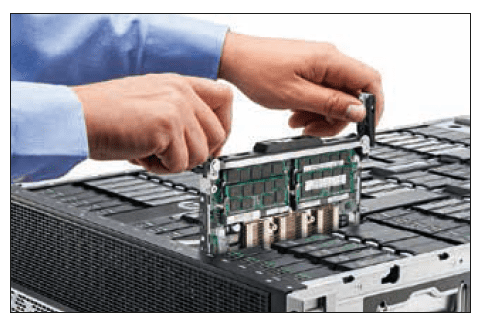

IBM PureSystems

C’est lors d’un événement exceptionnel dans le prestigieux cadre de l'Académie Diplomatique Internationale à Paris qu’IBM a lancé auprès de ses clients et partenaires sa nouvelle gamme PureSystems et ses deux premiers modèles : les PureFlex et les PureApplication. Nous vous invitons ici à revivre les moments forts de cet événement et à découvrir non seulement les incroyables innovations qui se cachent au cœur de ces nouvelles machines mais aussi la vision d’IBM pour les 10 ans à venir…

Lire l'article

Kaspersky fête ses 15 ans

Fondé le 26 juin 1997 par Eugene Kaspersky, l’éditeur russe d’anti-virus est devenu un des acteurs majeurs de la sécurité informatique. Ses 2 400 salariés sont aujourd’hui présents dans près de 200 pays et ses solutions protègent 300 millions d’utilisateurs dans le monde, dont plus de 200 000 entreprises.

Lire l'article

Kaspersky fête ses 15 ans

Fondé le 26 juin 1997 par Eugene Kaspersky, l’éditeur russe d’anti-virus est devenu un des acteurs majeurs de la sécurité informatique. Ses 2 400 salariés sont aujourd’hui présents dans près de 200 pays et ses solutions protègent 300 millions d’utilisateurs dans le monde, dont plus de 200 000 entreprises.

Lire l'article

PHP, Structures de contrôle conditionnelles

Jusqu'ici, je vous ai présenté brièvement deux structures de contrôle basiques de PHP : if () et foreach (). Dans cet encadré, j'en dis un peu plus sur if () et je présente quelques autres structures logiques conditionnelles.

Lire l'article

Jouons un peu avec les matrices

Dans le premier article de cette série, PHP vu sous l’angle de RPG : Principes de base de PHP, j'ai utilisé une matrice de base pour présenter le concept de matrices associatives.

Lire l'article

PHP vu sous l’angle de RPG : Les fonctions du navigateur PHP

Généralités sur le navigateur PHP, les structures de contrôle, et plus de détails sur les matrices

Lire l'article

IBM économise 43 millions de dollars grâce à son programme énergétique

IBM a publié son neuvième rapport RSE (Responsabilité Sociale des Entreprises), qui présente les engagements de l’entreprise dans les domaines sociétaux, d’éthique et d’environnement.

Lire l'article

Projet tablette, réussir sa mise en place

Un nouvel outil dans le monde de l’IT répond à des besoins spécifiques et nécessite l’adjonction de formations ainsi que de l’accompagnement au changement. La tablette n’y déroge pas.

Lire l'articleLes plus consultés sur iTPro.fr

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026