Vous est-il déjà arrivé de définir des permissions sur des objets AD (Active Directory) pour les voir disparaître mystérieusement peu après ? La plupart des administrateurs qui gèrent des AD ont un jour ou l’autre constaté cet étrange comportement.

Quelle pourrait en être la cause ? Des gremlins dans le réseau ? Un administrateur voyou ? Plus prosaïquement, c’est probablement l’objet AdminSDHolder, une fonction d’AD peu connue chargée de protéger certains objets de groupes et utilisateurs privilégiés contre toute interférence.

Nous allons donc examiner le rôle de AdminSDHolder et diverses techniques permettant de modifier son comportement afin d’éviter cette contrariété.

Contenu complémentaire :

Diagnostiquer les problèmes de performance d'AD

Site de la CADIM (groupe utilisateur d'Active Directory)

|

Un exemple simple de l’objet Admin SDHolder servira à illustrer notre propos. Joe travaille au service IT et possède, du fait de son appartenance au groupe Service Desk, la permission déléguée de redéfinir des mots de passe pour tous les utilisateurs d’une OU (organizational unit) nommée Wellington Users.

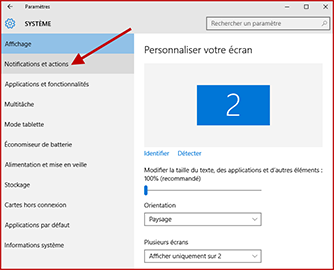

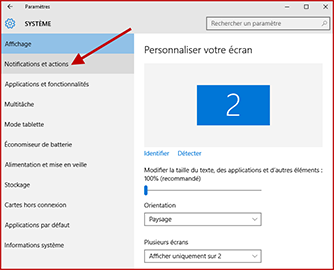

Quand Joe essaie de changer le mot de passe de l’utilisateur James Smith, il reçoit une erreur « Access is Denied » (Accès refusé). Joe réagit en bon technicien : il ouvre le snap-in Microsoft Management Console (MMC) Active Directory Users and Computers pour comparer les paramètres de sécurité de James Smith, que montre la figure 1, à ceux de Don Murphy, dont il peut redéfinir le mot de passe, comme le montre la figure 2.

En examinant les paramètres de sécurité de Don Murphy, Joe voit que le groupe Service Desk a la permission de redéfinir des mots de passe. En revanche, les paramètres de sécurité de James Smith ne comportent pas cette permission. De plus, il voit que l’héritage des permissions est bloqué. Interloqué, Joe demande à l’un des administrateurs d’AD de changer les paramètres de sécurité de James Smith pour les rendre identiques à ceux de Don Murphy.

Il part déjeuner et, à son retour, trouve une notre du responsable AD disant que les paramètres de sécurité ont été changés conformément à sa demande. Joe essaie aussitôt de redéfinir le mot de passe de James Smith et, à sa grande déception, obtient la même erreur « Access is Denied » (Accès refusé). Il interpelle l’administrateur, lequel confirme qu’il a bien redéfini les paramètres de sécurité de James Smith. Que s’est-il donc passé ?

En examinant de plus près le compte de James Smith, il s’aperçoit qu’il est membre du groupe Domain Admins. AD protège certains groupes et comptes privilégiés contre toute interférence, y compris le groupe Domain Admins. Le tableau 1 donne la liste de ces groupes et comptes. La protection s’étend à tous les membres de ces groupes, y compris l’appartenance à des groupes imbriqués.

Dans notre exemple, la sécurité serait bien laxiste si Joe pouvait redéfinir le mot de passe d’un compte qui est membre de Domain Admins, car il pourrait alors facilement utiliser le compte lui-même, faire de son propre compte un membre de Domain Admins, créer un nouveau compte avec des privilèges élevés ou effectuer des tâches de ce genre. La sécurité exige donc un certain genre de protection intégrée.

Téléchargez cette ressource

Guide de technologie 5G pour l’entreprise

Pourquoi la 5G est-elle faite pour votre entreprise ? La 5G peut améliorer la vitesse, la fiabilité et la capacité de votre réseau, permettant ainsi une meilleure collaboration, une productivité accrue et une prise de décision plus rapide. Notre livre blanc " The Big Book of Enterprise 5G" vous fournit les informations stratégiques dont vous avez besoin pour prendre des décisions éclairées et préparer votre entreprise à prospérer dans l'ère de la 5G. Cradlepoint, part of Ericsson est le leader mondial des solutions de réseau sans fil 4G LTE et 5G fournies via le cloud. Connectez vos employés, lieux et objets avec la 4G LTE et la 5G pour un WAN sans fil d'entreprise.