Fondé en 2010, ThousandEyes a lancé son offre en juin dernier à l’occasion de la conférence GigaOm Structure de San Francisco.

ThousandEyes scrute le réseau

La compagnie pouvait alors compter sur un allié de poids puisque Rafal Waligora, Responsable de l’ingénierie réseau chez Twitter, était présent pour expliquer les bénéfices du service.

Thouand Eyes se définit comme une sorte de Google Map de la performance. Son objectif est de fournir à ses clients davantage de visibilité sur les performances des applications SaaS (Software-as-a-Service). « Le cloud a complexifié les réseaux et personne ne dispose d’une vision globale sur l’intégralité de la chaîne », explique Mohit Lad, CEO et co-fondateur de ThousandEyes, en vidéo ci-dessus.

ThousandEyes scrute le réseau

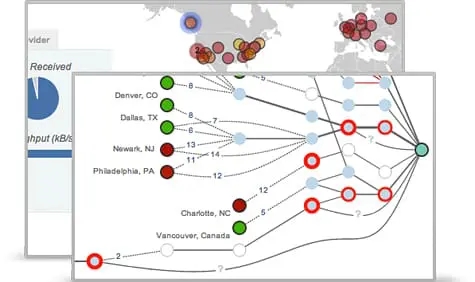

Thousand Eyes scrute le réseau grâce à des agents publics, déployés partout dans le monde chez les opérateurs et les fournisseurs de services cloud, et des agents privés, installés au sein des entreprises. En cas de dégradation des performances d’une application, l’outil permet en un clin d’œil de détecter si c’est le réseau interne de l’entreprise, la connectivité internet ou le fournisseur de l’application qui en est à l’origine et va identifier la source précise de l’anomalie.

ThousandEyes va retracer le parcours du flux applicatif entre le fournisseur et le client

afin d’identifier les sources du ralentissement.

Trois éléments principaux composent la solution. Le premier est la technologie « Deep path Analysis » qui va se charger de la collecte des données sur le réseau et de leur visualisation. « X-Layer » est le composant qui réalise la corrélation entre la performance de l’application et l’état de l’infrastructure. Enfin, une fonctionnalité de partage va permettre de transmettre les résultats de l’analyse aux personnes à même de résoudre le problème.

ServiceNow, Dropbox, Zynga, Evernote, Heroku, Aruba ou encore Equinix utilisent ThousandEyes pour surveiller les performances de leurs services.

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

Cloud et IA : une maturité en retard face à l’explosion des usages

Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT

À la une de la chaîne Cloud

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT