Webcast Exchange 2013 et Répartition de charge

La répartition de charge et la publication des services de messagerie Microsoft est un point crucial et extrêmement complexe à gérer.

Lire l'article

Teradata franchit le cap du Big Data grâce à sa technologie avancée

La nouvelle base de données de Teradata permet à ses clients de tirer parti de divers systèmes, techniques analytiques, langages de programmation et types de données.

Lire l'article

Comment tirer le potentiel de l’information ?

Emmanuel Serrurier, Directeur Général France d’Informatica, nous livre quelques orientations stratégiques destinées à simplifier les infrastructures des entreprises.

Lire l'article

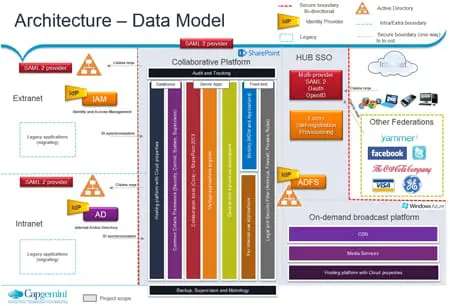

Cloud-Ready – Le modèle de données

Récemment, une enquête de l'Insee sur les technologies de l'information et de la communication et le commerce électronique au sein des entreprises d'au moins 10 personnes a montré que si presque 100% des sociétés sont connectées à Internet, elles ne sont que 64% à être présentes sur ce média au travers d’un site web ou une page d’accueil.

Lire l'article

Sécurité de l’IBM i – Les briques de base

Comprendre et apprécier le dispositif de sécurité de l’i.

Lire l'article

La virtualisation … Pourquoi ? Comment ?

Ce mois-ci, revenons aux origines de la virtualisation ! Pourquoi la virtualisation a-t-elle intégrée toutes les strates de nos systèmes informatiques ? Est-ce un eldorado technologique ? Est-ce un argument marketing magique qui peut s'appliquer à tout et qui permet de tout vendre ? La réponse se trouve entre ces deux extrêmes et c'est ce que je vais présenter dans le présent billet.

Lire l'article

Exchange 2013 – La nouvelle cuvée du serveur de messagerie de Microsoft

Avec Exchange 2013, l’équipe produit de Microsoft a entendu et pris en compte un certain nombre des remarques et besoins des utilisateurs et des administrateurs d’Exchange Server.

Lire l'article

Big Data : la promesse du ROI

Si l’on s’entend désormais pour définir ce qu’est le Big Data en fonction des contraintes qu’on lui reconnait, il n’est pas encore évident pour tout le monde que le Big Data ne doit pas être considéré comme un problème à résoudre, mais bien comme une opportunité à saisir.

Lire l'article

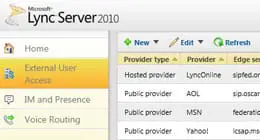

La fédération Lync : comment ça marche ?

Dans le cadre de déploiement d’architectures Lync au sein des entreprises, la mise en place de la fédération est un besoin qui est de plus en plus fréquent.

Lire l'article

Sécurisation des accès externes à la messagerie Exchange 2010

Aujourd’hui, Microsoft Exchange est la solution de messagerie la plus déployée dans les entreprises.

Lire l'article

Cloud Computing : Préparer la réversibilité

Si on exclut les solutions de sauvegarde et de portabilité, bien préparer sa réversibilité consiste donc à supporter le mode de coexistence dès la création d’environnement Office 365.

Lire l'article

La réversibilité des données dans le cloud computing

Il ressort toujours quelques inquiétudes sur l’adoption du cloud computing dès qu’on aborde ce sujet : Quel ROI (retour sur investissement) attendre de ces solutions, et les garanties en matière de sécurité et de réversibilité des données lorsqu’elles sont stockées dans le nuage.

Lire l'article

Quel avenir pour votre IBM AS/400 ?

Après déjà 25 ans de bons et loyaux service, la plateforme IBM AS/400 est toujours très présente dans tous les secteurs d’activité, des grandes PME aux grands comptes, qui en louent la réelle fiabilité. Conservation ou migration, l’avenir de l’AS/400 semble s’inscrire en noir ou en blanc. Dans les faits, les possibilités d’évolution sont multiples.

Lire l'article

Nouveautés de System Center Operations Manager 2012

Microsoft System Center Operations Manager 2007 est sûrement la solution la plus complète pour la supervision des environnements Microsoft.

Lire l'article

Lync 2010 : Guide d’architecture

Dans les deux premières parties de ce dossier, nous avons abordé migration, coexistence et déploiement d'un premier serveur Lync 2010.

Lire l'article

Points clés d’une architecture Exchange 2010

Il existe des phases primordiales à ne pas négliger lorsqu’on projette de déployer une architecture Exchange 2010.

Lire l'article

HP s’attaque au cloud hybride avec Converged Cloud

« L’avènement de l'interopérabilité dans le cloud ». C’est ainsi que Xavier Poisson, Directeur Cloud EMEA chez HP, annonce la nouvelle architecture dédiée à la gestion des clouds hybrides.

Lire l'article

Office 365 : votre informatique collaborative gérée par Microsoft

Exchange, Lync et Sharepoint destinés à être installés dans les réseaux d’entreprise, sont désormais appelé « on-premises ».

Ce trio offre à vos collaborateurs, tous les moyens de partager des documents, échanger des messages, communiquer… Mais parfois, vous vous sentez frustrés de ne pas bénéficier de la dernière version car votre entreprise a pris le parti de ne migrer qu’une version sur deux ou que votre chef de service vous dit que le coût de migration va être trop important et qu’il a besoin d’amortir le matériel avant d’évoluer.

Ce dossier est issu de notre publication Exchange Magazine (05/11). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Puce TPM, Architecture et Fonctionnement

La première partie de cet article était une présentation de BitLocker, de WinRe et des outils DaRT, et cela dans une optique d’intégrer ces technologies au sein d’un master Windows 7 via SCCM. Nous avons posé les problématiques auquel un projet de ce type peut faire face. Cette partie va permettre de mettre l’accent sur la puce TPM, le déplacement automatisé de WinRE et l’activation de BitLocker dans SCCM. Here we go !

Lire l'article

Déploiement du premier serveur Lync 2010

Maintenant que les prérequis à la migration sont posés, il est temps de préparer le déroulement de la migration.

Première partie du dossier : La migration vers Lync 2010

Ce dossier est issu de notre publication Exchange Magazine (05/11). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Les plus consultés sur iTPro.fr

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

À la une de la chaîne Mobilité

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude