Dans le cadre de déploiement d’architectures Lync au sein des entreprises, la mise en place de la fédération est un besoin qui est de plus en plus fréquent.

La fédération Lync : comment ça marche ?

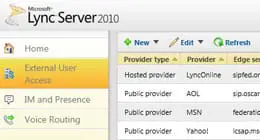

La messagerie instantanée connaît un essor important et apporte des informations de présence et un moyen de communication rapide de plus en plus souvent utilisé. Cette technologie utilisée sur les réseaux publics tels que MSN, Google ou encore Yahoo intéresse le grand public. La mise en place de Lync en entreprise apporte cette souplesse de communication pour les utilisateurs au sein d’une entreprise. Mais ce besoin s’étend aussi aux communications entre les entreprises, surtout dans le cas de partenariat ou de besoin de communications ‘Business’ entre ces entreprises. La mise en place de fédération apporte une réponse à ce besoin de communications instantanées inter-entreprises.

La fédération Lync : comment ça marche ?

La messagerie traditionnelle ou messagerie asynchrone, plus communément connue sous les noms de messagerie électrique ou email permet de communiquer avec une personne à partir du moment ou l’on connaît son adresse de messagerie électrique. Des mécanismes au niveau de l’infrastructure Internet (et plus particulièrement au niveau des enregistrements DNS) permettent de localiser les serveurs de l’entreprise à contacter pour remettre le message au serveur de courrier électronique (serveur SMTP) de l’entreprise. Il s’agit donc en quelque sorte d’une fédération ouverte. Le mode de fonctionnement et de connexion à un utilisateur de messagerie instantané est similaire. Si on connaît l’adresse SIP d’un contact, des mécanismes au niveau de l’infrastructure Internet (et plus particulièrement au niveau des enregistrements DNS) permettent de localiser les serveurs de l’entreprise à contacter pour se connecter avec son client de messagerie instantanée (selon le protocole SIP) au contact recherché.

Cela est possible si l’entreprise a déclaré les informations au niveau DNS (comme pour la messagerie électronique) et si l’entreprise est en fédération ouverte (ou Open Federation), c’est-à-dire qu’elle autorise les connexions demandées, comme pour la messagerie électronique qui accepte les messages sans connaître forcément l’expéditeur.

L’analogie peut aussi être poussée plus loin, car comme pour la messagerie électronique qui dispose de ses mécanismes de protection (anti-spam), la messagerie électronique dispose elle-aussi de protections en plus, de la gestion de l’acceptation ou du refus par l’utilisateur.

Ce mécanisme de protection est abordé dans le dernier chapitre de ce dossier. Dans la suite de ce dossier, on va détailler les éléments à mettre en place pour établir des fédérations entre entreprises.

Ferme de serveur & Pool Pairing · iTPro.fr

Haute disponibilite des serveurs frontaux en Skype 2015 · iTPro.fr

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

Articles les + lus

Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

SMS et e-mails : la notification, un enjeu économique stratégique

Les applications financières sont le terrain privilégié de la fraude

À la une de la chaîne Mobilité

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude