Devoteam mise sur le cloud et Google

Devoteam se transforme. L’ESN française vient de publier les résultats de son premier semestre 2014.

Lire l'article

Bluecoat réunit ses acquisitions dans un framework

L’entreprise américaine Bluecoat protège le réseau de 15 000 clients dans le monde.

Lire l'article

BPCE développe la mobilité avec Airwatch

La gestion de la mobilité est un des grands défis qui se posent aujourd’hui aux responsables informatiques.

Lire l'article

Blackberry remonte la pente avec le Passport

Ils sont toujours là. Les canadiens de Blackberry qu’on a parfois cru morts, tiennent bon.

Lire l'article

Le Gablys cherche pour vous !

Antivol mobile ou assistant, le Gablys vous permet de tout retrouver et de ne plus rien chercher ...

Lire l'article

Voitures connectées & hackers font bon ménage

Une toute nouvelle étude, menée par Kaspersky Lab et IAB, sur les voitures connectées, vient de voir le jour.

Lire l'article

5 considérations pour une utilisation sûre du BYOD

L'utilisation croissante d'appareils personnels à des fins professionnelles a soulevé des problèmes de sécurité plus sérieux et mis en évidence la nécessité, pour les services informatiques, de renforcer la politique de sécurité liée au BYOD.

Lire l'article

Disponibilité et sécurité DNS maximale

EfficientIP vient de présenter SOLIDserver DNS Cloud et allège ainsi la gestion des infrastructures DNS dans le Cloud et en local à partir d’une console unique.

Lire l'article

Les certificats numériques peuvent-ils changer la donne ?

GlobalSign, une des Autorités de Certification et fournisseur de services d'identité revient sur la notion de certificats numériques.

Lire l'article

L’Europe s’ouvre à la signature électronique

Les Salons Solutions ont ouvert leurs portes au Cnit (La Défense).

Lire l'article

RSSI, un métier qui change

Le rôle du RSSI est en train de se transformer. Au sein de l’entreprise, quelle est sa place, sa démarche sécuritaire, son discours formation, son approche communication ?

Lire l'article

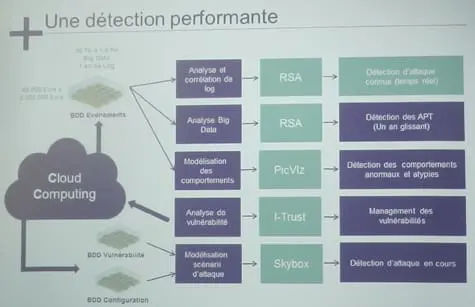

Numergy dévoile son SOC

Le fournisseur français de services cloud, né en 2012 de l’association de SFR, Bull et de la Caisse des Dépôts et Consignations, est aujourd’hui bien lancé.

Lire l'article

Shellshock : Une faille de sécurité majeure dans les environnements Unix

Une faille de sécurité au sein du Shell Bash vient d’être découverte.

Lire l'article

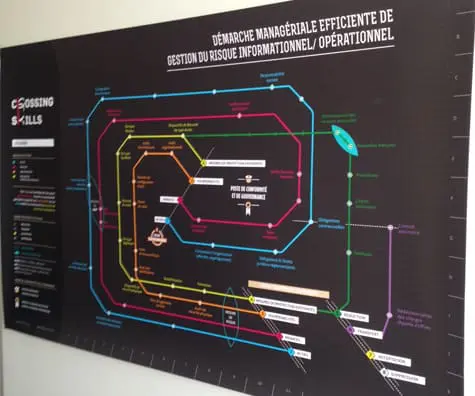

Crossing Skills lance les abonnements à l’Agora de la Cybersécurité

En janvier dernier, à l’occasion du Forum International de la Cybersécurité, la société de conseil Crossing Skills dévoilait une version bêta de l’Agora de la Cybersécurité.

Lire l'article

Attaque DDoS / Protection des serveurs DNS

Les Assises de la Sécurité vont ouvrir leurs portes à Monaco la semaine prochaine (1 au 4 octobre)… Le Jour J se rapproche !

Lire l'article

Sécurité IT : Vers un modèle de défense rétrospectif

Dans les juridictions pénales, le principe de la double incrimination interdit à quiconque d’être jugé deux fois pour le même crime.

Lire l'article

Gouverner ses flux de données pour gagner en sécurité

Comprendre les nouveaux usages générés par la mobilité et y adapter ses dispositifs et ses processus.

Lire l'article

Google et Dropbox veulent simplifier la sécurité

Simplifier la sécurité. C’est l’objectif que se sont fixés Google, Dropbox et l’Open Technology Fund.

Lire l'article

Gouvernance des données, 6 étapes clés

Les départements IT sont confrontés à deux principaux écueils : d’un côté ils doivent faire face à une myriade de menaces à l’encontre des données de l’entreprise, et de l’autre, composer avec toutes sortes d’obligations de conformité et de règlements internes.

Lire l'articleLes plus consultés sur iTPro.fr

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

- CRM et souveraineté : le choix technologique est devenu un choix politique

À la une de la chaîne Cloud

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT