Nouvelle association entre Telehouse et DenyAll

Le partenariat entre les deux sociétés met en place deux offres de services de sécurité cloud.

Lire l'article

Alcatel-Lucent Enterprise veut relever le défi d’application de réseau

Dans cette optique, la division Enterprise d'Alcatel-Lucent ajoute des fonctionnalités d’analyse couplée au support du SDN.

Lire l'article

Phishing-Initiative lutte contre le pishing

L’association Phishing-Initiative, association à but non lucratif permettant au public de signaler les sites de phishing présumés, a été mandatée en 2011 par Microsoft, Paypal et CERT-LEXSI.

Lire l'article

84% d’incidents de sécurité IT liés à un facteur humain

La dernière étude de Balabit révèle que 84 % des incidents de sécurité informatique sont liés au facteur humain, alors que seulement la moitié des budgets est consacrée à ce type de menaces.

Lire l'article

Ixia une architecture pour une visibilité accrue

J3Tel, est une société de services dans le domaine du monitoring (gestion de la qualité de services et suivi de la performance du réseau et des applications), intégrateur, développeur auprès des grands clients français et des opérateurs.

Lire l'article

Genymobile sécurise le développement sur Android

Après seulement trois ans d’existence, les français de Genymobile ont su imposer leur expertise auprès des grandes entreprises.

Lire l'article

La mobilité en mode retail

Olivier Clos, Directeur Exécutif en charge de l’Organisation, des Systèmes d’Information et de la Supply Chain du Groupe Ludendo, nous fait part de sa réflexion sur l’évolution de la mobilité dans les magasins.

Lire l'article

Windigo : 25 000 serveurs Unix piratés

Plus de 500 000 ordinateurs seraient menacés chaque jour par 25 000 serveurs UNIX piratés.

Lire l'article

83% des entreprises ne sont pas assez préparées face à un cyberincident de sécurité

Cette étude réalisée par The Economist Intelligence Unit pour Arbor Networks, fournisseur de solutions de gestion de réseaux d’entreprises et d’opérateurs, fait l’état de préparation des entreprises face aux cyberincidents.

Lire l'article

Protéger les comptes à privilèges dans son SI

Les comptes à privilèges représentent des cibles de choix pour les attaquants du Système d'Information.

Lire l'article

iSecurity, Raz-Lee lance un nouveau module d’audit des changements

Raz-Lee complète sa suite iSecurity. L’éditeur spécialiste des environnements IBM i lance un nouveau module baptisé Change Tracker.

Lire l'article

Kona WAF, nouveau pare-feu applicatif d’Akamai

Akamai présente son nouveau pare-feu applicatif.

Lire l'article

Panasonic, du 7” au 20”, des tablettes pour tous les pros

Panasonic propose une gamme de solutions mobiles durcies à destination des entreprises qui opèrent en environnement difficile.

Lire l'article

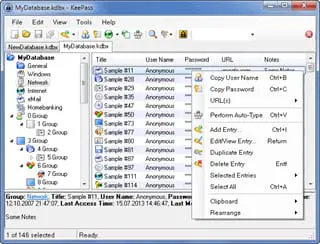

Top 5 des configurations de sécurité à mettre en place

Lorsque l’on a à sa charge la gestion d’un parc informatique, il n’est pas forcément simple de prendre du recul et faire les bons choix en termes d’architecture ou de solution permettant de pérenniser l’existant.

Lire l'article

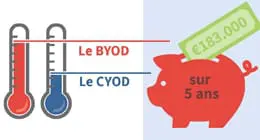

Les DSI et la sécurité mobile BYOD

Les utilisateurs adoptent leurs mobiles, mais avec vos données : attention, danger.

Lire l'article

MWC 2014, la « French Tech » à Barcelone

Fleur Pellerin était à Barcelone. La Ministre déléguée à l’économie numérique s’est rendue au Mobile World Congress pour soutenir les entreprises françaises présentes sur place et réunies sous le label « French Tech » inauguré le 29 janvier dernier. Voici quelques-uns de ses représentants.

Lire l'article

Trend Micro lance un poste de travail virtuel sur mobile

Trend Micro annonce trois nouveaux outils de sécurité dédiés à la mobilité.

Lire l'article

Efforts communs pour F5 et WMware

F5 et WMware renforcent mutuellement leurs offres à destination des utilisateurs.

Lire l'articleLes plus consultés sur iTPro.fr

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

- CRM et souveraineté : le choix technologique est devenu un choix politique

À la une de la chaîne Cloud

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT