Quel acronyme remportera la bataille de la mobilité ?

Le BYOD en avance sur le CYOD

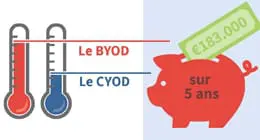

D’après une étude publiée par Landesk, le modèle BYOD (Bring Your Own Device) semble aujourd’hui plus populaire que le CYOD (Choose Your Own Device).

| Lire aussi : BYOD, BYOA, PYCA, CYODE, COPE : Quel modèle choisir ? |

Le document porte sur les déclarations de 3 000 responsables d’entreprises en Allemagne, en France et au Royaume-Uni. Selon eux, 39 % des employés ont acquis eux-mêmes un périphérique personnel pour travailler. Un phénomène qui, d’après Landesk, ferait économiser en moyenne 181 271 € sur 5 ans aux entreprises.

Le chiffre ne prend toutefois en compte que le prix d’achat des terminaux et non les coûts de gestion qui en résultent ensuite pour l’entreprise. « Il est évident que les entreprises doivent s’assurer qu’elles ont une réelle visibilité de ces périphériques et qu’elles peuvent les prendre en charge à des coûts raisonnables sans compromettre leur sécurité », souligne Frederic Pierresteguy, Directeur Géneral EMEA Sud chez Landesk.

En revanche, seulement 15% des salariés sont dans une démarche CYOD, qui consiste à choisir son appareil dans une liste définie à l’avance par l’entreprise. Et selon l’étude, l’entreprise reste dans tous les cas le principal centre de contrôle concernant les licences et la conformité des périphériques. Une grande moitié des utilisateurs considèrent que c’est effectivement le rôle de l’entreprise, alors que 29% des utilisateurs affirment au contraire s’en charger eux-mêmes.

Téléchargez cette ressource

Microsoft 365 Tenant Resilience

Face aux failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Prioriser vos chantiers cyber et améliorer la résilience de vos tenants Microsoft 365.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Articles les + lus

Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

SMS et e-mails : la notification, un enjeu économique stratégique

Les applications financières sont le terrain privilégié de la fraude

À la une de la chaîne Mobilité

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude