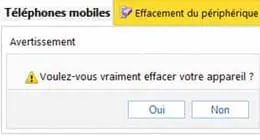

Qui n’a jamais essayé d’utiliser la fonction « Téléphone Mobile / Effacement du périphérique » dans Microsoft Exchange Server 2010 ou Office 365 ?

Consumérisation, Cloud Computing, nouveaux challenges de la DSI

Mais si le téléphone de l’utilisateur est personnel, vous êtes-vous déjà posé la question, en ai-je le droit ?

C’est une bonne question…

Consumérisation, Cloud computing, Tablettes et Smartphones, Push mail, Réseaux sociaux d’entreprise (RSE) sont autant de technologies sous l’appellation Web 2.0 qui bouleversent nos habitudes et qui annoncent de nouvelles formes d’organisation et de communications au sein de l’entreprise. Si pour autant les outils et les services sont d’ores et déjà disponibles, qu’en est-il de l’aspect légal de leur exploitation dans une société ? Voir schéma 1.

Ce processus inexorable est à rapprocher de celui de l’arrivée des premiers ordinateurs personnels dans le monde de l’entreprise, hier, sous la pression continue des directions financières. Ces outils numériques constituent une nouvelle page de l’histoire de l’informatique en entreprise, aujourd’hui provoquée par les managers et leurs forces de vente.

Généralement, son introduction au sein du système d’information passe inaperçue : Quelques fonctions de mobilité supplémentaires pour la messagerie (Push mail), pour l’accès au système de fichiers (DirectAccess) ou au portail collaboratifs ; quelques responsables qui font l’acquisition de périphériques mobiles de type smartphone ou mobile, et qui les connectent au réseau de l’entreprise.

En quelques mois, le marché s’est emballé, et on ne peut décidément pas se risquer dans un salon parisien sans qu’on ne vous parle de ces nouvelles technologies, sans cesse dynamisées par :

• Des taux de croissance et des marges supérieures sur le marché grand public,

• L’ubiquité des réseaux informatiques globaux (Filaire, Wifi, 3G),

• L’adaptation à de nouveaux modes de consommation de l’information et son traitement.

De manière pratique, ces technologies sont une opportunité pour les entreprises, qui s’en sont emparées pour développer de nombreux projets. Comme le souligne Brice Teinturier, Directeur Général Délégué de l’institut Ipsos : « Le numérique relève désormais autant de la sphère personnelle que de la sphère professionnelle. Les Français sont très nombreux à s’en être emparés, pour en retirer des bénéfices sur un plan professionnel. Il est intéressant de noter que l’accès aux technologies est devenu un critère décisif dans les choix professionnels des actifs et futurs actifs: l’entreprise de demain devra tenir compte de l’engouement et des attentes de plus en plus précises des salariés. » Voir schéma 2.

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Sauvegarder les données ne suffit plus : il faut refonder le poste de travail

- Cybermalveillance : 2025, seuil franchi pour les victimes comme pour les cybercriminels

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

- Construire la souveraineté numérique en Europe grâce à un écosystème ouvert et collaboratif

Articles les + lus

SMS et e-mails : la notification, un enjeu économique stratégique

Les applications financières sont le terrain privilégié de la fraude

Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?

Le changement, moteur d’engagement au travail

Connectivité et impression sans contrainte : repenser la gestion documentaire en 2026

À la une de la chaîne Mobilité

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude

- Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?

- Le changement, moteur d’engagement au travail

- Connectivité et impression sans contrainte : repenser la gestion documentaire en 2026