Une menace à 1 milliard d’euros : le gouffre de la fraude e-commerce en France

Alerte du Panorama 2025 de Oneytrust sur la réalité de la fraude en ligne, pour une réponse technologique adaptée à la réalité du marché français

Lire l'article

Maîtriser l’observabilité des données IA

L’intelligence artificielle n’est plus une simple innovation technologique, elle s’est imposée comme un outil du quotidien, tant dans la sphère personnelle que professionnelle.

Lire l'article

Data & IA en 2025 : ce que les CDO révèlent aux équipes IT et data

Selon 84 % des CDO français, leur stratégie est désormais intégrée à la feuille de route technologique.

Lire l'article

L’IA gagne du terrain dans les PME françaises

L’intégration de l'IA accélère dans les PME françaises selon une étude de Sharp Europe : 79 % des dirigeants font davantage confiance à l'IA qu'il y a un an.

Lire l'article

Souveraineté et MLOps, une combinaison vertueuse

La dépendance accrue aux hyperscalers constitue une problématique centrale, renforcée par les restrictions américaines sur les exportations de GPU vers la Chine, la complexité de l’accès aux modèles d’IA et les effets extraterritoriaux du Cloud Act.

Lire l'article

Les entreprises doivent revoir leur stratégie de résilience des données en profondeur

Contrairement aux habitudes de longue date des entreprises, la résilience des données ne peut plus être considérée comme un enjeu de second rang, face à l’apparition de nouvelles menaces, au renforcement du cadre réglementaires et à l’identification de bonnes pratiques à appliquer. Elle doit désormais constituer l’une des principales priorités.

Lire l'article

De la pénurie des compétences en cybersécurité à la crise stratégique

La crise des compétences expose les entreprises à des risques très élevés. Se concentrer sur la résilience opérationnelle stratégique est la priorité.

Lire l'article

Alerte sur les cyberattaques du secteur industriel

Les usines sont la cible de cyberattaquants, d’acteurs étatiques et de saboteurs de Supply Chain.

Lire l'article

L’IA n’est pas une stratégie, elle est au service de VOTRE stratégie. Alors posez-vous donc les bonnes questions !

Dans cette période d’expérimentations massives, certaines entreprises ne se contentent pas d’ajouter l’IA à leurs pratiques habituelles. Elles l’utilisent pour résoudre des problèmes qui étaient déjà présents. Et elles obtiennent des résultats non pas parce qu’elles ont adopté l’IA, mais parce qu’elles ont compris pourquoi elles le faisaient.

Lire l'article

Cryptographie post-quantique : qu’est-ce qui freine la transition des entreprises ?

La cryptographie post-quantique (PQC) est une réalité. Les premiers standards, l’entrée en vigueur du Cyber Resilience Act (CRA) et les cybermenaces sont là. Selon l’étude Digital Trust Digest : The Quantum Readiness Edition de Keyfactor, près d’un tiers des entreprises pensent qu’il est trop tôt pour agir.

Lire l'article

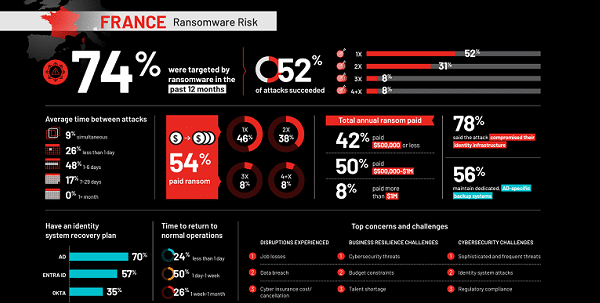

Ransomware : persistance des cyberattaques à l’échelle mondiale

Les cybercriminels ne relâchent pas la pression, de nombreuses entreprises ont versé des rançons au cours des 12 derniers mois selon l’édition 2025 du Ransomware Risk Report de Semperis. Découvrons quelques chiffres pour la France.

Lire l'article

Les coûts liés à une violation de données, en France

Découvrez les résultats 2025 du rapport Cost of a Data Breach d’IBM sur les coûts liés à une violation de données, et plus particulièrement les chiffres français.

Lire l'article

IA Act, qu’est-ce qui change après le 2 août ?

Avec la deuxième échéance de mise en œuvre de la loi européenne sur l'IA, le 2 août, Enza Iannopollo, analyste principale de Forrester explique pourquoi cette échéance est importante, qui est concerné, quels sont les risques de non-conformité et comment les entreprises doivent se préparer aux amendes qui seront imposées au cours des prochains mois.

Lire l'article

DORA : quels impacts après les six premiers mois de mise en conformité sur le terrain ?

La mise en œuvre du règlement DORA a nécessité un nombre important de discussions, de planifications, de coûts et de gestion du personnel de la part de toutes les parties du secteur financier.

Lire l'article

AI Appreciation Day,16 juillet « cet email de 10 pages aurait pu se résumer en 3 points »

Daniela Simoes, fondatrice & CEO de miio s’est inspirée de sa propre expérience avec les véhicules électriques pour créer en 2019 une start-up ayant pour but de simplifier la mobilité électrique et la recharge en station pour les utilisateurs de VE. Elle nous partage son commentaire en cette journée de l’IA liée aux avancées, contributions et réflexions sur l’impact de l’IA dans la société.

Lire l'article

Perspectives IA, Cybersécurité et STaaS en 2025

Quels sont les défis technologiques des DSI en France, liés à l'accroissement des volumes de données, l’automatisation l'IA et la cybersécurité ? C’est ce que révèle le second Observatoire des DSI 2025 de NetApp et Adelanto, avec un focus sur les nouveaux apprentissages en matière d'IA et de cybersécurité.

Lire l'article

Les risques liés à l’essor fulgurant de l’IA générative

Les équipes produit et recherche de Palo Alto Networks ont étudié l’adoption et l’usage de l’IA générative. Technologie, avantages, défis, innovation et cybersécurité, qu’en est-il ?

Lire l'article

Datanexions, acteur clé de la transformation numérique data-centric

Entreprise française créée en 2019, Datanexions conçoit des solutions technologiques innovantes. Objectif : accélérer la valorisation des données en renforçant la performance, la modularité et la souveraineté numérique. Avec le lancement de Streams, plateforme no-code, orientée objet, pour orchestrer l’intégralité du traitement des données, l’entreprise propose une nouvelle façon de penser l’ETL (Extract, Transform, Load). Entretien avec Guy Tsanga Kepeden, fondateur de Datanexions pour en savoir plus sur cette pépite.

Lire l'article

Fraude & IA : Dr Jekyll vs. Mr Hyde, qui l’emporte ?

Le Dr Jekyll aurait sûrement apprécié le potentiel de l’Intelligence Artificielle pour ses recherches. Mais Mr Hyde lui aurait aussi rappelé malgré lui sa face cachée, le côté obscur de sa force. L’IA est un formidable outil pour lutter contre la fraude, bancaire et/ou e-commerce. Mais elle est aussi utilisée par les fraudeurs pour automatiser, perfectionner et étendre la portée de leurs arnaques. Explications par Laure Littler, PDG d'Oneytrust.

Lire l'article

Oneytrust, la fintech française référente de la lutte contre la fraude bancaire & e-commerce fête ses 25 ans !

Basée à Lille, filiale d’Oney Bank (groupe BPCE), Oneytrust s’appuie sur 25 ans d’expérience dans l’authentification, la détection de fraude et la sécurisation des transactions digitales. Mais pas seulement. Avec son expertise technologique et humaine auprès de plus de 600 entreprises dans la banque, l'assurance et le e-commerce, cette fintech française déploie de nombreux atouts. Entretien avec Laure Littler, CEO d'Oneytrust.

Lire l'articleLes plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

Golden records : le socle oublié des projets IA

Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

À la une de la chaîne Data

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle