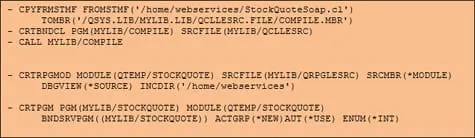

Écriture du programme Client

Maintenant que nous connaissons les procédures à appeler, nous pouvons écrire notre RPG ILE afin de consommer notre Service Web.

Lire l'article

Services Web en RPG ILE – Écrire un programme HLL

Poursuivons ce sujet déjà abordé dans un précédent article.

Lire l'article

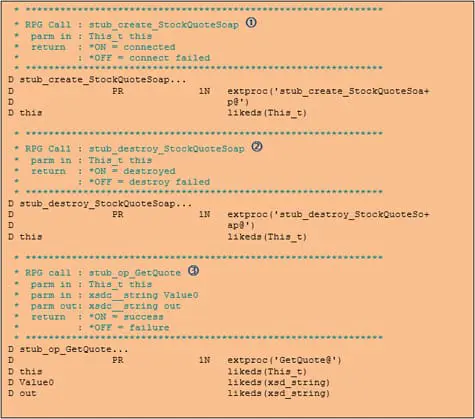

Active Directory, Armageddon, exemple de sinistre

Récupération d’une forêt lorsque le domaine racine part en fumée sans sauvegarde disponible

Lire l'article

Active Directory – Objets persistants

Aucune discussion sur les reprises après sinistre d’AD ne serait complète sans une section sur les objets persistants ou LO (Lingering Objects).

Lire l'article

Active Directory – Sructure FRS supprimée

Cette situation n’est pas des plus communes, mais elle peut se produire. Elle est désastreuse et il est facile de la provoquer.

Lire l'article

Active Director – Sinistre virtuel

Dans une autre situation, un plan de reprise après sinistre parfaitement logique concernant 2 DC virtuels a été conçu et implémenté, puis a provoqué le sinistre.

Lire l'article

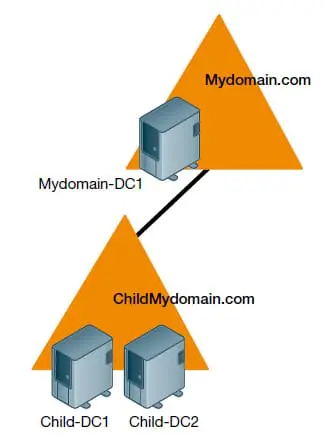

Active Directory – Sinistre de réplication

Notre premier cas concerne un architecte d’une topologie AD qui souhaitait instaurer une topologie multiniveaux calquée sur son réseau.

Lire l'article

Active Directory, dépannez les sinistres

La localisation des problèmes Active Directory n’est pas toujours simple, mais elle peut éviter bien des catastrophes.

Lire l'article

IBM réinvestit 1 milliard de dollars dans Linux

Après avoir annoncé le mois dernier l’ouverture de son architecture Power, Big Blue réalise un nouveau tournant.

Lire l'article

HP Protect : Firewalls nouvelle génération et Arcsight 6.5

L’événement HP Protect, dédié aux solutions de sécurité de l’entreprise californienne se déroule cette semaine à Washington. L’occasion d’annoncer quelques nouveautés pour le triptyque ArcSight/TippingPoint/Fortify .

Lire l'article

PHL développement d’apps mobiles sur IBM i

L’éditeur français PHL Soft, spécialiste des environnements IBM i, a dévoilé au début du mois sa solution PHL Mobile.

Lire l'article

OpenPower Consortium : IBM libère son architecture Power

Le 6 août dernier, IBM annonçait la création de l’OpenPower Consortium.

Lire l'article

IBM i Jumelage des expertises

« Le message le plus important à adresser à nos clients IBM i est que le cloud computing est bien là.

Lire l'article

Clouds privés, montée en puissance

À tout point de vue, un cloud apporte vraiment quelque chose de plus pour découper de puissants systèmes serveurs et pour livrer rapidement de nouvelles ressources aux utilisateurs professionnels.

Lire l'article

Virtual Loaner Program (VLP)

S’il y a un programme développé par IBM pour l’IBM i, c’est le Virtual Loaner Program (VLP) de Power Systems.

Lire l'article

Les clouds de l’IBM i

Dans le cadre d’une enquête portant sur 8 millions d’utilisateurs d’IBM developerWorks, 91 pour cent des personnes interviewées prévoient que le cloud computing supplantera l’informatique locale comme principal moyen d’acquisition de l’IT au cours des cinq prochaines années.

Lire l'article

Windows Server 2012 R2 et Windows 8.1 disponibles en RTM

Microsoft écoute les développeurs.

Lire l'article

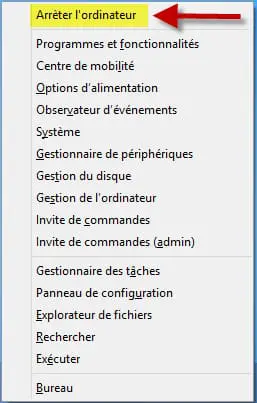

Windows 8, trucs et astuces, Ajouter des raccourcis dans le menu Liens rapides de Windows 8

Parmi les nouveautés de Windows 8, vous avez remarqué sans doute, le menu liens rapides (Touche Windows +X) qui vous donne des raccourcis vers le panneau de configuration, gestion du disque, etc.

Lire l'article

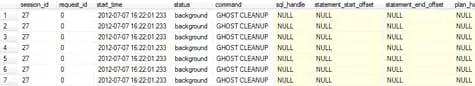

Le Ghost Cleanup

Comment peut-on se retrouver avec des millions de Ghost record ? Le Ghost Cleanup serait-il en panne ? Dans ce cas, comment suivre son activité ?

Lire l'articleLes plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026