Gestion des carnets d’adresses en mode hors-connexion

Un carnet d'adresses en mode hors connexion (Offline Address Book) est une copie de carnet d'adresses qui a été téléchargée de façon à ce qu'un utilisateur Microsoft Outlook puisse accéder aux informations qu'il contient tout en étant déconnecté du serveur Exchange.

Lire l'article

Gestion des listes d’adresses globales

Dans Exchange 2010, il existe une liste d'adresses globale (Global Address list) par défaut qui est créée lors de l'installation.

Lire l'article

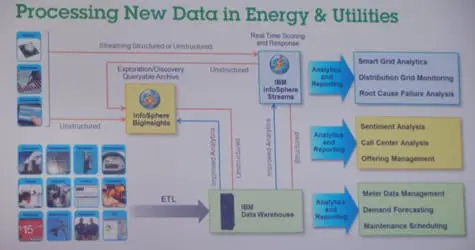

IBM IOD 2012 – « Plus d’analyse avec moins de personnes et moins de ressources »

Face à la baisse des budgets IT et à l’implication de plus en plus grandes des divisions métier, IBM souhaite offrir des solutions de plus en plus simples, nécessitant moins de compétences techniques et moins de professionnels informatiques pour les gérer. Rencontré à l’occasion de la conférence IOD (Information On Demand), Phil Francisco, responsable des produits Big data chez IBM, nous explique la stratégie de Big Blue.

Lire l'article

Microsoft lance Windows 8

Le nouveau système d’exploitation Windows est aujourd’hui disponible. Et avec une campagne marketing mondiale estimée à 1,5 milliard de dollars, vous ne manquerez pas d’en entendre parler.

Lire l'article

IBM IOD 2012 – Big Blue verticalise sa stratégie Big Data

Télécommunications, industrie, secteur public, santé, distribution,… IBM verticalise son discours et ses offres.

Lire l'article

IBM IOD 2012, les nouvelles offres Big Data

Plus de 12 000 personnes participent actuellement à l’édition 2012 de la conférence IBM IOD (Information On Demand) à Las Vegas.

Lire l'article

Comment utiliser les jetons pour se conformer aux règles de sécurité des données ?

Les nouvelles exigences en matière de sécurité d'entreprise imposées par des organismes tels que Health Insurance Portability and Accountability Act (HIPAA), Sarbanes-Oxley et Payment Card Industry Data Security Standard (PCI DSS) demandent souvent le cryptage des données utilisées par les anciennes applications.

Lire l'article

Guide de programmation parallèle et asynchrone

La programmation asynchrone et parallèle connaît un essor important pour différentes raisons : côté client, elle permet de créer des IHM plus réactives que les IHM traditionnelles.

Lire l'article

F# dans l’Enterprise : accélérer le travail de votre équipe de développement

Dans ce second article, nous allons voir que des équipes de développement informatique, issues d’éditeurs de logiciels ou d’entreprises ‘finales’, ont adopté F# car ce langage leur permet de livrer leurs projets plus rapidement et avec moins de bugs.

Lire l'article

Intel subit la morosité du marché PC

Le groupe a annoncé un chiffre d’affaire de 13,5 milliards de dollars pour le troisième trimestre, soit une diminution de plus de 5 % par rapport à l’année dernière.

Lire l'article

Kaspersky sécurise les liens partagés sur Facebook

L’éditeur d’antivirus a conclu un accord avec Facebook pour la protection de ses utilisateurs.

Lire l'article

Heading ou spécifications de sortie : Comparer les deux méthodes

En comparant le format d’enregistrement HEADING aux spécifications de sortie décrites par programme équivalentes, vous devriez remarquer plusieurs différences.

Lire l'article

DDS : Moderniser les applications et améliorer la productivité

Créer des rapports en utilisant des fichiers d’imprimante décrits en externe

Lire l'article

Comment transformer la DSI en centre de service ?

Retour sur les éléments potentiellement déclencheurs au sein des entreprises. En effet, un certain nombre d’événements vont être déterminants et clés pour le passage vers le cloud.

Lire l'article

Fonctionnement des revendications (claims), du SAML et d’AD FS

Le fonctionnement diffère selon la version des claims configurée (1.1 ou 2.0).

Lire l'article

Plusieurs façons de faire du « SSO » dans SharePoint

Nous avons vu rapidement les différentes méthodes d’authentification. Il existe plusieurs façons de faire du SSO inter web-app dans SharePoint en se basant sur ces différentes méthodes d’authentification/d’identification ou de simuler un mécanisme de SSO. Nous allons ici les détailler.

Lire l'article

Méthodes d’authentification

Lors de la création d’une Web-App SharePoint, vous avez sûrement remarqué qu’il existe deux méthodes d’authentification

Lire l'article

Lync, la redondance avec équilibrage

Voyons désormais la redondance avec équilibrage de charge matérielle et la redondance avec équilibrage DNS LB.

Lire l'article

Architecture Edge avec et sans redondance

La première architecture avec uniquement un serveur Edge est bien sûr la plus simple.

Lire l'article

Est-il temps de repenser Active Directory ?

Jusqu’à quel point appréciez-vous votre actuel modèle de domaines et forêts ? Il y a fort à parier que votre structure est semblable à de nombreuses autres et se contente d’utiliser la même conception de base depuis maintenant un temps certain. Dans ce cas, le temps est venu d’envisager une refonte.

Lire l'articleLes plus consultés sur iTPro.fr

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026