Les sites Active Directory (Partie 2)

La première partie de cet article (ici), publiée le moi dernier, était une introduction aux sites AD (Active Directory). Elle expliquait comment créer et configurer ces sites pour contrôler la duplication de la forêt Windows 2000. Vous voici donc prêts pour une exploration approfondie de la duplication, afin d'apprendre à établir et maintenir des chemins de duplication au sein d'un site et entre sites. Il est temps de mettre en pratique vos connaissances sur les sites AD.

Lire l'article

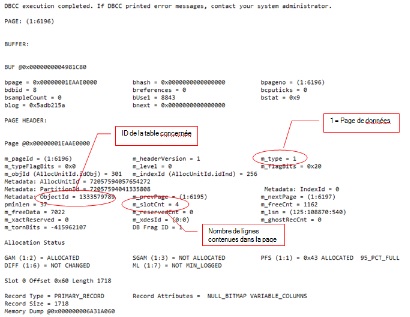

Voyage au coeur du Registre

Le Registre est la base de données centralisée des configurations de Windows NT

et des applications. Il stocke des informations sur les paramètres d'optimisation,

la configuration des périphériques et les préférences des utilisateurs.

Il existe de nombreux ouvrages et articles, utiles pour apprendre comment s'organise

l'agencement logique du Registre, où sont stockés les paramètres de configuration

spécifiques, quelles valeurs ces paramètres peuvent contenir et ce qui se passe

quand on les modifie. Mais tous ces documents n'expliquent pas comment NT gère

physiquement le Registre.

En d'autres termes comment NT et Windows 2000 organisent le Registre sur le disque,

comment ils localisent et récupèrent les informations et quelles mesures ils emploient

pour protéger cette base de données si vitale à leur fonctionnement.Cet article

va expliquer comment le Gestionnaire de configurations - le sous-système du kernel

qui met en oeuvre le Registre - organise les fichiers du Registre sur le disque,

comment il gère le Registre lorsque des applications ou d'autres composants de

l'OS lisent et changent les clés et les valeurs du Registre.

Enfin, nous évoquerons les mécanismes dont le Gestionnaire de configurations se

sert pour maintenir constamment le Registre dans un état récupérable, même en

cas de crash du système pendant une modification. Pour tirer le plus grand parti

de cet article, vous devez vous familiariser avec l'organisation logique du Registre,

y compris les concepts de clé racine, sous-clé et valeurs.

Si vous ne maîtrisez pas ces notions, je vous conseille de lire d'abord l'article

" Entrez dans le Registre de Windows NT " de notre numéro de septembre 1997.

Sur le disque, le Registre n'est pas simplement un grand fichier,

mais un ensemble discontinu de fichiers baptisés ruches

Tirez la quintessence de votre base de données grâce à RPG & SQL !

Aidez-vous des résultats de nos tests pour accroître la vitesse et de l'efficacité de vos applications.Qu'il s'agisse de développer de nouvelles "e-applications" ou d'améliorer d'anciennes "t-applications " (applications traditionnelles), les performances de la base de données est souvent le facteur prépondérant dans la rapidité du logiciel. La satisfaction de la direction et des clients est proportionnelle à la rapidité d'obtention des données. Avec DB2 Universal Database for AS/400 (DB2 UDB), on peut améliorer considérablement les performances applicatives (éventuellement en multipliant plusieurs fois le débit de l'application non optimisée) en choisissant judicieusement la méthode de mise en œuvre et de configuration.

La satisfaction de la direction et des clients est proportionnelle à la rapidité d'obtention des données

Pour obtenir des données concrètes à l'appui de ces types de décisions, j'ai effectué de nombreux benchmarks en utilisant les versions V4R4 de RPG IV et SQL. Certaines constatations sont étonnantes et mettent à nu la manière dont ces langages et DB2 UDB pratiquent l'accès aux bases de données.

Après avoir étudié ces résultats et en avoir discuté avec les IBMers de Rochester, j'ai conclu que les seuls manuels AS/400 ne sont pas suffisants pour optimiser les performances des bases de données. Tandis qu'avec les données et les analyses comparatives de cet article, vous pourrez pousser vos applications dans leurs derniers retranchements. Et aussi comparer les performances des I/O intégrées et du SQL imbriqué dans le RPG IV. (Si vous découvrez le coding SQL, voyez l'encadré " Quelques canevas SQL pour programmeurs RPG", qui fournit des information sur un article en ligne démontrant les techniques de coding SQL/400 pour programmeurs RPG.)

Sécuriser les transactions électroniques par cartes de crédit

Votre entreprise a très probablement décidé de tirer profit du potentiel d'Internet

en prenant un nom de domaine et en développant un site Web pour faire la promotion

de ses produits et services. Les consommateurs qui cherchent des informations

sur les produits en se connectant sont bien informés pour acheter ; le meilleur

moment pour encourager un achat en ligne est celui où les internautes visitent

un site. Pourtant, si ces visiteurs ne peuvent réaliser toute la transaction,

notamment le paiement, vous risquez de perdre des ventes.

Le commerce électronique permet d'assurer le paiement en temps réel des commandes

des clients sur votre site Web, en leur évitant l'obligation d'entreprendre une

démarche supplémentaire, comme, par exemple, faire une commande séparée par fax

ou par téléphone. Vos clients reçoivent immédiatement la confirmation de leur

commande et vous n'avez plus besoin de vérifier manuellement des informations

de contact et de paiement.

Dans cet article je donne un aperçu du processus de paiement du commerce électronique

et je décris un puissant freeware - CyberCash, qui peut s'utiliser avec Internet

Information Server - permettant d'accepter des paiements par carte sur Internet.

(Bien que CyberCash fonctionne avec les précédentes versions d'IIS, je me réfère

dans cet article à IIS 4.0). Une fois que vous avez démarré une activité de commerce

électronique, le logiciel d'administration CashRegister de CyberCash vous aide

à maintenir les transactions de votre site.

Dopez les performances de Domino R5 !

par Kim Greene

Grâce à ces quelques conseils, rendez la R5 de Domino encore plus performante

Domino R5 vise surtout à l'amélioration des performances. Parmi les améliorations

les plus notables de cette version, on trouve une nouvelle structure de base de

documents, une meilleure évolutivité dans une partition unique, le pooling des

" threads " (unités d'exécution), de meilleures performances de la pile TCP/IP,

et des réglages sur la taille mémoire allouée par utilisateur. Ces améliorations

donnent aux utilisateurs AS/400 encore plus d'évolutivité qu'avec Domino R4.6.x

pour AS/400. Examinons les principales améliorations de performances et quelques

techniques permettant de les utiliser pour obtenir le maximum de performances

de R5 sur l'AS/400.

Le RPG IV suit son chemin

par Pam Jones

Les entreprises s'orientent de plus en plus vers le RPG IV pour faire évoluer

leurs applications

Cela fait déjà plus de 5 ans qu'IBM a mis sur pied le RPG IV et les langages ILE.

Mais ce n'est que maintenant que le RPG IV est en train de bien s'installer dans

le monde AS/400. Après des années de désintéressement des utilisateurs, les observateurs

du monde midrange affirment que le nombre de programmeurs AS/400 ayant une expérience

d'utilisation du RPG IV augmente, ce qui tendrait à prouver que le marché est

en hausse ces derniers mois.

Ces mêmes observateurs ont également noté une recrudescence d'intérêt pour le

RPG IV ainsi que pour ILE à la suite du passage à l'an 2000. Tout le monde s'accorde

à dire que le RPG IV et ILE sont des choses appelées à se développer dans un futur

proche.

Les formateurs, tant en interne IBM qu'en externe, qui passent le plus clair de

leur temps à parler et à enseigner le RPG IV et ILE sont unanimes et affirment

qu'après un démarrage un peu long ces trois dernières années, le RPG IV et ILE

seront de plus en plus choisis dans les entreprises. "Dans mes séminaires, je

demande régulièrement combien de gens utilisent le RPG IV", nous explique Bryan

Meyers, Vice President of education de PowerTech Toolworks, Inc., et également

rédacteur d'articles techniques pour NEWS/400. "Il y a quelques années, très peu

de mains se levaient dans la salle.

Et il y a un an, on comptait même moins de la moitié des mains qui se levaient.

Aujourd'hui, il y a facilement trois quarts des auditeurs qui utilisent le RPG

IV."

George Farr, IBM RPG Development Manager, qui s'adresse souvent à des parterres

d'utilisateurs et anime des conférences sur le langage RPG, acquiesce. "La plupart

du temps, le nombre de personnes utilisant le RPG IV est au moins de 50%, et parfois

c'est plutôt de l'ordre de 70%."

La version ILE apporte toutes les caractéristiques d'un langage moderne

Qu’est donc WebSphere ?

IBM délivre ici un ensemble d'outils de développement et de déploiement Web

Qu'est-ce que le nom de WebSphere évoque pour vous ? Un ensemble de produits ?

Une marque ? Une stratégie ? Un environnement ? En fait c'est tout ça à la fois.

En effet, WebSphere représente un ensemble de produits IBM exploitables sur des

plates-formes hétérogènes pour faciliter la construction, le déploiement, et la

gestion de sites Web dynamiques. Par dynamique, j'entends des sites Web qui réagissent

aux informations saisies par l'utilisateur et qui sont réellement interactifs.

Cela, par opposition aux sites qui affichent des pages HTML (Hypertext Markup

Language) statiques. Deux composants WebSphere sont pertinents pour les installations

AS/400, à savoir :

- IBM WebSphere Application Server, un serveur AS/400 qui fonctionne conjointement avec HTTP Server for AS/400 pour offrir un environnement de travail pour les applications Web dynamiques exploitant des données DB2/400 et DB2 Universal Database for AS/400 (UDB/400)

- WebSphere Studio, un ensemble d'outils PC dont le but est d'aider les développeurs

à concevoir des applications WebSphere

Transférer des fichiers AS/400 vers un Palm III de 3Com

Les utilisateurs de Palm III peuvent accéder aux bases de données AS/400. Voici comment. Les systèmes PalmPilots ont le vent en poupe! Les produits PDA (Personal Digital Assistant) PalmPilot de 3Com (également commercialisés par IBM sous le nom de WorkPads) sont des outils parfaitement adaptés à l'informatique nomade en raison de leur petite taille et de leurs fonctionnalités intégrées de reconnaissance d'écriture. Cependant, la valeur de ce type d'outils dépend de la qualité des informations qu'ils parviennent à extraire des bases de données du système central de l'entreprise. Palm III, le dernier en date des systèmes PalmPilot, permet aux utilisateurs d'accéder aux fichiers base de données AS/400. Le Palm III inclut "Palm Desktop", un logiciel PC permettant au système Palm III d'importer des fichiers AS/400 ayant au préalable été transférés sur un PC, dans l'application Address Book ou Memo du Palm III. Cette fonctionnalité peut par exemple être utilisée pour envoyer un fichier maître contenant une liste AS/400 de clients à des ingénieurs commerciaux sur le terrain. Cet article présente rapidement les composants d'un Palm III, et analyse la configuration de ce dernier pour importer des données AS/400.

Lire l'article

Utiliser la fonction de restriction d’accès aux programmes de la V4R3

Comment cette fonction permet de sécuriser une application ou des fonctions à l'intérieur d'un programmeVous

est-il déjà arrivé de vouloir sécuriser une partie de programme applicatif

et de ne pas avoir d'objet AS/400 à sécuriser ? Vous avez probablement créé

une liste de droits d'accès ou un autre objet et vérifié les droits d'accès

à celui-ci pour contrôler l'accès à la fonction du programme. Grâce à la

fonction de restriction d'accès (Limit Access to Program) de la V4R3, on peut

contrôler l'accès à une application, à certaines parties d'une application

ou aux fonctions d'un programme. Le support de cette fonction Limit Access to

Program passe par des API permettant d'identifier une fonction à sécuriser

(une application ou une partie d'une application par exemple), récupérer des

informations sur la fonction, définir qui est autorisé ou non à l'utiliser et

vérifier si un utilisateur donné à le droit de l'utiliser. On peut également

utiliser la fonction de restriction d'accès pour gérer la sécurité des

fonctions via Operations Navigator.

On

peut utiliser cette fonction via Operations Navigator

Exchange Server et Active Directory : main dans la main

Avec Exchange Server, Microsoft a toujours soutenu le concept d'un annuaire intégré stockant des détails sur les données de messagerie, comme les boîtes à lettres et les listes de distribution, ainsi que sur la configuration des serveurs et l'organisation dans son ensemble. Directory Store, l'annuaire d'Exchange, garantit une circulation cohérente et à jour des données vers tous les serveurs. Les utilisateurs accèdent à l'annuaire pour valider les adresses électroniques ou rechercher des correspondants dans la Liste globale des adresses (GAL pour Global Address List). Mais dans Windows 2000, Exchange 2000 Server (nom de code Platinum) s'intègre à Active Directory. AD remplace la fonction assurée par le Directory Store d'Exchange Server 5.5. Exchange 2000 est la première application majeure de Microsoft BackOffice à exploiter AD et servira de standard initial pour l'intégration des annuaires. Dans cet article, j'examine la nouvelle architecture et la terminologie d'Exchange 2000 et je décris certaines astuces de configuration.

Lire l'article

Les meilleurs composants logiciels enfichables de la MMC

Une des principales modification de Windows 2000 est le fait que l'OS recours à la MMC (Microsoft( Management Console) pour l'administration du système. Microsoft a implémenté pratiquement toute la panoplie d'outils d'administration de Windows 2000 sous forme de composants logiciels enfichables pour la MMC. Dans cet article, nous allons voir le hit-parade des meilleurs composants logiciels enfichables intégrés à Windows 2000. L'OS permet également de créer sa propre interface d'administration : saisissez simplement mmc à l'invite de commande et cliquez sur OK pour afficher un shell MMC vierge. Ensuite, ajoutez les composants enfichables pour les fonctions d'administration que vous voulez mettre en oeuvre.

Lire l'article

A nouveau matériel, nouveaux logiciels

L'achat d'un nouvel ordinateur peu parfois réserver des surprises. Première surprise

: les gains de performances ne sont pas exceptionnels. En outre, il permet de

découvrir des choses très intéressantes.

J'ai acheté ce mois-ci un nouvel ordinateur Pentium II à 450 MHz comme poste de

travail. L'arrivée du système m'a rappelé que quels que soient les chiffres, les

ordinateurs ne donnent pas l'impression d'aller beaucoup plus vite à chaque itération.

La différence de vitesse entre le nouvel ordinateur et mon système Pentium MMX

à 166 MHz, âgé de deux ans, n'était pas aussi grande que ce que j'attendais. Cette

mise à niveau n'était pas, loin s'en faut, aussi enthousiasmante que celle d'un

système 8088 4,77 MHz vers un 80286 à 6 MHz il y a quelques années.

En revanche, elle m'a permis de faire des découvertes captivantes.

OLE DB et ADO : pour combler le fossé entre Windows et l’AS/400

par Michael Otey

Accédez à diverses bases de données grâce à ces API de haut niveau

L'accès à la base de données AS/400 depuis Windows n'a jamais été simple. Bien

qu'ODBC le permette depuis Windows 3.1, son utilisation côté application est fastidieuse.

Il faut d'abord ajouter toutes les déclarations nécessaires aux fonctions ODBC

dans l'application, puis appeler ces fonctions de manière appropriée pour les

activer. Les bibliothèques objet comme DAO (Data Access Objects) de Microsoft

rendent ODBC plus facile à utiliser. Cependant, les appels ODBC générés par DAO

ne sont pas optimisés pour la connectivité en réseau, et à défaut d'une planification

et d'une implémentation minutieuses, les applications fondées sur DAO et ODBC

sont souvent peu performantes.

OLE DB et sa couche objet ADO (ActiveX Data Objects) sont les toutes dernières

technologies de middleware qui traitent les problèmes inhérents aux anciennes

méthodes d'accès aux données Windows-AS/400. ADO est une bibliothèque objet à

base de COM (Component Object Model) permettant d'employer OLE facilement à partir

d'applications Windows. Ensemble, OLE DB et ADO assurent une liaison performante

et pratiquement directe entre les applications Windows et la base de données AS/400.

Le provider OLE DB AS/400 IBMDA400 d'IBM, inclus dans Client Access, est spécialement

conçu pour procurer aux programmes l'accès aux donnée de l'AS/400.

Outre l'accès à la base de données, le provider AS/400 OLE DB supporte l'exécution

de commandes OS/400, les appels de procédures cataloguées et l'accès aux files

d'attente de données. Cet article donne un aperçu d'OLE DB et d'ADO et présente

un bref exemple montrant comment utiliser ADO depuis une application VB (Visual

Basic) pour accéder à la base de données de l'AS/400. (Pour plus d'informations

sur les aides à la mise en oeuvre et à l'utilisation du provider OLE DB pour AS/400,

voir l'encadré " Référence de programmation ADO ")

| Référence de programmation ADO Etonnamment, le provider OLE DB pour l'AS/400 n'est accompagné d'aucun manuel officiel IBM. Il existe cependant un Redbook utile intitulé A Fast Path to AS/400 Client/Server Using AS/400 OLE DB Support (SG24-5183). Bien que plus succinct qu'un guide de programmation normal, ce Redbook est la seule ressource pour l'utilisation du provider IBM OLE et contient des informations qu'on ne trouve nulle part ailleurs. On peut télécharger ce manuel à l'adresse http://www.redbooks.ibm.com. |

Comparer Domino et DB2 UDB

par Lori Mueller Avant d'écrire des applications Domino, sachez comment les deux bases de données se comparent et contrastent l'une avec l'autre Existant en natif sur AS/400 depuis sa version 4.6, Domino ne cesse de gagner du terrain actuellement auprès des entreprises équipées d'AS/400 séduites par son intégration des fonctions de messagerie électronique, de e-business et de prise en charge des applications. Mais Domino est replié sur lui-même, avec une interface utilisateur, un langage de programmation et une base de données uniques. Comparer la structure de la base de données de Domino et de DB2 UDB (DB2 Universal Database), la base de données native de l'AS/400, est un bon moyen pour les utilisateurs de l'AS/400 de savoir à quoi s'en tenir avec Domino.

Lire l'article

Gérer la croissance de son serveur Web

par Mel Beckman

Il est parfaitement possible de maintenir le niveau de fiabilité et de performances

du serveur Web face à une demande toujours plus forte

" Fiabilité, performances, faible coût : choisissez-en deux ". Voici brièvement

résumé le dilemme le plus fréquent qui se pose aux administrateurs de réseaux,

qui doivent le prendre en compte pour répondre à des utilisateurs de services

Web toujours plus exigeants. S'il n'est pas très compliqué d'installer et d'exploiter

un serveur Web, il est plus difficile de faire face à un trafic Web en constante

augmentation. Sur un intranet, dès lors que les développeurs portent de plus en

plus d'anciennes applications sur le Web, le trafic Web local risque d'augmenter

de façon exponentielle. Sur Internet, dès lors que les clients trouvent les relations

commerciales et publiques sur le Web plus pratiques, le trafic à distance sur

le Web grimpe. Face à ces deux tendances, le serveur Web d'entreprise joue un

rôle de plus en plus crucial. Le défi est alors clair répondre à ces demandes

en assurant une fiabilité toujours plus grande et sans dépasser le budget.

Une première solution consiste à beaucoup dépenser en serveurs imposants et en

gros tuyaux Internet. Une autre approche plus économique consiste à améliorer

les performances du serveur Web. C'est dans ce sens que vont la plupart des techniques

décrites ci-dessous.

Pour améliorer les performances, il faut analyser ces dernières pour mesurer les

effets des modifications. Le rythme du serveur dépend des mesures suivantes :

charge CPU, nombre de transactions Web exécutées par heure, et nombre de mégabits

transmis par seconde. En capturant les valeurs courantes de ces mesures, tout

en connaissant le nombre d'utilisateurs que l'on sert, on peut prévoir les conséquences

d'un ajout d'utilisateurs, d'applications ou des deux. Lorsqu'on a une bonne idée

des besoins des performances futures, plusieurs mesures, plus ou moins onéreuses,

sont possibles pour améliorer la vitesse et la fiabilité du serveur actuel : passer

à la version supérieure de l'OS/400, optimiser les paramètres TCP/IP et LAN, ajouter

du matériel de réseau AS/400, et confier certaines tâches subalternes à d'autres

serveurs.

Il faudra aussi parfois accroître la redondance pour répondre aux demandes croissantes

de trafic et de fiabilité. Et, si l'on sert sur Internet, il faudra peut-être

aussi élargir les connexions Internet et en augmenter le nombre. En apprenant

plusieurs techniques d'administration de serveurs redondants, vous pourrez choisir

la méthode la plus adaptée à votre cas.

Avant de savoir où l'on va, il faut savoir où l'on se trouve

exactement

CRYPTage et secrets de l’AS/400

par Gene Gaunt

L'utilitaire CRYPT simplifie le cryptage DES (Data Encryption Standard) bidirectionnel

dans les programmes ILE et OPM.

Il y a deux façons économiques de mettre en oeuvre le standard de cryptage DES

(Data Encryption Standard) dans les logiciels AS/400 :

- La fonction intégrée ILE (Integrated Language Environment) _CIPHER permet le cryptage unidirectionnel dans les programmes ILE.

- Le programme CRYPT, présenté dans cet article, permet le cryptage bidirectionnel, à la fois dans les programmes OPM (Original Program Model) et ILE.

Une copie de cette publication a servi à rédiger le programme CRYPT.

Un processeur DES permet un cryptage unidirectionnel ou bidirectionnel Lire l'article

Une rentrée rayée jaune et bleu

Une manifestation dédiée à Domino AS/400 pour les partenaires Lotus et Domino,

et de nombreuses autres initiatives ont marqué la rentrée.

La manifestation appelée “ Victory 99 EMEA ”, qui s'est tenue à Cannes au tout

début septembre, a remporté un franc succès puisque environ 2600 IBMers et partenaires

s'y étaient donné rendez-vous.

L'AS/400 figurait en bonne place dans cette manifestation consacrée à l'ensemble

de la gamme serveurs d'IBM Des ténors de la plate-forme comme Tom Jarosh, Tony

Madden ou encore Malcolm Haynes figuraient en tête de l'affiche. C'est aussi à

l'occasion de cette manifestation que s'est faite l'annonce de la cession à Cisco

Systems de l'offre “ réseaux ” d'IBM.

Mais après une conclusion en grande pompe de Victory 99 EMEA, avec notamment une

immense soirée sur la plage du Carlton le mercredi, c'est par un événement beaucoup

plus confidentiel mais néanmoins important que s'est poursuivie la semaine : IBM

et Lotus avaient en effet convié leurs BP (Business Partners) et LBP (Lotus Business

Partners) à un séminaire marketing baptisé Victory AS/400, sur le thème : “ Les

clés du succès pour vendre Domino AS/400 ”. Vaste programme !

Une soixantaine de représentants des ces deux “ espèces ” se sont alors réunis

au long des deux jours restants de la semaine, pour mieux comprendre et connaître

l'AS/400 pour les LBP, Lotus Domino pour les BP, ceci dans le but avoué de se

donner les moyens de “ booster ” les installations Domino sur AS/400. L'objectif

de la réunion était double : fournir à tous les arguments de vente sur Domino

pour AS/400, et réunir les partenaires AS/400 et Lotus pour développer du Business

commun sur Domino pour AS/400.

Et sur ce dernier point, force est de constater qu'il y avait fort à faire. L'initiative

a non seulement montré qu'un rapprochement entre partenaires Lotus et IBM et une

meilleure connaissance du domaine de compétences de l'autre étaient indispensables,

mais a largement oeuvré dans le sens de rapprochements effectifs. Les tendances

de la rentrée étaient donc sans conteste à l'alternance des couleurs, aux rayures

jaune Lotus et bleu IBM.

L'AS/400 est devenu la seconde plate-forme d'installation de Domino en

termes de nombre de serveurs

Contraintes d’intégrité et Triggers: vers une chronologie parfaite

par Paul Conte

Maîtrisez la chronologie d'exécution des contraintes et des triggers des bases

de données

DB2 Universal Database for AS/400 (DB2 UDB) comporte plusieurs fonctions importantes

qui d'une part assurent l'intégrité des données et d'autre part, étendent les

fonctions des bases de données. Deux de ces fonctions, les contraintes d'intégrité

référentielle et les triggers (ou programmes déclencheurs) peuvent être définis

par un administrateur de bases de données (ou un utilisateur autorisé) pour se

protéger des mises à jour susceptibles de générer des données invalides ou incohérentes.

On peut également utiliser des triggers pour exécuter des tâches qui ne sont pas

intégrées dans DB2 UDB (comme afficher des informations sélectionnées sur des

mises à jour de bases de données dans une table de journalisation définie par

un utilisateur par exemple).

Du fait qu'une opération sur une base de données peut entraîner DB2 UDB à évaluer

une ou plusieurs contraintes et appeler un ou plusieurs triggers, il est essentiel

de maîtriser la chronologie des différentes opérations d'insertion, de modification

et de suppression dans les bases de données. Le présent article apporte quelques

informations sur la chronologie des contraintes et des triggers afin de vous permettre

de concevoir des applications fonctionnant de manière efficace.

Pour commencer, examinons rapidement les concepts de base des contraintes d'intégrité

référentielles et des triggers (pour plus de plus amples informations, veuillez

consulter l'encadré "Bibliographie").

Les contraintes d'intégrité référentielle et les triggers peuvent protéger des

données invalides ou incohérentes

Quoi de neuf ? Un digest des dernières nouveautés

L'architecte des sécurités de l'AS/400 recense les nouveautés et améliorations des V4R2 et V4R3

Deux

releases de l'OS/400 (V4R2 et V4R3) ont été annoncées depuis ma dernière

revue en matière de sécurités. Toutes deux renforcent les sécurités dans

deux domaines principaux.

Les

améliorations

-

permettent de mieux maîtriser la configuration de l'environnement TCP

-

facilitent la protection et la gestion du e-business

-

permettent de mettre en place un plan de sécurité initial tout en découvrant des possibilités plus détaillées

Lire l'article

Le blues du hardware

Windows 2000 a la réputation de supporter plus de périphériques grâce au support de Plug and Play et à l'ajout d'une grande quantité de drivers. Pourtant, partir du principe que vos périphériques matériels seront supportés par Windows 2000 est peut-être une erreur. Mon expérience de la connexion de périphériques à un système Windows 2000 ne m'a pas franchement rassuré sur le support hardware de Windows 2000. D'autant que ces matériels exploitent des drivers Windows NT 4.0. Les matériels que j'ai essayé de faire fonctionner avec un système Windows 2000 sont une imprimante/scanner/fax HP OfficeJet 710 et un contrôleur SCSI Future Domain TMC-850 MER.

Lire l'articleLes plus consultés sur iTPro.fr

- L’IA annonce-t-elle une révolution en profondeur du secteur de l’assurance ?

- Alcyconie : l’accompagnement sur-mesure à la gestion de crise cyber !

- L’intelligence Artificielle et le Cloud Computing : le tandem incontournable du moment

- Le secteur financier reste dans la ligne de mire des cyberattaquants

- CyberPatriot ®, le SOC de dernière génération de CHEOPS TECHNOLOGY