Le Jim Phelps des temps modernes pourra recevoir ses missions impossibles par e-mail.

Ce mail s’autodétruira dans cinq secondes

L’Organisation Mondiale de la Propriété Intellectuelle vient de publier un brevet déposé par Microsoft en février dernier. Le document présente un système capable de programmer à une date définie par l’expéditeur la suppression automatique d’un mail.

Ce mail s’autodétruira dans cinq secondes

Le principe est simple. Lors de l’envoi du courriel, l’utilisateur définit dans l’en-tête du message une durée de conservation. Une fois celle-ci écoulée, le serveur supprime le mail de la boîte de réception. L’expéditeur peut également, s’il le souhaite, donner une permission au récipiendaire lui permettant de modifier la durée de conservation afin de conserver le courrier plus longtemps. Autre possibilité, le mail peut être déplacé vers un dossier non synchronisé avec le serveur, empêchant ainsi sa destruction.

Le système pourrait intéresser de nombreuses entreprises qui adressent des courriels commerciaux et marketing à leurs clients. Ces messages seraient désormais automatiquement détruits, évitant ainsi de surcharger inutilement les boîtes de réception ou de devoir passer du temps à faire le tri dans ses courriers. Pratique également pour envoyer une promotion limitée dans le temps, une invitation à un évènement ou encore des informations confidentielles qui ne doivent pas être conservées dans une messagerie.

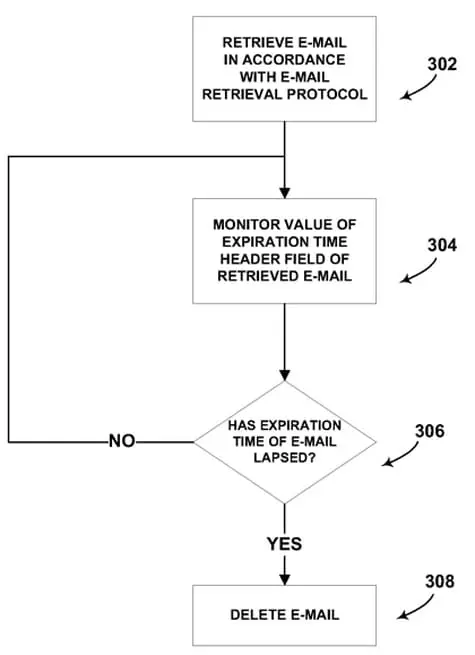

Schéma de fonctionnement du système.

302 : Récupérer un message de courrier électronique conformément à un protocole de récupération de messages de courrier électronique.

304 : Surveiller la valeur d’un champ d’en-tête ‘durée de conservation » du message de courrier électronique récupéré.

306 : La durée de conservation du message de courrier électronique est-elle écoulée ?

308 : Supprimer le message de courrier électronique

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

SMS et e-mails : la notification, un enjeu économique stratégique

Les applications financières sont le terrain privilégié de la fraude

Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?

À la une de la chaîne Mobilité

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude

- Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?