Grâce à LVR, simplifiez la reprise d’objets AD – partie 1

Dans un monde informatique parfait, nul utilisateur ou administrateur ne commettrait la moindre erreur. En tout cas, il ne supprimerait jamais des données encore utiles. Malheureusement des accidents se produisent, plus souvent qu’à leur tour.

Active Directory), car elles sont généralement répliquées sur de multiples DC (domain controllers).

| Contenu complémentaire : Site de la CADIM |

Lire l'article

Windows Server 2008 en perspective – partie 2

Suite de l'article portant sur les outils et les innovations, mais aussi sur les lacunes de Windows Server 2008.

| Contenus complémentaires : Quelle cohabitation pour Windows 2008 et Exchange 2007 ? Le groupe des utilisateurs de Windows Server Windows Server 2008 en perspective - Partie 1 |

Lire l'article

IBM, Qualiac, Consultencia autour du i

Qualiac présentait à Paris son offre éponyme pour ERP en environnement IBM i. Ce progiciel, orienté utilisateurs, trouve sa spécificité dans la modularité qu’il propose : Qualiac est en effet ouvert, le client peut choisir à la fois son OS et sa base de données.

Ce partenariat est annoncé comme le couple idéal dans la gestion de l’information en System i. Techniquement, la procédure stockée est accessible via des services Web : le navigateur est relié au serveur d’applications et au serveur de données pour un accès immédiat.

Contrôlez les ID numériques avec ILM Microsoft

ILM Microsoft permet de gérer tous les comptes utilisateurs avec facilité et rapidité. Identity Lifecycle Manager (ILM) fait peau neuve et intègre des nouveautés qui en font un outil utile, même pour les entreprises qui n’ont pas besoin de logiciels de synchronisation des comptes et de gestion des certificats.

Si vous êtes responsable d’un petit réseau, la gestion des utilisateurs est une tâche aisée et sans complications. Mais à mesure que votre réseau se développe, la création et la suppression des comptes utilisateurs, ainsi que la réinitialisation occasionnelle des mots de passe gagnent rapidement en complexité.

Windows Server 2008 R2 : l’évènement de ces prochains mois ?

Damien Buisson, Chef de Produit Windows Server et Virtualisation revient sur cet événement

Publications/Interactions entre Microsoft SPS/MOSS et IAG

Une solution de travail collaboratif : Microsoft Office Sharepoint Server 2007 combiné à la technologie Intelligent Application Gateway (IAG).La solution de travail collaboratif Microsoft Office Sharepoint Server 2007 (MOSS 2007) a évolué au fil des années pour couvrir l’ensemble des fonctionnalités nécessaires aux portails d’entreprise ou aux sites internet communicants.

Administrez votre PME à l’aide de System Center Essentials – partie 1

Dans la famille System Center, je voudrais l'Essentials 2007 ! En effet, Microsoft a décidé de créer une grande famille de produits orientés serveur nommée: System Center. Celle-ci regroupe en son sein pas moins de 6 produits, chacun ayant sa place dans le monde de l'entreprise.

Voyons tout d'abord qui sont-ils et quels sont leurs rôles :

Microsoft System Center Operations Manager 2007 : il s'agit tout simplement du successeur de Microsoft Operations Manager: MOM 2005. Produit généralement destiné aux grandes entreprises souhaitant surveiller leurs multiples serveurs.

Microsoft System Center Configuration Manager 2007 : Il s'agit également du successeur de Microsoft System Management Server : SMS 2003. Egalement destiné aux grandes entreprises, il permet une gestion de l'ensemble du parc informatique. Actuellement en Beta 2.

Microsoft System Center Data Protection Manager 2007 : Logiciel de sauvegarde des données. Actuellement en Beta 2.

Microsoft System Center Virtual Machine Manager 2007 : Logiciel permettant de gérer en une console unique l'ensemble de vos Virtual Servers sur le domaine. Donc l'ensemble de vos machines virtuelles. Très intéressant pour les passionnés de la virtualisation. Actuellement en Beta 2.

Microsoft System Center Capacity Planner 2007 : Logiciel plus complexe permettant de définir le cycle de vie ainsi que les conséquences de la mise en place d'un serveur au sein de son entreprise. Actuellement en Beta 1

Microsoft System Center Essentials 2007 : un logiciel dédié aux petites et moyennes entreprises capable de prendre en charge jusqu'à 500 postes de travail et 30 serveurs. Il regroupe en un seul logiciel une version de MOM pour superviser les serveurs et les postes de travail, une version de SMS pour gérer le déploiement logiciel et de WSUS pour le déploiement des mises à jour. Il est composé de 5 parties que nous allons chacune détailler dans un chapitre dédié.

• Ordinateurs : Elément permettant de créer des groupes d'ordinateurs ainsi que différentes vues pour simplifier l'affichage

• Monitoring : permet de surveiller l'état des ordinateurs, avoir des remontées d'alertes, vérifier leurs niveaux d'utilisation.

• Mises à jour : permet de maintenir les ordinateurs à jour en leur déployant les mises à jour nécessaires à l'image de WSUS.

• Logiciels : comme avec SMS ou par GPO, il est simple de déployer des logiciels sur les ordinateurs du réseau.

• Rapports : génère et envoie des rapports sur les ordinateurs gérés par le serveur Essentials.

| Contenu complémentaire : Un réseau PME "parfait" |

Lire l'article

Actu Windows semaine 41

A round rock and plano, au Texas, Dell et Perot Systems sont parvenus à un accord : Dell pourra faire l’acquisition de Perot Systems qui permettra donc une combinaison des deux marques.

Dell pourra ainsi valoriser son potentiel. L’éditeur offrira une gamme plus large de services informatiques et de ses solutions. Cela concerne aussi l’extension des capacités de Systèmes Perot, y compris dans les segments clients les plus dynamiques, dans le monde entier.

Soyez un Ninja NAC

Commencez à utiliser NAC (Network Access Control) dès aujourd’hui.

L’année dernière, NAC (Network Access Control) promettait une profusion de fonctions aptes à sécuriser votre réseau de l’intérieur (« NAC : aspects techniques », Janvier 2007, www.itpro.fr club abonnés). En commençant par l’humble port Ethernet, NAC n’autorise personne à se brancher sans fournir au préalable un ID et mot de passe utilisateur autorisés (ou tout autre référence d’accès).

Microsoft Windows Server 2008 R2 a le vent en poupe !

Au cours de l’évènement HP, la part belle était faite notamment aux meilleures nouveautés : le lancement de Windows Server 2008 R2 est loin d’être passé inaperçu.

Pour Microsoft, cet évènement venait en supplément du Microsoft Mobility Briefing, survenu un peu plus tôt. Même si les thématiques abordées ne correspondaient pas en tout point – il a été aussi question de la virtualisation et des nouveautés serveurs - le groupe a su se démarquer par les innovations présentées côté serveurs.

SoftGrid pour la virtualisation d’applications

Microsoft lève le voile sur sa solution de virtualisation d'applications, Microsoft SoftGrid.

Microsoft BizTalk Server 2009

Microsoft a annoncé la disponibilité de BizTalk Server 2009, composant de la plateforme applicative Microsoft, solution serveur d’intégration d’entreprise et de connectivité.

BizTalk Server 2009 sera disponible plus largement en 9 langues. BizTalk Server 2009 est disponible en 4 éditions : Enterprise, Standard, Branch et Developer.

Lire l'article

Nouveaux serveurs HP Proliant G6

HP vient d’annoncer le lancement d’une nouvelle gamme de serveurs Proliant G6 s’articulant autour du processeur Intel Xeon 5500.

Plus qu’une nouvelle sortie de serveur, HP semble vouloir tourner une nouvelle page de son histoire.

Lire l'article

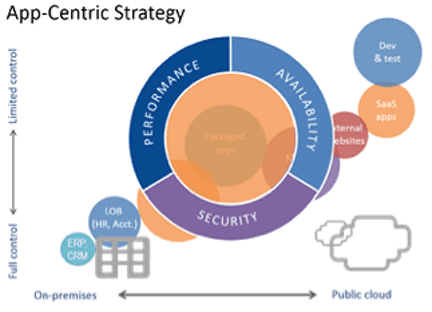

Du Cloud aux éditions ENI

Software as a Service.

Ecrit par Guillaume Plouin, responsable de la veille technologique du groupe SQLI, ce livre est le premier à apporter un éclairage sur le sujet en français.

Lire l'article

Actus Windows semaine 46

Citrix vient d’achever la version bêta de Citrix Essentials pour Hyper-V, disponible en téléchargement. Citrix Essentials 5.5 for Hyper-V, supporte la dernière version d’Hyper-V, ainsi que les dernières modulations du System Center, disponible pour Windows Server 2008 R2. Il permet la reprise après sinistre dans les meilleures conditions et supporte Windows 7.

Lire l'article

Actu Systemi semaine 40

FalconStor VTL, solution dédiée librairies de bandes virtuelles, va permettre d’unifier les systèmes ouverts comme IBM iSeries et mainframes IBM.FalconStor Software Inc., fournisseur des solutions de protection de données TOTALLY Open™, vient d’annoncer que sa solution FalconStor Virtual Tape Library (VTL) fonctionnait de manière optimale au sein des environnements systèmes IBM i et IBM z (mainframes).

Actu Windows semaine 36

Sur son blog, Damien Caro livre une application pour l’OCS 2007. Cette application, qu’il offre en téléchargement gratuit sur son site, s’adresse à tous les professionnels IT utilisant OCS.

Lire l'article

L’évènement HP Blade : le réel enjeu des serveurs en lame

Le HP Blade Generations, survenu à Paris, a donné son verdict : « l’avenir appartient à la virtualisation et au cloud computing ».

Hewlett Packard a profité d’une escale à Paris pour présenter ses nouveaux serveurs en lame. Une entrée en matière réussie pour laisser à ses partenaires la possibilité de penser autour des thèmes « chauds » de ces mois à venir…

Les plus consultés sur iTPro.fr

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Articles les + lus

La chaîne d’approvisionnement, point de rupture récurent du SI

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

À la une de la chaîne Tech

- La chaîne d’approvisionnement, point de rupture récurent du SI

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA