Mieux qu’un double boot

par John D. Ruley

Au moment de la rédaction de cet article, le sujet a considérablement évolué.

A l'origine j'avais prévu une mise à jour du mode de fonctionnement du double

boot avec Windows Millennium Edition (Windows Me). Dans un précédent article ("

Le blues du double boot " de juin 2000), j'avais parlé du double boot Windows

2000 Professional et Windows 98 et, à mon sens, une mise à jour du sujet pour

Windows Me, le code de base de la dernière version de Windows 9x, s'imposait.

La raison qui justifie le maintien d'un environnement de double boot est simple.

Certains logiciels (notamment de nombreux jeux) tournent sous Windows 9x mais

pas sous Windows 2000. De plus Windows 9x supporte davantage de périphériques

que Windows 2000. Ces types de matériels et de logiciels hérités n'ont pas l'air

d'être en voie de disparition et j'ai donc décidé de configurer mon système pour

qu'il s'initialise soit sous Windows 2000 Pro, soit en Windows 98. Or je viens

de découvrir une alternative qui marche mieux qu'un double boot : le logiciel

VMware 2.0 qui permet d'exécuter Windows 2000 Pro simultanément à un autre OS.

Comparée à un système utilisant VMware, ma précédente méthode de double boot ressemble

à une relique datant de l'Age de Pierre. VMware supporte Windows 2000, Windows

NT 4.0, Windows 9x, Windows 3.1, DOS, FreeBSD et plusieurs versions de Linux,

mais pas Windows Me. J'ai donc désinstallé Windows Me et je suis revenu à Windows

98 pour pouvoir utiliser VMware.

Pour de meilleures performances, VMware requiert un minimum de 96 Mo de RAM, un

processeur à 266 MHz et suffisamment d'espace-disque pour les systèmes d'exploitation

hôte (dans ce cas, Windows 2000) et invité (dans ce cas, Windows 98). Mon système

actuel n'a qu'un processeur à 200 MHz - VMware parvient à tourner, mais sans aucune

chance de remporter un oscar en matière de performances. Avant d'exécuter VMware,

le constructeur recommande de désactiver l'exécution automatique du CD, qui risque

de provoquer des interactions inattendues lors du lancement d'une machine virtuelle

(d'où le VM). Si un double boot est déjà activé, il faut, avant d'installer VMware,

choisir entre la création d'une machine virtuelle autour d'un OS existant ou une

installation propre sur un disque virtuel créé par VMware. C'est cette option

que je suggère.

Des outils RAD pour les développeurs Linux

par Mireille Boris

Le développement sous Linux prend une extension qui porte ombrage aux autres Unix,

voire à Windows. Débordant les sociétés de l'Open Source, les éditeurs "traditionnels"

ne limitent pas leur offre à Java. Ils proposent de nombreux outils RAD pour convaincre

les développeurs sous Linux de passer à une vitesse d'exécution supérieure.

Windows 2000 DataCenter : Microsoft vise la cour des grands

par Greg Todd

Windows 2000 DataCenter Server, le système d'exploitation le plus puissant proposé

dans la famille Windows 2000, a été conçu par Microsoft pour répondre à la demande

de grands systèmes du type mainframes avec une disponibilité supérieure et d'énormes

capacités de montée en charge. Jusqu'ici, Windows 2000 et son prédécesseur, Windows

NT 4.0 ne pouvaient pas concurrencer les grandes implémentations d'UNIX. Avec

DataCenter, Microsoft veut entrer dans la cour des grands en exploitant les plus

gros et les plus puissants systèmes jamais construits pour Windows.

Comment décrire Windows 2000 DataCenter Server ? Disons que c'est Windows 2000

Advanced Server, plus le Service Pack 1 (SP1), plus un certain nombre d'autres

fonctions supportées seulement par certains OEM, sur des matériels testés et approuvés.

DataCenter s'accompagne d'un support technique en option, assuré à la fois par

les OEM et Microsoft. Ces fonctions supplémentaires améliorent les capacités de

montée en charge, la disponibilité et l'administrabilité de Windows 2000. De plus,

les exigences particulières en matière de certification et de support technique

concernant Windows 2000 DataCenter Server différencient encore plus ce système

d'exploitation du reste de la famille de serveurs Windows 2000. Le Tableau 1 compare

DataCenter Server avec Windows 2000 Advanced Server et Windows 2000 Server.

Comment venir à bout de l’enfer des DLL

par Darren Mar-Elia

Parmi toutes les technologies de Windows 2000, trois fonctions peuvent s'avérer

particulièrement intéressantes : WFP (Windows File Protection), les composants

SxS (Side-by-Side) et la redirection des DLL. Ces trois fonctions aident les administrateurs

systèmes à résoudre un problème très ennuyeux posé par les DLL, qui empêche deux

ou plusieurs applications partageant des composants de fonctionner indépendamment

l'une de l'autre. Les nouvelles fonctions de Windows 2000 font un grand pas en

avant vers l'élimination de cet obstacle.

Connecter votre petit réseau à l’Internet

par Mark Minasi

Un des principaux problèmes que rencontrent les administrateurs de réseaux est

la connexion des LAN à l'Internet. Ce mois-ci, nous allons donc voir quelles sont

les dernières méthodes pour cela et nous comparerons certaines des nouvelles possibilités

de routage qu'offrent, aux petits groupes, les fonctions ICS (Internet Sharing

Connexion) et NAT (Network Address Translation) de Windows 2000.

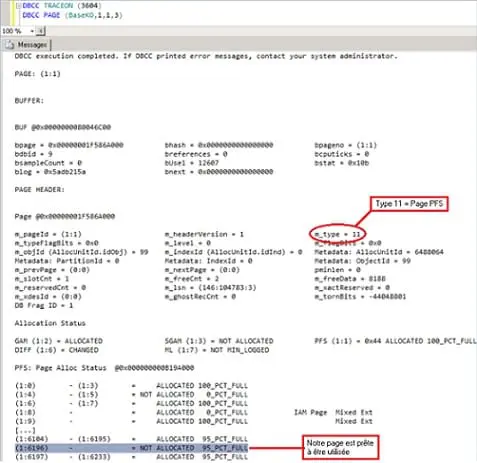

Initiation à la sécurité de SQL Server

Les administrateurs système Windows 2000 et Windows NT portent souvent plusieurs casquettes. Celle d’administrateur SQL Server en fait partie. Or voici que Microsoft vient de réaliser un travail surprenant en automatisant un grand nombre de tâches dans SQL Server 7.0.

Beaucoup d'entreprises ne voient pas la nécessité d'embaucher un administrateur de base de données à plein temps et engagent à sa place un administrateur Windows 2000 ou NT pour assumer ces responsabilités. En même temps, la quantité d'informations confidentielles stockées dans les bases de données SQL Server ne cesse d'augmenter dans les entreprises. Si vous démarrez dans l'administration de base de données, un peu d'aide ne sera probablement pas superflue pour comprendre le modèle de sécurité de SQL Server et comment configurer la sécurité pour accorder l'accès à la base de données à ceux qui en ont besoin et en empêcher les accès inopportuns.

Le modèle de sécurité de SQL Server 7.0 est nettement amélioré par rapport aux précédentes versions et plus étroitement intégré avec la sécurité de Windows 2000 et NT, dont elle est très proche. Si vous avez une installation SQL Server 6.5 et que vous n'avez pas un administrateur de base de données à plein temps, je vous conseille de passer à SQL Server 7.0, qui est infiniment plus facile à administrer. Pour rédiger cet article, j'ai utilisé SQL Server 7.0 sous Windows NT 4.0, mais on peut appliquer les mêmes instructions et les mêmes problèmes de sécurité à Windows 2000, qui ne présente pas de différences majeures avec SQL Server 7.0, à part quelques boîtes de dialogue mentionnant " Windows NT/2000 " au lieu de " Windows NT ".

Le modèle de sécurité de SQL Server 7.0 est nettement amélioré par rapport aux précédentes versions

En attendant le Web…

De nombreux sites envisagent la mise en oeuvre de fonctions Web sur l'AS/400 - dès qu'ils auront bouclé leurs projets An 2000.

Vous connaissez probablement des gens qui "pour faire comme le voisin", achètent le dernier article à la mode. Le spécialiste AS/400 que vous êtes se demande-t-il parfois comment son site se situe par rapport aux autres? Votre équipe AS/400 est-elle à la pointe de l'innovation, ou votre société est-elle timorée face aux évolutions technologiques?

Lire l'article

Attention! Méthode de Bugbuster

par Jeremy Likness

Les vrais professionnels analysent les problèmes de manière exhaustive avant de

recourir au débogueur ILE.

Les informaticiens professionnels chargés de repérer et d'éradiquer les bogues

ont une priorité : éliminer les problèmes techniques aussi rapidement que possible.

Par conséquent, ils ont tendance à s'en remettre énormément au débogueur ILE RPG.

Mais, éradiquer des bogues sur un AS/400 représente bien plus qu'une simple question

de commodité. Une bonne stratégie de déboguage implique au moins une part d'analyse

manuelle des données et/ou du code source afin de déterminer exactement comment

un bogue a pu se glisser entre les mailles du filet. Il est également recommandé

de conduire des opérations de suivi afin d'identifier et d'éliminer tout problème

potentiel révélé par le processus de déboguage.

En adoptant une stratégie de déboguage exhaustive plutôt qu'une approche de type

"le plus rapidement possible", on améliore sa maîtrise de l'AS/400 et de son environnement

applicatif. Fort de cette expertise, lorsque vous utiliserez effectivement le

débogueur, vous gagnerez énormément de temps. Pour une introduction au "code de

conduite de l'exterminateur de bogues averti", consultez l'encadré "Critters 101".

Dans le présent article, je fournis une méthode de base pour le déboguage des

systèmes, et présente plusieurs ressources importantes. Pour de plus amples renseignements

sur le déboguage sur AS/400, consultez les articles "ILE à l'oeuvre : le débogueur",

NEWSMAGAZINE, octobre 1997 et "Le déboguage des batchs sans peine", NEWSMAGAZINE,

mai 1997.

Les informaticiens professionnels ont tendance à s'en remettre énormément

au débogueur ILE RPG

Pour un management informatique efficace

par Jeremy Likness

Apprenez à constituer une équipe et à maintenir sa productivité

Dans l'univers sportif, les entraîneurs de football mettent à la disposition de

leurs joueurs d'une part des séances d'entraînement et une équipe d'encadrement,

et d'autre part, ils leurs communiquent des stratégies ciblant l'objectif ultime,

à savoir : remporter la victoire.

Pour atteindre cet objectif, les joueurs assument leurs rôles respectifs, marquant

des points ou bloquant les avancées de l'équipe adverse.

En raison des changements rapides dans les technologies de l'information, une

équipe compétente et motivée est essentielle au succès et à la croissance d'une

entreprise. Aussi, les directeurs informatiques (entraîneurs dans l'univers informatique)

doivent encourager leurs équipes afin de travailler à un niveau optimal. Mais

comment motiver une équipe pour qu'elle donne le meilleur d'elle-même ?

Voici quelques stratégies clés pouvant contribuer à vous aider à devenir un meilleur

chef d'équipe informatique.

Mettre Exchange 2000 en Cluster, concepts de base

par Jerry Cochran

Avec la sortie de Microsoft Exchange 2000 Enterprise Server, les déploiements

d'Exchange Server peuvent à présent tirer pleinement profit de Windows 2000 Cluster

Service (baptisé MSCS - Microsoft Cluster Server - dans Windows NT). (Bien qu'Enterprise

Server soit la seule version supportant le clustering, on l'appellera simplement

Exchange 2000 dans le reste de cet article). Le clustering Exchange 2000 risque

de devenir un élément essentiel pour les organisations désireuses de faire monter

en puissance leurs déploiements d'Exchange 2000 : le support par Exchange 2000

du clustering actif/actif peut accroître la disponibilité et devenir la pierre

angulaire de la consolidation des serveurs. Que vous débutiez dans le clustering

ou que vous ayez déjà déployé des clusters dans Exchange Server 5.5, la meilleure

approche pour déployer des clusters Windows 2000 est de commencer par étudier

la technologie et de planifier ensuite votre implémentation.

« open source »">

« open source »">

L’avenir de la PKI passe par l’approche

« open source »

par René Beretz

Les infrastructures à clé publique (PKI : Public Key Infrastructure) génèrent

un intérêt croissant. Leur succès devrait s'amplifier avec des solutions " open

source " qui en abaisseront le coût.

La PKI (Public Key Infrastructure) est une solution globale de sécurité. Elle

se compose de systèmes de chiffrement symétrique et asymétrique, de certificats

numériques permettant l'authentification des individus et des entités ainsi que

de signatures électroniques qui garantissent l'intégrité des données transmises

et la non-répudiation des messages.

Le chiffrement se fait par une combinaison de clés publiques et privées. Les données

sont chiffrées symétriquement, c'est-à -dire au moyen de clés publiques, librement

diffusées. Le mode asymétrique implique, en plus de la clé publique, une clé privée

connue d'une seule personne ; celle-ci renforce la confidentialité du message

et peut servir à garantir l'identité de l'expéditeur. Ce mode sert, en particulier,

à coder une signature électronique, associée à l'identité de l'expéditeur et au

message transmis. En France, un décret de loi récent autorise l'usage de la signature

électronique pour authentifier des actes officiels.

En France, un décret de loi récent autorise l'usage de la signature électronique

pour authentifier des actes officiels

Alternative aux systèmes de nom et de mot de passe, le certificat se situe au

coeur de la PKI pour authentifier les accès. La spécification RFC 2459 normalise

le certificat au sein de la famille de standards X.509 de l'IETF définissant la

PKI pour Internet. La norme est très ouverte : au-delà des champs obligatoires,

elle permet de tirer parti de la PKI pour les besoins de l'entreprise. Selon la

norme, un certificat contient trois sortes de champs :

· les champs obligatoires figés (le nom et le type de contenu sont précisément

définis) : nom, prénom, adresse électronique

· les champs optionnels dont seul le nom est fixé : pays, adresse, téléphone

· les champs d'extension dont le nom et le contenu sont libres : société, établissement,

département, service, etc.

En pratique, la mise en oeuvre d'une PKI fait intervenir plusieurs acteurs :

· L'autorité de certification (interne ou externe) définit les règles d'attribution

des certificats : elle joue le rôle de tiers de confiance. Cette fonction peut

être assurée en interne par un service indépendant comme l'administrateur de réseau

ou par une société extérieure.

· L'opérateur de certification gère la production des certificats numériques.

C'est souvent une société spécialisée (tierce partie) comme Certplus ou Verisign.

Une même entité joue souvent le rôle d'opérateur de certification et d'autorité

de certification.

· L'autorité d'enregistrement gère les demandes de certificats, vérifie les critères

et demande leur fabrication à l'opérateur ou à l'autorité de certification.

· L'autorité de validation conserve une liste des certificats révoqués afin de

vérifier la validité des certificats.

La PKI prend en charge ces fonctions au moyen de serveurs : serveur de certificats,

serveur d'enregistrement, serveur de révocation. Lorsque la PKI est implantée

en ligne, c'est une chaîne de traitement qui prend en charge l'ensemble des procédures

du début jusqu'à la fin. Le protocole de négociation, qui vérifie l'identité de

toutes les personnes impliquées, se déroule en plusieurs étapes :

1. Une entité fait une demande de certificat.

2. La PKI envoie au demandeur la clef publique codée.

3. L'utilisateur déchiffre le message avec sa clef privée et retourne un accusé

de réception au système pour s'identifier.

4. La PKI enregistre le certificat et en autorise l'utilisation.

Le processus peut fonctionner de plusieurs manières : soit le serveur d'enregistrement

fonctionne automatiquement sans intervention humaine, soit une personne physique

fait fonction d'autorité d'enregistrement sur le site de la PKI. C'est à chaque

société de décider de sa politique dans le domaine. Un certificat est toujours

créé pour une période déterminée, et suit donc un cycle de vie. Ce cycle peut

être géré de manière automatiqu

ASP : apogée ou déclin ?

par Nahid Jilovec

J'ai récemment parlé des échecs répétés enregistrés par les sites .com au moment

où une kyrielle de start-up de l'Internet ne cessent de voir leur commerce péricliter.

Ces faillites sont provoquées par de nombreux facteurs, mais la principale raison

réside en l'absence de ressources financières supplémentaires. Cette tendance

s'est élargie récemment au marché des ASP. Les ASP ferment leurs portails les

uns après les autres, abandonnant leurs clients à leur sort.

Les ASP ont souvent fait la Une au cours des deux dernières années

Contrôler les stratégies de groupe

par Randy Franklin Smith

Une stratégie de groupe est un outil complexe qui permet une gestion centralisée

des ordinateurs et des utilisateurs de Windows 2000. Mais si on ne comprend pas

comment elle est appliquée par Windows 2000, on court le risque de se tirer une

balle dans le pied. Il est très facile de mettre en oeuvre une combinaison de paramètres

qui s'annulent réciproquement ou provoquent des résultats inattendus.

Les stratégies de groupe ne sont pas forcément d'un fonctionnement simple. On

peut en effet être persuadé d'avoir activé dans l'ensemble du réseau un paramètre

de sécurité important, pour finalement découvrir qu'il a été, par inadvertance,

désactivé sur un sous-ensemble de systèmes. Ce type d'erreur peut être simplement

gênant, s'il s'agit d'un paramètre administratif, mais dévastateur s'il s'agit

d'un paramètre de sécurité. Pour utiliser efficacement la Stratégie de groupe,

il faut comprendre comment Windows 2000 utilise les Objets de stratégie de groupe

(GPO) pour appliquer les stratégies, la séquence d'application des GPO et les

options de traitement qui permettent de l'optimiser.

Faciliter la migration vers Windows 2000 avec ADMT

par Martin McClean

Au fur et à mesure que Windows 2000 s'affirme sur le marché informatique, les

entreprises sont de plus en plus nombreuses à envisager la migration de leurs

environnements Windows NT 4.0. Pour migrer un réseau de Windows NT 4.0 vers Windows

2000 (en effectuant une migration des forêts entre elles), il existe deux choix

possibles : mettre à niveau les domaines ou les restructurer.

Une mise à niveau des domaines, ou mise à niveau sur place, consiste à migrer

le PDC et les BDC d'un domaine Windows NT 4.0 vers Windows 2000 Server. C'est

la méthode de migration la plus commune et la voie la plus directe, la moins risquée

à suivre.

Une restructuration, ou consolidation de domaines, consiste à créer une forêt

Windows 2000 et à y migrer les domaines Windows NT 4.0 existants. Cette méthode

permet de concevoir une forêt idéale et de consolider ou de fusionner des domaines

NT 4.0, si nécessaire. Elle permet aussi de revenir à l'environnement Windows

NT existant à tout moment, puisqu'elle établit un environnement parallèle pour

migrer le réseau. Elle permet donc un développement permanent de la structure

Windows 2000, tout en préservant l'ancien environnement de production Windows

NT.

Jusqu'à récemment, la majorité des migrations étaient des mises à niveau sur place.

L'autre méthode, à savoir la restructuration des domaines, posait souvent des

problèmes pour réaliser une migration en douceur des utilisateurs et des groupes

entre les domaines. Pour les résoudre, Microsoft a sorti l'outil AMDT (Active

Directory Migration Tool). Il s'agit d'un ensemble d'assistants de migration faciles

à utiliser, prenant chacun en charge une tâche distincte. Avec eux, la mise en

oeuvre d'une restructuration de domaines devient un jeu d'enfant.

ISA Server : le proxy pare-feu de Windows 2000

par Sean Daily

Avec Proxy Server 1.0, Microsoft faisait sa première incursion dans deux nouveaux marchés alors balbutiants : la sécurité Internet et l'accès rapide au Web. Bien que n'assurant que des fonctions de sécurité de base et ne supportant pas plusieurs protocoles Internet répandus, la version initiale de Proxy Server connut un rapide succès parmi les organisations basées sur NT qui avaient besoin d'un contrôle d'accès des utilisateurs aux services Internet, d'une fonctionnalité de pare-feu Internet et de l'accès rapide au Web.Dans Proxy Server 2.0, Microsoft a remédié à plusieurs défauts de la première version en incluant la possibilité de contrôler le trafic entrant et sortant et en ajoutant le support d'un plus grand éventail de protocoles Internet et d'applications pour les clients supportant les proxy. Microsoft a également amélioré les fonctionnalités de sécurité du produit pour inclure une fonction sophistiquée de filtrage de paquets qui permet aux administrateurs de définir et de contrôler le flux de types de trafic spécifiques à travers le système Proxy Server. Pour beaucoup de grandes organisations, les principaux avantages de Proxy Server sont la capacité de s'appuyer sur la base de données des comptes d'utilisateurs NT pour contrôler l'accès des utilisateurs aux services Internet et la possibilité d'utiliser les fonctions de mise en mémoire cache pour optimiser les performances des connexions Internet. Mais malgré ses améliorations en matière de sécurité, il manque à Proxy Server 2.0 beaucoup de fonctions assurées par les autres pare-feux. Les grandes organisations sont donc nombreuses à douter de pouvoir en faire leur pare-feu primaire.

Etre accepté comme produit de sécurité Internet autonome, tel était donc le défi à relever pour Proxy Server. Microsoft a ainsi ciblé la prochaine version sur l'intégration des fonctions de sécurité qui font défaut à Proxy Server 2.0 et s'est fixé comme objectif de remédier également à un certain nombre d'autres inconvénients de Proxy Server 2.0, tels que l'absence de support de protocoles très répandus et l'obligation d'installer un logiciel sur le client pour l'accès à Proxy Server. La phase Beta 1 et béta 2 de la lignée de Proxy Server 2.0 ont été baptisées Comet par Microsoft, mais la beta 3 porte le nom de Microsoft Internet Security and Acceleration (ISA) Server, qui exprime mieux les capacités du produit et sa cible : le marché des pare-feux Internet.

Comment optimiser Net.Data avec JavaScript

par Jef Sutherland

Apprenez à faire une validation de formulaires côté client et à créer des formulaires

de courrier électronique avec Net.Data et JavaScript

Dans

les articles “ Utilisation de formulaires HTML avec Net.Data ”,

NEWSMAGAZINE, juin 1999 et “ Using RPG with Net.Data”, NEWS/400, mars

1999, nous avons vu comment utiliser Net.Data avec des programmes AS/400 et des

formulaires HTML (Hypertext Markup Language) pour créer des pages Web

interactives. Cet article s'intéresse à l'utilisation du langage JavaScript

avec les macros Net.Data et les formulaires HTML pour faire une validation de

formulaires côté client et créer une formulaire de courrier électronique. Si

Net.Data est une nouveauté pour vous, visitez la home page Net.Data d'IBM (http://www.as400.ibm.com/netdata)

pour plus d'informations.

Au préalable, il est bon de définir

quelques termes Java pour mieux comprendre où JavaScript s'inscrit dans la structure

Java.

- Java, comme vous ne l'ignorez certainement pas, est un langage de programmation évolué répandu, de Sun Microsystems, présent sur de nombreuses plates-formes dont l'AS/400.

- Les applets Java sont des objets source Java compilés. On peut les exécuter comme programmes natifs ou intégrés dans un document HTML et exécutés dans un navigateur Java.

-

JavaScript est un langage

de scripting orienté objet, développé par Netscape, qui s'exécute sur un

navigateur pour offrir des fonctions améliorées n'existant pas en HTML standard.

Ainsi, JavaScript peut accéder à un navigateur, et le contrôler pour créer

de nouvelles fenêtres, cadres et messages pop-up (comme le message d'erreur

de l'exemple de macro Net.Data de cet article). JavaScript est fréquemment

utilisé pour l'animation et le contrôle d'images sur des sites Web, ainsi

qu'avec les “ cookies ”, de petits fragments d'informations sur l'utilisateur

du Web, stockés sur l'ordinateur d'un client.

Contrairement à un programme CGI (Common Gateway Interface) ou une passerelle (Net.Data par exemple), qui s'exécute et est traité sur le serveur, le code JavaScript fait partie du document HTML et s'exécute côté client. JavaScript est une fonction avancée que certains navigateurs ne reconnaissent pas. Donc, assurez-vous que votre navigateur peut interpréter et exécuter ce langage de scripting. J'ai utilisé JavaScript avec les dernières versions de Netscape Navigator et de Microsoft Internet Explorer et ai constaté que les deux supportent certaines fonctions JavaScript de manière différente. D'où l'intérêt de tester vos documents HTML JavaScript avec différents navigateurs.

Comme JavaScript effectue le traitement côté client, les zones des formulaires HTML peuvent sauter la validation côté serveur, pour alléger l'application. Pour illustrer l'utilisation de JavaScript, nous verrons une macro Net.Data avec des formulaires HTML imbriqués et JavaScript (pour plus d'informations sur les formulaires HTML imbriqués, voir “ Utilisation de formulaires HTML avec Net.Data ”). La figure 1 montre la totalité du fichier de macros Net.Data de notre exemple. Le projet

- utilise une macro Net.Data pour afficher un formulaire HTML comportant une zone de saisie de numéro de pièce (figure 2) ;

- utilise une fonction JavaScript pour s'assurer de la saisie du numéro de pièce ;

- utilise un programme AS/400 pour extraire des informations supplémentaires sur la pièce de l'AS/400 au moment de la saisie de son numéro (remarque : il n'est fait référence à cette partie de l'application que dans le code source. Le code de cet article est purement illustratif et ne représente pas une application complète.) ;

- affiche un second formulaire Lire l'article

Une nouvelle avancée pour le RPG

par Brian R. Smith

Un nouveau RedBook révèle une profusion de techniques de programmation en RPG IV

De temps à autres, on a la chance de travailler sur un projet vraiment d'actualité. Ce fut le cas en juillet de l'année dernière lorsque j'ai collaboré avec cinq co-auteurs à la rédaction d'un Redbook à propos de la programmation en RPG IV, juste au moment où Roger Pence publiait son article " It's Time for IBM to Pull the Plug on RPG " (Il est temps pour IBM de débrancher la prise du RPG, NEWS/400, juillet 1999). Comme notre ouvrage souligne que le RPG IV est un langage moderne et dynamique pour le développement d'applications au 21e siècle, c'est avec surprise que nous avons lu que le RPG est " en état de coma profond dont il ne sortira pas ".

A notre avis, le RPG est comme le vin rouge : il se bonifie avec l'âge. Notre livre commence par une section Questions/Réponses regroupant un panel de six programmeurs RPG éminents venus du monde entier (y compris Bryan Meyers, rédacteur technique de NEWS/400). Quand nous leur avons demandé " le RPG est-il mort ? ", ils ont répondu d'une seule voix " Non ! " En fait, bien que tous les membres à une exception près aient récemment entrepris des projets Java, C ou C++, tous s'en tiennent au RPG IV comme langage principal.

Même si le RPG n'est pas le plus beau langage au monde, son adaptabilité et son utilité prolongeront sa présence dans l'environnement AS/400 pendant de nombreuses années. Nous avons écrit notre livre à l'intention des programmeurs système AS/400 cherchant à justifier le passage du RPG/400 au RPG IV. Il est plein de petites merveilles que même les programmeurs RPG IV chevronnés apprécieront.

Plus de sang neuf – moins de lunettes à double-foyer

par Robert Tipton

A quelles "tranches d'âge" vous et vos collègues AS/400 appartenez-vous

? Faites-vous partie du Baby-boom ou de la Generation X ? Quels sont vos chanteurs

préférés ? : Les trois ténors, Elton John ou Metallica ?

Si votre analyse corrobore la mienne, vous constaterez qu'environ 99% de vos collègues

AS/400 sont nés avant 1970. Et c'est un sacré problème !

Où sont les jeunes enthousiastes sur le marché de l'AS/400 ? Et en quoi cela vous

concerne-t-il ?

Récemment, un client AS/400 de longue date m'a brutalement posé ce problème. Alors

qu'il envisageait d'installer un nouveau serveur pour supporter Domino, il a décidé

de s'intéresser à NT pour une raison simple : le recrutement de nouvelles compétences

AS/400 était difficile et coûteux. Pour aggraver son problème, le CEO était convaincu

que les ressources NT étaient “ abondantes ” et bien meilleur marché. Ce client

a donc choisi NT — et pour de mauvaises raisons.

Par rapport au nombre des systèmes vendus, l'offre de spécialistes AS/400 s'amenuise.

Les ventes record d'AS/400 en 1998 ont été acclamées — sauf quand il a fallu trouver

des gens pour travailler sur les nouveaux systèmes. Et ne nous attendons pas à

ce que ce fort rythme de ventes continue si la prochaine génération informatique

ne connaît pas l'AS/400.

Sans injection de sang neuf dans les rangs de l'AS/400, le marché se tarira

tout seul. Triste perspective.

Une solution fax simple et facile

par Ken Dalton

Un système intégré à OS multiples rend la télécopie aussi facile que l'impression

Notre site a récemment mis en oeuvre un service de télécopie automatisé en temps

réel, transparent pour les utilisateurs. Il nous fallait un fournisseur de solution

fax capable de traiter notre volume (nous faxons plus de 25.000 rapports par mois,

chacun contenant jusqu'à sept pages, de format 21,6 x 28 cm) et suffisamment souple

pour personnaliser les application selon les besoins. Pour chaque fax envoyé,

les données doivent traverser trois systèmes fonctionnant sur le réseau :

- Le premier système exécute le logiciel applicatif clinique Meditech Client Server

5.2 avec un système d'exploitation Microsoft NT 4.0.

- Le deuxième système exécute un logiciel applicatif financier sur un AS/400 720e

avec la V4R4 de l'OS/400.

- Le troisième système exécute la version 2.2 du logiciel Faxstar sur un Faxstar

Open System PC Server.

Il fallait donc un moyen de transmettre les données des rapports au travers

de ces trois systèmes, sans aucune intervention des utilisateurs.

Le système NT crée les rapports en utilisant soit un générateur de rapports propriétaire

appelé NPR Report Writer soit Microsoft Word. L'AS/400 reçoit les données des

rapports depuis le système NT et les utilise pour formater les informations pour

le système de télécopie. Ce dernier traite les rapports convertis par l'AS/400

et procède au traitement des fax. Il fallait donc un moyen de transmettre les

données des rapports au travers de ces trois systèmes, sans aucune intervention

des utilisateurs.

Comme il était impossible de modifier le logiciel sur le système NT, la tâche

s'avérait compliquée. En modifiant l'application nous-mêmes, nous transgressions

le contrat souscrit avec le fournisseur et avions un produit hybride. Heureusement,

grâce à la robustesse et à la souplesse de nos applications logicielles et du

système d'exploitation de l'AS/400, nous avons pu utiliser les services de communications

TCP/IP pour résoudre notre dilemme et préserver l'intégrité du logiciel applicatif

clinique NT.

Linux à l’assaut de l’informatique embarquée

par René Beretz

Linux apparaît parfois là où on l'attend le moins, comme dans les systèmes embarqués.

Et d'après les spécialistes, ses perspectives d'évolution sont très importantes

dans ce domaine

Très largement répandus mais invisibles de l'utilisateur, les logiciels embarqués

jouent un rôle fondamental dans de nombreux systèmes. Intégrés depuis longtemps

dans les systèmes spatiaux, les systèmes de contrôle et de navigation aéronautiques,

les processus industriels, ils font désormais leur apparition dans les appareils

de la vie courante : automobiles, téléphones portables, distributeurs de billets,

machines à laver, photocopieurs.

Les systèmes embarqués comportent très souvent des caractéristiques temps réel,

c'est-à -dire une capacité à réagir dans un temps limité, parfois très court, à

certains événements. Cet aspect essentiel détermine l'adéquation du système à

son objectif : faute d'obéir à ces règles, le système est en erreur, ce qui peut

aller jusqu'à mettre en danger des vies humaines. D'autres exigences peuvent se

rajouter, comme la taille réduite de la mémoire et la garantie de maintenance

à long terme des applications et des outils sous-jacents.

Les exécutifs spécialisés propriétaires qui répondent à ces besoins induisent

une dépendance forte

Des éditeurs spécialisés se sont imposés dans ce qui était jusqu'ici une niche,

d'où l'existence d'une pléthore de systèmes d'exploitation temps réel incompatibles

les uns avec les autres. Les exécutifs spécialisés propriétaires qui répondent

à ces besoins induisent une dépendance forte, des coûts de développement et de

maintenance élevés et une spécialisation à outrance des compétences.

Pour leur part, les systèmes d'exploitation généralistes ne répondent pas aux

contraintes des systèmes embarqués et temps réel. Des travaux destinés à les adapter

à ces contraintes spécifiques sont en cours depuis de nombreuses années. C'est

maintenant au tour de Linux d'entrer dans la danse.

Les plus consultés sur iTPro.fr

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants