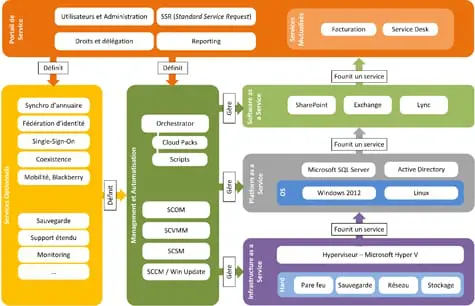

De l'infrastructure (IaaS) et plateformes (PaaS) jusqu’aux services (SaaS & portail de services).

Comment construire un Cloud privé sur la base de technologies Microsoft

Le Cloud, aujourd’hui, fait beaucoup parler de lui. Il est à notre sens une étape supplémentaire vers l’infogérance, où acteurs traditionnels et nouveaux acteurs se disputent les parts de marché. Comment en sommes-nous arrivés là ?

Deux axes principaux confortent les DSI et fournisseurs de service dans leurs intérêts pour le Cloud :

Tout d’abord la volonté pour les uns de payer à l’utilisation/usage plutôt que de réinvestir tous les trois ou quatre ans, ce qui se traduit pour les fournisseurs en une rente sur le long terme

Ensuite, les grands groupes ayant accepté d’utiliser des systèmes plus standardisés, il est devenu possible de réutiliser des architectures définies et éprouvées et d’automatiser leur déploiement. Les coûts de possession et de maintenance s’en trouvent donc réduits. C’est sur ce second point que se focalisera l’article.

Avant toute chose, qu’est-ce qu’un Cloud ? De nombreuses définitions existent, nous préférons donner un exemple : le Cloud pourrait être comparé aux vélos en libre-service. Une société a fait des investissements pour laisser des vélos à libre disposition des usagers, qui peuvent, en fonction de leurs besoins, soit prendre un abonnement à l’heure, soit à l’année. Les usagers n’ont ni investissement, ni d’entretien, ni stationnement à gérer. Un Cloud privé par analogie correspondrait au même service mais accessible uniquement à un groupe d’utilisateurs défini.

Architecture globale

Un Cloud ne peut être viable que si un certain nombre de briques sont mises en place et connectées logiquement. Ces briques, qui se doivent d’être les plus standardisées et mutualisées possibles pour rentabiliser l’investissement nécessaire, fonctionnent en cycle fermé, chacune pouvant soit définir, gérer ou fournir un service aux suivantes, jusqu’aux utilisateurs finaux à travers un portail de services

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

Articles les + lus

Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

Cloud et IA : une maturité en retard face à l’explosion des usages

Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT

À la une de la chaîne Cloud

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT