Le calcul est la fonction principale d’un environnement informatique. Le terme est à prendre dans son ensemble. Tout est calcul, d’une modélisation complexe à l’affichage d’un site Web en passant par l’utilisation des outils bureautiques. Cette fonction est assurée par le centre de données ou par des machines individuelles dans le cas des outils bureautique.

Edge Computing : calcul de périphérie Azure

Le point commun à tous ces usages étant la présence de tous ces éléments sur un réseau d’entreprise. Réseau éloigné ou réseau local, c’est un ensemble connecté.

Pourtant, il existe des scénarios où cette connexion au réseau est fortement dégradée ou même absente pour une durée non définie. On parle donc de réseau intermittent. Ce n’est pas le fait d’une panne, mais plutôt d’un environnement particulier. Par exemple, une mine ou une plateforme pétrolière. Il est possible dans ces environnements de réaliser quelques opérations de manière autonome. Une saisie de données ou un compte rendu qui ne nécessitent pas à proprement parler de puissance de calcul.

Il faut tout de même pouvoir s’appuyer dans la majorité des cas sur des machines de calcul, de traitement et de stockage à même de rendre le service. Ces machines assurent dans un premier temps le traitement des données, puis dans un second temps et de manière différée la consolidation (copie / transfert) des données dès lors que le réseau est exploitable.

Cette informatique de périphérie est appelée Edge computing. Une décentralisation des machines de calcul.

Attention, c’est un sujet très vaste qui peut également répondre à la nécessité d’un traitement « au plus près » des besoins. Pas seulement aux environnements réseau intermittents. Dernière précision, les périphériques Edge ne sont évidemment pas là pour remplacer le Datacenter de l’entreprise.

Le cœur du calcul reste le Datacenter, le Edge vient en complément, même si certains périphériques Edge embarquent processeurs et mémoire en quantité. Intéressant, mais … comment ça marche et quelle mise en situation ?

Mise en situation

Dans cet exemple, imaginons une plateforme pétrolière à faible capacité réseau, sujette à coupure, équipée de capteurs IoT. Ces capteurs sont responsables des mesures de température et d’humidité. Dans ce scénario simple, les données sont uniquement utilisées à des fins statistiques. Lorsque le réseau est disponible, la bande passante est très faible. Il n’est pas possible de remonter l’intégralité des données collectées depuis l’ensemble des capteurs vers le Datacenter.

L’ensemble de ces contraintes impose donc :

– Une informatique de périphérie au plus près des besoins

– Un filtrage des données pour en réduire le volume et n’envoyer que les données qui présentent un véritable intérêt. Ici, les taux d’humidité supérieurs à 80 % et les températures inférieures à 5° et supérieures à 50°.

Une parenthèse sur le sujet du filtrage des données avec le projet Phi-Sat-1. Ou comment ne conserver que ce qui a de la valeur …

Comment répondre à ces contraintes ? En amenant physiquement sur le site (la plateforme pétrolière) un appareil qui va couvrir ces besoins. Une machine validée Azure Edge sur laquelle ont été déployés les modules de calcul nécessaires.

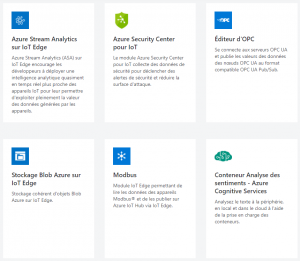

Quelques modules IoT, image éditeur

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

- Le rôle de la 5G dans la croissance et relance économique

- L’expérience client : une feuille de route 2021 en 5 axes

- Cinq conseils de sécurité IoT pour le travail hybride

- Les services cognitifs : un élément essentiel pour la gestion intelligente des contenus d’entreprise

- L’Indice d’Agilité Digitale : un critère pour défier le choc sanitaire

Les plus consultés sur iTPro.fr

- Analyse Patch Tuesday Mai 2026

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Articles les + lus

Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

WatchGuard lance Rai, une IA agentique taillée pour les MSP

IA agentique : des investissements massifs freinés par des données insuffisamment préparées

France : la maturité data devient le moteur du retour sur investissement de l’IA

À la une de la chaîne IA

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

- France : la maturité data devient le moteur du retour sur investissement de l’IA