Si Dieu a fait l’homme à son image, Il ne l’a toutefois pas doté des mêmes capacités, fort heureusement, car cela fait longtemps que nous aurions déjà pulvérisé notre planète.

Le monde au bout des doigts

Néanmoins, l’homme n’a de cesse de contrôler son environnement, quitte à inventer les outils les plus extraordinaires pour pallier à ses défauts et ses handicaps naturels. Ainsi, créer le feu ou obtenir de la lumière sur commande, voler comme un oiseau, plonger à des profondeurs où la pression nous écraserait comme une vulgaire canette de soda en aluminium, remplacer des parties de notre corps endommagé par des prothèses, ou partir dans l’espace font partie de notre quotidien ou presque.

Télépathie, télékinésie, don d’ubiquité, et omniscience sont des capacités que nous possèderons dès demain. L’omnipotence quant à elle sera toutefois encore limitée quelques années avant que tous les objets de notre environnement disposent d’un identifiant unique, comme une adresse IP ou un tag ID NFC.

Vous trouverez un bon exemple de vos futures aptitudes télékinésiques en découvrant cette petite vidéo.

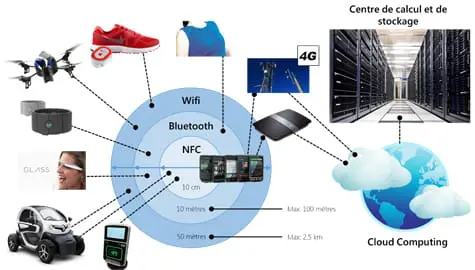

On peut donc recomposer notre environnement informatique de demain en bulles, de celle de proximité immédiate (quelques centimètres) à celle la plus distante pouvant être située à plusieurs dizaines de milliers de kilomètres, pour définir une nouvelle vision du système numérique avec lequel nous interagirons.

De bas en haut dans le sens des aiguilles d’une montre: Lecteur NFC pour le paiement sans contact, Renault Twizy, Google Glass, bracelets Thalmic Myo, Parrot AR Drone, kit Nike+iPod, Smart textiles, pouvant être biométriques, à traitement médical ou simplement changer de couleur en fonction de l’environnement. Toutes les technologies représentées ici sont soit déjà disponibles, soit le seront d’ici quelques mois.

La bulle de proximité immédiate et confidentielle demande la présence physique, sans toutefois nécessiter de contact avec l’objet. C’est par exemple le cas pour le paiement de proximité, verrouiller ou déverrouiller les portières de votre véhicule ou le démarrer. La technologie la plus adaptée étant le NFC (Near Field Communication ou en français Communication en champ proche).

La bulle personnelle correspond à un périmètre limité de quelques mètres, c’est-à-dire dans un espace dans lequel peut encore porter votre regard. Ponctuellement, vous pouvez être amené à accepter un nombre restreint et connu d’objets connectés de tiers à condition d’être mutuellement approuvés. La technologie la plus adaptée étant le Bluetooth, utilisé pour les Google Glass, les bracelets Myo, et d’autres dispositifs qui vous sont proches et situés à une dizaine de mètres maximum.

La bulle personnelle augmentée ou de partage domestique, soit un périmètre d’une cinquantaine de mètres, qui permet de communiquer avec des dispositifs hors de votre champ de vision, comme un drone AR Parrot, une imprimante, les éléments de sécurité de votre maison, ou votre routeur Internet. La technologie la plus adaptée étant le Wifi.

Le smartphone devenu un hub intelligent pour la communication entre les dispositifs connectés des différentes bulles et également utilisé comme client d’accès à Internet. Doté de 4 Go à 64 Go RAM, de 1 à 4 cœurs processeurs, il permet un traitement rapide des données, mais limité en termes de puissance de calcul et de stockage.

Le Cloud Computing, lorsque la puissance du smartphone n’est pas suffisante permet de faire appel un traitement massif, non limité en puissance que ce soit en RAM, en cœurs processeurs ou en I/O, ou impliquant un nombre de composants ou d’individus multiples, tels la Business Intelligence, la cartographie, les échanges entre utilisateurs distants, l’accès au stockage, le traitement du signal, qu’il soit audio ou vidéo.

L’environnement étendu, enfin, se situant au-delà de notre sphère personnelle, à l’autre extrémité du réseau Internet. Il nous permet de communiquer sur l’ensemble des nœuds du réseau pour joindre les objets communicants et interagir avec eux quelle que soit leur position sur le globe.

Demain, donc, animer les objets par notre simple présence, les piloter d’un geste de la main, communiquer avec n’importe quelle personne ou groupe de personnes en simultané sur la planète, tout en ayant un accès immédiat à la connaissance à la simple présence dans un lieu ou d’un regard sur un objet, deviendront si évidents que les générations futures se demanderont comme nous avons fait pour (sur)vivre sans jusqu’alors.

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

- L’expérience client : une feuille de route 2021 en 5 axes

- Les 3 fondamentaux pour réussir son projet d’automatisation intelligente

- Les services cognitifs : un élément essentiel pour la gestion intelligente des contenus d’entreprise

- Les nouvelles technologies à l’horizon 2030

- L’Indice d’Agilité Digitale : un critère pour défier le choc sanitaire

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

WatchGuard lance Rai, une IA agentique taillée pour les MSP

IA agentique : des investissements massifs freinés par des données insuffisamment préparées

France : la maturité data devient le moteur du retour sur investissement de l’IA

L’IA amplifie les risques sur les API

À la une de la chaîne IA

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

- France : la maturité data devient le moteur du retour sur investissement de l’IA

- L’IA amplifie les risques sur les API