De Salesforce.com à Microsoft Dynamics CRM : comment aborder la migration ?

Pour tout projet de migration, un facteur de succès déterminant est la connaissance de l’environnement source.

Lire l'article

Configuration processeurs et mémoire

La configuration des paramètres processeurs et mémoire doit faire l'objet d'une étude spécifique liée à l'applicatif exécuté dans les machines virtuelles.

Lire l'article

Hyper-V, Optimisation des performances d’un environnement Hyper-V

L’une des problématiques régulièrement rencontrées par les administrateurs des environnements virtualisées concerne l’analyse et l’optimisation des performances.

Lire l'article

Le SDN : le nerf de la guerre

Les réseaux informatiques ont un rôle de plus en plus critique pour le business des entreprises et les infrastructures doivent aujourd’hui supporter un trafic extrêmement dense.

Lire l'article

Différencier le flux Facebook de la messagerie d’entreprise

Les réseaux informatiques ont un rôle de plus en plus critique pour le business des entreprises et les infrastructures doivent aujourd’hui supporter un trafic extrêmement dense.

Lire l'article

Netflix, c’est également une société de recherche en innovation

Netflix est un fournisseur de contenus multimédias à la demande disponible aux consommateurs d’Amérique du Nord, d’Amérique du Sud, des Caraïbes, et aujourd’hui d’une partie de l’Europe.

Lire l'article

ESN et SSII le problème de l’équation financière

Rédiger dans un langage donné un besoin client telle est la tâche principale du métier de codeur.

Lire l'article

ESN et SSII, le problème de la reconnaissance client

Rédiger dans un langage donné un besoin client telle est la tâche principale du métier de codeur.

Lire l'article

ESN et SSII, l’importance des connaissances nécessaires

Rédiger dans un langage donné un besoin client telle est la tâche principale du métier de codeur.

Lire l'article

Le « Boeuf-Carottes » de l’IT

Les éditeurs de logiciels ou constructeurs de matériels informatiques intègrent de manière quasi-systématique des technologies natives de sauvegarde à leurs solutions.

Lire l'article

Editeurs de logiciels, une brique n’est pas un mur

Les éditeurs de logiciels ou constructeurs de matériels informatiques intègrent de manière quasi-systématique des technologies natives de sauvegarde à leurs solutions.

Lire l'article

Sauvegarde : le « Boeuf-Carottes » de l’IT

Les éditeurs de logiciels ou constructeurs de matériels informatiques intègrent de manière quasi-systématique des technologies natives de sauvegarde à leurs solutions.

Lire l'article

Ciena, un réseau programmable

Eric Sèle, Vice-Président Strategic Solutions EMAE chez Ciena, spécialiste réseaux et télécommunications, nous éclaire sur l’optimisation de la gestion des réseaux.

Lire l'article

Passer d’un réseau fixe à un réseau dynamique

Eric Sèle, Vice-Président Strategic Solutions EMAE chez Ciena, spécialiste réseaux et télécommunications, nous éclaire sur l’optimisation de la gestion des réseaux.

Lire l'article

Big Data, les derniers points clefs

Big Data n'est pas une mode, ni un fantasme mais bien une réalité à laquelle sont confrontées les entreprises qui veulent rester dans la course d'une compétition mondiale où toutes ne se battent pas à armes égales.

Lire l'article

Shellshock : Systèmes Unix menacés

Pire que Heartbleed ? C’est la question qui envahit le web suite aux découvertes de Stéphane Chazelas, rendues publiques le 24 septembre dernier.

Lire l'article

Microsoft publie un CA en hausse de 25 %

Le premier trimestre fiscal de Microsoft s’achève sur de bons résultats.

Lire l'article

Interoute, leDatacenter + Réseau = Cloud

Avec 10 datacenters en sa possession et le plus vaste réseau fibre d’Europe, Interoute avait tous les ingrédients pour proposer des services cloud performants et venir titiller Amazon sur son terrain.

Lire l'article

Online DC3, unique datacenter Tier III de France

Online (groupe Iliad) est le premier hébergeur français à obtenir une certification Tier de l’Uptime Institute. À cette occasion, l’entreprise nous a ouvert les portes de son centre.

Lire l'article

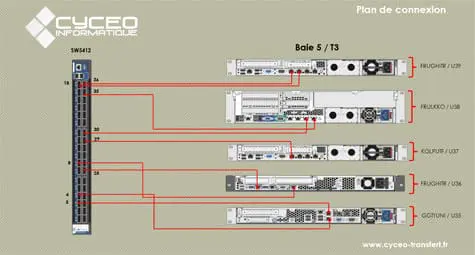

La voie du datacenter

De plus en plus d’entreprises font le choix du datacenter pour l’hébergement de leur infrastructure IT. Déplacer un serveur jusqu’au centre peut, toutefois, s’avérer plus complexe et risqué qu’il n’y paraît. Pour éviter toute mauvaise surprise, l’entreprise Cyceo a développé une offre de déménagement informatique.

Lire l'articleLes plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026