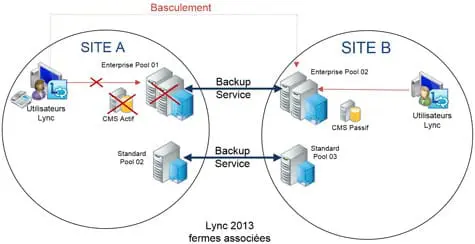

Ferme de serveur & Pool Pairing

La ferme de serveur est donc la solution idéale et automatique qui permet de mettre en place une solution hautement disponible située sur un même site géographique.

Lire l'article

Royaume 3 : les données

Compte-tenu des multiples couches de protection des réseaux et des applications, faut-il vraiment protéger les données elles aussi ?

Lire l'article

Royaume 2 : les applications

Les applications tournent sur des ordinateurs connectés aux réseaux et aux stockages de données, comme des unités SA et NAS.

Lire l'article

Royaume 1 : les réseaux

Bien sûr, vous connaissez déjà les principaux outils de sécurité des réseaux : pare-feu, cryptage, et détection de logiciels malveillants.

Lire l'article

Les 3 royaumes des outils de sécurité IT essentiels

La sécurité est un éternel combat, avec son lot quotidien de nouvelles menaces et faiblesses systémiques.

Lire l'article

La norme PCI DSS 3.0 met de nouveau l’accent sur l’importance de la gestion de logs

Le Conseil Payment Card Industry Security Standards Council (PCI SSC) a récemment sorti la norme Data Security Standard (DSS) 3.0 ; trois ans après la version précédente.

Lire l'article

La partie immergée de l’IT

Après une première journée dédiée aux développeurs, Microsoft s’adressait hier aux IT Pros.

Lire l'article

Tous développeurs !

Microsoft a donné ce mardi le coup d’envoi de ses huitièmes TechDays.

Lire l'article

Le marché de l’impression stagne en France

Le marché français de l’impression est stable.

Lire l'article

France Très Haut Débit : 940 millions d’euros de subventions accordées

Le plan visant à équiper le territoire français en très haut débit progresse.

Lire l'article

Imperva rachète les technologies Tomium, Skyfence et Incapsula

Imperva, fournisseur de solutions de sécurité basé à Redwood Shores (Californie), se renforce avec l’annonce de trois acquisitions.

Lire l'article

Pare-feux : Plannifiez des fenêtres de changement de règles

Chaotique serait le mot que je choisirais si je devais décrire mon expérience dans la gestion des opérations de pare-feu d’une grande entreprise de services financiers.

Lire l'article

IBM veut déployer l’informatique cognitive en Afrique

Suite à la création de la division Watson Group, IBM dévoile une première initiative sur le continent africain.

Lire l'article

Sony confirme la vente de ses PC

Comme cela avait été évoqué par plusieurs journaux japonais, Sony va se séparer de sa division PC.

Lire l'article

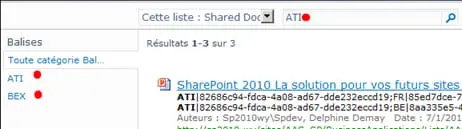

Bonnes pratiques des champs taxonomiques

Lorsque vous utilisez pleinement l’UI de SharePoint pour créer vos collections de site, vos listes avec des données taxonomiques et que vous opérez une recherche, tout fonctionnera correctement, car l’ensemble des mécanismes (expliqué plus haut) sont gérés nativement par SharePoint.

Lire l'article

Datacenter : Aucune certification Tier en France

Cela fait cinq ans maintenant que l’institut Uptime, fondé en 1993, certifie les datacenters du monde entier grâce à la norme Tier qu’il a créée.

Lire l'article Programme CL pour invoquer FTP">

Programme CL pour invoquer FTP">

Boîte à outils System i News -> Programme CL pour invoquer FTP

Toutes les réponses aux questions des administrateurs d'environnements IBM i.

Lire l'article

Cloud et mobilité : les priorités de Satya Nadella CEO Microsoft

C’est le nouveau visage de Microsoft.

Lire l'article

Satya Nadella est le nouveau CEO de Microsoft

Après plusieurs mois passés à chercher le successeur de Steve Ballmer, le conseil d’administration a fini par arrêter son choix.

Lire l'articleLes plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026