PSSI, Plan modèle de la documentation

À quoi ressemblera le document une fois rempli ?

Lire l'article

Scality supporte toutes les structures traditionnelles de fichiers

Nous avions déjà rencontré Scality lors du précédent IT Press Tour.

Lire l'article

Chiffrement, se concentrer sur les données

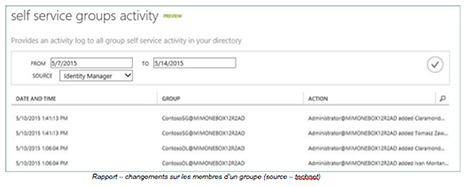

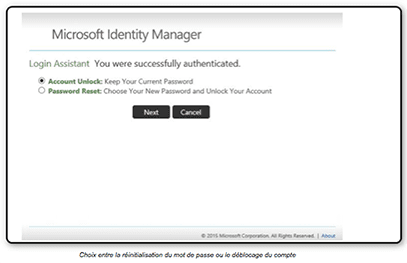

La gestion des accès au système d’information est aujourd’hui très complexe : BYOD, mobilité accrue, explosion des points d’accès aux informations.

Lire l'article

Attaques DoS et DDoS : vieux concepts en évolution

Avant même de penser à protéger son infrastructure contre les attaques de type DoS et DDoS, il est impératif de comprendre ce que sont ces attaques aujourd’hui, comment elles ont évolué ces 30 dernières années et quelle est la tendance actuelle.

Lire l'article

Microsoft Azure

Les huitièmes Microsoft TechDays se dévoilent peu à peu. Les premières sessions commencent à apparaître et Windows Azure pourrait bien être la star de 2014.

Lire l'article

IT Pro Magazine, Sécurité des Infrastructures et données

Découvrez le sommaire du dernier numéro d'IT Pro Magazine.

Lire l'article

IBM annonce l’ère de l’informatique cognitive

En cette fin d’année 2013, Big Blue dévoile ses traditionnels « 5 in 5 ».

Lire l'article

Ajouter les données dans la base ou les supprimer

Quand vous en avez fini avec tous les getters et setters, le moment est venu de mettre (ajouter ou mettre à jour) les données dans la base de données ou de les en enlever.

Lire l'article

Coder les procédures Key

Voyons maintenant le coding des sous-procédures utilisées par ces routines standard.

Lire l'article

Externaliser le traitement des bases de données

Les avantages potentiels sont nombreux, et un générateur de code peut désormais faire le gros du travail.

Lire l'article

Infoblox : une appliance DNS qui se protège elle-même !

Les menaces DNS rôdent, qu’il s’agisse d’attaques DDoS, de cache poisoning, de détournement de DNS (tunneling)…

Lire l'article

HPC, IBM au top du Graph500

Les supercalculateurs d’IBM s’accaparent les trois premières places du Graph500.

Lire l'article

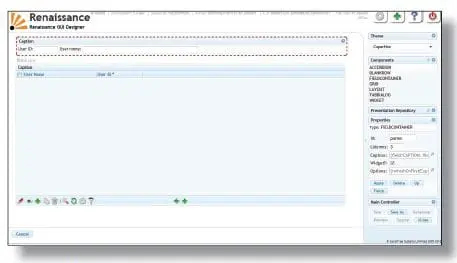

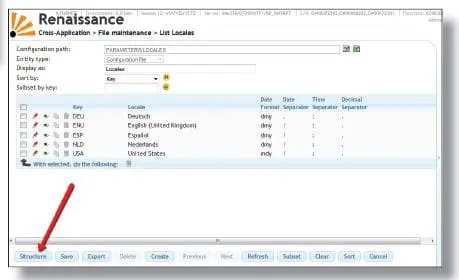

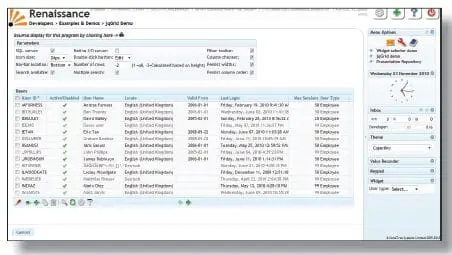

Fonctionnement du concepteur d’écran WYSIWYG

RGD fonctionne dans exactement le même environnement que RNS, donc aucun outil supplémentaire n’est nécessaire.

Lire l'article

Tuto référentiel de présentation

Le référentiel de présentation (PR, Presentation Repository) est le hub, ou plaque tournante, de Renaissance.

Lire l'article

Look and Feel des applications

Toutes les applications écrites avec Renaissance auront le même look and feel (apparence), bien que les thèmes soient personnalisables, ainsi que les logos et autres.

Lire l'article

L’historique de Renaissance

La modernisation des applications a été la principale raison d’être de Renaissance.

Lire l'article

Guide Renaissance Framework

Renaissance est un framework de programmes RPG ILE, programmes de service, JavaScript et HTML.

Lire l'article

Nouveautés Windows Server 2012 R2, System Center 2012 R2, Visual Studio 2013

Les incontournables Microsoft TechDays seront de retour les 11, 12 et 13 février 2014 pour une huitième édition qui promet d’être particulièrement riche.

Lire l'article

La DSI : Un promoteur du régime Dukan pour son entreprise

Qui n’a jamais vu un groupe de personnes, dans les mêmes locaux, s’envoyer des messages et des réponses à des messages sans fin de type « Voir mes commentaires en vert », « Voir mes réponses en rouge », « Voir mes remarques à tes réponses en bleu ».

Lire l'article

CA étend le stockage du System z vers le cloud Amazon

CA Technologies lance une nouvelle offre de stockage à destination des utilisateurs System z.

Lire l'articleLes plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026