Vous vous interrogez peut-être sur les alternatives permettant de proposer l’authentification Windows.Une approche fiable consiste à employer le service Web Report Server.

Reporting Services : Qu’en est-il des services Web ?

Comme l’explique la documentation en ligne SQL Server 2005, « Reporting Services donne accès à l’ensemble des fonctionnalités du serveur de rapports via le service Web Report Server ».

En d’autres termes, vous pouvez, par programmation, demander un rapport et assurer son rendu pour le compte d’un utilisateur final en utilisant un peu de code .NET et les informations d’identification de connexion de votre application ou serveur Web pour l’authentification. Ce type d’architecture de sécurité est courant pour les applications reliées à Internet qui utilisent une connexion unique pour accéder à des bases de données relationnelles principales.

Par ailleurs, cette approche vous apporte un contrôle étroit, non seulement sur les personnes habilitées à consulter les rapports, mais aussi sur le mode d’accès à ceux-ci. Mais le recours à des services Web pour la demande et le rendu de rapports présente également quelques inconvénients de taille.

Téléchargez cette ressource

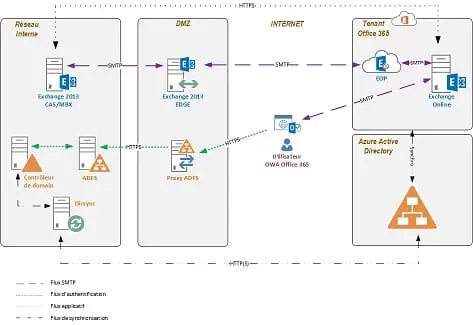

Microsoft 365 Tenant Resilience

Face aux failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Prioriser vos chantiers cyber et améliorer la résilience de vos tenants Microsoft 365.

Les articles les plus consultés

- Stockage autonome, Evolutivité & Gestion intelligente, Pure Storage offre de nouvelles perspectives aux entreprises

- Intelligence Artificielle : DeepKube sécurise en profondeur les données des entreprises

- 10 grandes tendances Business Intelligence

- ActiveViam fait travailler les data scientists et les décideurs métiers ensemble

- Databricks lève 1 milliard de dollars !

Les plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

Golden records : le socle oublié des projets IA

Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

À la une de la chaîne Data

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle