SSRS et MOSS 2007 : La puissance déployée – Partie 2

Suite de l'article vous expliquant comment accomplir certaines tâches SSRS familières, notamment le déploiement, la configuration de la sécurité et la gestion des propriétés, dans le nouvel environnement MOSS.

| Contenu complémentaires : La puissance de SharePoint Server 2007 |

SSRS et MOSS 2007 : La puissance déployée – Partie 1

Dans « Intégration des informations : SSRS et MOSS 2007 » (https://www.itpro.fr, Club Abonnés), je présentais toute la richesse de l’environnement d’intégration des informations disponible avecMicrosoft Office SharePoint Server (MOSS) 2007 Enterprise Edition.

Après l’examen de l’architecture technique qui repousse encore les limites du reporting, l’article présentait les phases d’installation et de configuration des composants nécessaires à l’intégration de SSRS et de MOSS. La deuxième partie explique maintenant comment accomplir certaines tâches SSRS familières, notamment le déploiement, la configuration de la sécurité et la gestion des propriétés, dans le nouvel environnement MOSS.

Vous allez également apprendre à mettre en oeuvre les nouvelles fonctionnalités de reporting compatibles avec MOSS, par exemple le contrôle de versions, les workflow, les alertes et les stratégies de gestion des informations, mais aussi à utiliser les fonctions d’intégration des informations. En tirant parti de l’intégration de SSRS et de MOSS, non seulement les utilisateurs peuvent trouver, exploiter et partager plus facilement des informations dans toute l’entreprise, mais la gestion des rapports et les tâches d’implémentation de la sécurité s’en trouveront également simplifiées.

| Contenu complémentaire : La puissance de SharePoint Server 2007 |

Une Programmation Efficace pour SQL Server 2005

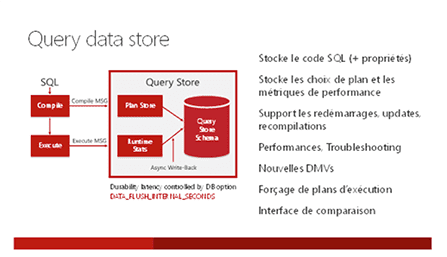

Avant de commencer l'exécution d'une requête, d'un lot, d'une procédure stockée, d'un déclencheur, d'une instruction préparée ou d'une instruction SQL dynamique sur un SQL Server, le lot est compilé et un plan d’exécution est généré. Le plan est ensuite exécuté pour produire un effet ou des résultats.

Les plans compilés sont enregistrés dans une portion de la mémoire du serveur SQL nommée cache de plan. Le cache de plan est exploré en vue de réutilisations possibles. Si on réutilise un plan pour un lot, on peut éviter les coûts de compilation ou recompilation. Les plans sont mis en cache dans l'éventualité de leurs réutilisations. Si un plan n’est pas mis en cache, la probabilité qu’il soit réutilisé est nulle. Dans cet article, nous décrirons quelques bonnes pratiques de programmation pour l'utilisation efficace du cache de plan.

| Contenu complémentaire : SQL Server 2005 Edition Express disponible gratuitement |

Lire l'article

SQL Server : les tendances pour 2008

Tels des Nostradamus de notre temps, les responsables informatiques et administrateurs SQL Server ont besoin de se projeter dans l’avenir pour garantir la pérennité à court et long termes des investissements d’aujourd’hui dans les technologies et les infrastructures.

L’année 2008 s’annonce riche en événements pour la communauté SQL Server. Nous avons donc pensé que quelques prédictions et pronostics, assortis des conseils avisés de quelques experts, vous aideront à choisir la meilleure route possible vers les dernières évolutions technologiques et les nouvelles versions de produits dignes d’intérêt.

| Contenu complémentaire : Des solutions géospatiales pour SQL Server 2008 |

Lire l'article

La démocratisation de la performance de l’entreprise avec PerformancePoint Server 2007

Le système d’information est devenu depuis quelques années un point central pour la croissance des entreprises. Dans un premier temps ces systèmes ont permis de collecter et de traiter l’information tout en optimisant son stockage. Puis dans un second temps, grâce à l’évolution de la puissance des machines, de la capacité disques grandissante, ces données ont pu être croisées et agrégées à des fins analytiques.Nous voyons aujourd’hui fleurir de nombreux projets autour des problématiques « VLDB » (Very Large Data Base). Le traitement de données de masse n’est plus une barrière au grand bénéfice des projets axés sur la Business Intelligence.

| Contenu coplémentaire : Présentation du produit PerformancePoint Server 2007 Les acteurs du décisionnels : http://www.olapreport.com/ |

Lire l'article

Microsoft Web Plateform Installer

La firme de Redmond vient de sortir la version 1.0 de Microsoft Web Plateform Installer, un outil permettant d’installer et d’optimiser sa plateforme Web.

Ce petit logiciel permet d’installer et de mettre à jour IIS, Visual Web Developer 2008 Express Edition, SQL Server 2008 Express Edition et le framework .NET.

Lire l'article

Service Broker

Service Broker offre la possibilité de travailler en mode asynchrone avec une SQL Server en proposant un service de messagerie fiable entre les instances.

SQL Server : l’aide à la migration – partie 2

Deuxième partie de l'article portant sur SSMA, un outil qui facilite SQL Server.

| Contenu complémentaire : La première partie de l'article le site du GUSS Migrer vers SQL Server sans avoir à réécrire le COBOL |

Lire l'article

SQL Assistant 4.0

SoftTree Technologies vient d’annoncer la sortie de SQL Assistant 4.0.

Ce nouveau produit permet de vérifier et d’améliorer la qualité et la précision du code grâce à des outils d’aide à la programmation.

Lire l'article

Un accès sécurisé aux données des rapports

Dans les secteurs de la santé et de la finance, où les applications de base de données traitent fréquemment des informations confidentielles, le recours à l’authentification et au cryptage pour sécuriser l’accès aux données est devenu une pratique courante.

En effet, pour les entreprises soumises à des réglementations spécifiques telles que la loi américaine sur la portabilité et la responsabilité d’assurance médicale HIPAA (Health Insurance Portability and Accountability Act), la sécurisation des données des systèmes de reporting constitue une nécessité absolue. En revanche, dans de nombreux autres secteurs, la sécurité des systèmes de reporting et des bases de données auxquelles ils accèdent reste une priorité secondaire sur les listes de tâches des concepteurs et administrateurs de systèmes, en raison de sa complexité apparente.

Pourtant, ce type de travail n’a nul besoin d’être difficile, en particulier si vous utilisez SQL Server Reporting Services (SSRS) comme système de reporting. Fourni avec Windows Server 2003 ou Windows 2000. Voyons comment configurer SSRS afin de sécuriser l’accès à vos données.

| Contenu complémentaire : Le groupe utilisateurs de SQL Server |

Lire l'article

Microsoft SQL Server 2008 RTM

Le générateur de rapports de Microsoft SQL Server 2008 est à présent disponible en version RTM.

Sa nouvelle interface orientée « utilisateur final », affiche un look à la Office 2007.

Lire l'article

Automatisez vos audits de sécurité

SQL Server ? Fort heureusement, il existe des mesures permettant de réduire sensiblement les risques. Vous pouvez prévenir (ou au moins limiter) de nombreuses attaques SQL simplement en vérifiant initialement que vos bases de données et serveurs sont sécurisés comme il se doit.

La configuration de tous les ports d’écoute est-elle appropriée ? Avez-vous désactivé l’ensemble des bibliothèques réseau superflues ? Avez-vous pensé à supprimer les anciens fichiers de configuration SQL Server ? Et la liste ne s’arrête pas là.

Admettons-le, il faut du temps pour sécuriser tous les points de contrôle jusqu’au dernier et pour conserver une longueur d’avance sur les personnes malintentionnées. Chaque jour apporte son lot de nouvelles vulnérabilités concernant la sécurité, d’où la nécessité d’ajouter de nouveaux contrôles et d’effectuer une surveillance fréquente pour rester à l’abri des mauvaises surprises.

Dans ces circonstances, il serait épatant de pouvoir automatiser quelque peu toutes ces tâches d’audit longues et fastidieuses. C’est désormais possible si vous appliquez les techniques simples exposées dans cet article et si vous adaptez le code fourni à votre situation spécifique.

Reporting Services : Qu’en est-il des services Web ?

Vous vous interrogez peut-être sur les alternatives permettant de proposer l’authentification Windows.Une approche fiable consiste à employer le service Web Report Server.

Lire l'articleLes plus consultés sur iTPro.fr

- Une nouvelle ère de la modernisation du mainframe

- Akamai Technologies déploie sa stratégie de protection en ligne

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- Fraude par identité synthétique : comment l’IA peut redonner confiance aux entreprises et à leurs clients

Articles les + lus

Redéfinir la confiance à l’ère de l’IA agentique : les entreprises sont-elles prêtes pour le SOC autonome ?

Les défaillances des pipelines de données pèsent lourdement sur la performance des grandes entreprises

Les nouvelles menaces liées à l’IA obligent les entreprises à dépasser la seule stratégie de sauvegarde

Sauvegarder les données ne suffit plus : il faut refonder le poste de travail

Construire la souveraineté numérique en Europe grâce à un écosystème ouvert et collaboratif

À la une de la chaîne Data

- Redéfinir la confiance à l’ère de l’IA agentique : les entreprises sont-elles prêtes pour le SOC autonome ?

- Les défaillances des pipelines de données pèsent lourdement sur la performance des grandes entreprises

- Les nouvelles menaces liées à l’IA obligent les entreprises à dépasser la seule stratégie de sauvegarde

- Sauvegarder les données ne suffit plus : il faut refonder le poste de travail

- Construire la souveraineté numérique en Europe grâce à un écosystème ouvert et collaboratif