Google et Dropbox veulent simplifier la sécurité

Simplifier la sécurité. C’est l’objectif que se sont fixés Google, Dropbox et l’Open Technology Fund.

Lire l'article

Orange crée une ESN spécialisée sur l’internet des objets, le Big Data et l’UX

Réorganisation chez Orange Business Services.

Lire l'article

Hyper-V, System Center et Windows Azure Pack, La vision Cloud OS :

Découverte de Microsoft Cloud OS : « Hyper-V 2012 R2, SCVMM 2012 R2 et Windows Azure Pack ».

Lire l'article

La virtualisation réseau accompagne l’évolution des infrastructures

La virtualisation a transformé petit à petit les infrastructures informatiques pour offrir plus de souplesse, de fiabilité et de sécurité.

Lire l'article

Gérald Karsenti, HP : « La majorité des clouds vont se faire sur OpenStack »

HP organisait mardi 3 juin au Palais des Congrès l’édition parisienne de son World Tour. L’événement organisé pour la première fois cette année fait étape dans de nombreux pays dans le monde. Après Milan, Moscou, Sao Paulo ou encore Tokyo, c’est dans la capitale française que la société américaine a invité ses clients et partenaires. L’occasion pour eux de faire en une journée le tour des technologies développées par l’entreprise dirigée par Meg Whitman et pour iTPro.fr de faire le point avec le PDG de la filiale française, Gérald Karsenti.

Lire l'article

Microsoft et Alter Way : un accompagnement sur-mesure pour le Cloud

Microsoft poursuit sa stratégie d’ouverture dans le Cloud et s’associe avec Alter Way.

Lire l'article

L’adoption généralisée du Cloud privé

L'adoption généralisée du Cloud privé fait partie des grandes tendances actuelles du marché de l’IT. Elle permet notamment aux entreprises de bénéficier d’une plus grande agilité et d’un contrôle renforcé.

Lire l'article

Le contrôle d’accès dynamique sous Windows Server 2012

Ces dernières années, nous avons organisé toute notre sécurité de données (nos ressources) autour de l’affectation de droits (ACL) à des utilisateurs suivant leur appartenance à tel ou tel groupe.

Lire l'article

5 questions pour réussir son projet cloud

Suite de notre entretien avec Arnaud Alcabez, Directeur technique et stratégie groupe chez ABC Systèmes.

Lire l'article

Nouveaux enjeux économiques du cloud computing

Cinq minutes avec Arnaud Alcabez, Directeur technique et stratégie groupe chez ABC Systèmes, pour comprendre les nouveaux enjeux du cloud computing.

Lire l'article

Les entreprises à l’ère du Mobile First

Avec deux milliards de smartphones dans le monde, les entreprises sont nombreuses aujourd’hui à intégrer le mobile dans leur stratégie commerciale.

Lire l'article

Stratégies de haute disponibilité dans un environnement virtuel

La haute disponibilité dans les environnements virtuels implique de garantir qu'une machine virtuelle peut rester fonctionnelle suite à un échec, quelle que soit l'origine de la panne.

Lire l'article

Les DSI et la sécurité mobile BYOD

Les utilisateurs adoptent leurs mobiles, mais avec vos données : attention, danger.

Lire l'article

Top 5 des configurations de sécurité à ne pas faire pour un Administrateur Système

Il n’est pas rare de constater plusieurs mauvaises pratiques en place au sein des différents systèmes d’information qu’il m’a été amené d’approcher.

Lire l'article

IBM investit 1,2 milliard pour renforcer son offre cloud

IBM lance un projet d’investissement massif dans ses infrastructures cloud.

Lire l'article

Vers une meilleure gestion des groupes locaux

L’article qui vous est présenté aujourd’hui porte sur la gestion des groupes locaux au sein de votre parc informatique.

Lire l'article

Watson : IBM investit un milliard de dollars dans une nouvelle division

IBM vient d’annoncer la création d’une nouvelle division.

Lire l'article

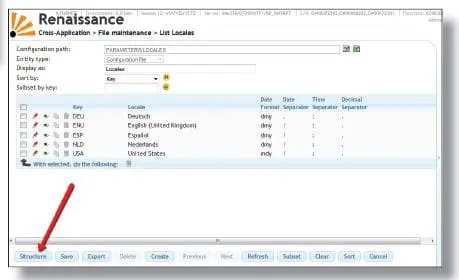

Tuto référentiel de présentation

Le référentiel de présentation (PR, Presentation Repository) est le hub, ou plaque tournante, de Renaissance.

Lire l'article

L’historique de Renaissance

La modernisation des applications a été la principale raison d’être de Renaissance.

Lire l'articleLes plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

À la une de la chaîne Cloud

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT