Métadonnées et organisateur

Pour pouvoir naviguer plus logiquement et plus efficacement dans vos bibliothèques SharePoint, notamment avec l’utilisation de la taxonomie, vous pourrez activer cette fonctionnalité pour afficher vos documents par type de contenu, catégorie mot-clé, ...

L’organisateur de contenu

Il arrive que l’on

System Center Virtual Machine Manager 2008 (SCVMM2008)

Cet outil payant édité par Microsoft a pour objectif d’offrir une meilleure expérience de gestion des environnements virtualisés. Il intègre beaucoup de fonctionnalités comme la conversion de machines virtuelles, conversion de machines physiques, scripting à l’aide de PowerShell, Bibliothèques,….

Une édition dédiée aux PME

WIM2VHD

Wim2vhd est un script gratuit s’exécutant exclusivement en ligne de commande permettant de convertir une image wim (Windows Image) en vhd.

L’image wim est le nouveau format de fichier utilisé par Microsoft pour intégrer le processus de déploiement de ces systèmes d’exploitation depuis Windows

Installation de 5250 Bridge

Le 5250 Bridge fait partie du produit Zend Platform fourni par Zend (zend.com). Vous pouvez télécharger une évaluation de 30 jours de Zend Platform avec une version entièrement fonctionnelle de 5250 Bridge, pour un nombre illimité de sessions 5250 simultanées. Après la période d'essai de 30 jours,

Architecture évoluée

Pour comprendre comment 5250 fonctionne, regardons d'abord le modèle de programme d'une application 5250 classique. Ici, l'application 5250 présente un écran et attend une entrée. Dès qu'elle l'obtient, l'application traite l'entrée dans sa logique de gestion, puis décide quel écran afficher ensuite via le Workstation Function Manager.

Dossier Développement : 5250 Bridge de Zend

Portez facilement vos applications 5250 sur la Toile.

Le plus souvent, l'utilisation de 5250 Bridge s’impose naturellement. Pour les développeurs, c'est le moyen d'obtenir une GUI sans devoir réécrire les applications 5250 existantes.

Lire l'article

Microsoft dévoile les prémices d’Internet Explorer 10

La sixième édition de Mix, évènement Microsoft dédié à la communauté des développeurs, se déroule au Mandalay Bay de Las Vegas.

De nombreuses annonces y ont été faites par Microsoft.

Lire l'article

IBM capitalise sur Watson avec les nouveaux systèmes Power

On le savait, IBM a bien l’intention de rentabiliser les investissements réalisés pour mettre au point Watson, le super-ordinateur mondialement connu pour avoir vaincu les champions du jeu Jeopardy.

Big Blue présente donc de nouveaux systèmes POWER7 avec des performances améliorées par l’intégration des technologies utilisées pour la conception de Watson : BladeCenter PS703 (16 cœurs) et PS704 (32 cœurs), serveur Power 750 express et cluster Power 755.

Lire l'article

Summarize software metering monthly usage

Cette tâche effectue une synthèse des données remontées par le composant Software metering de l’agent puis enregistre la date dans le champ LastTimeSerial_MUS de la table SMSData qui devient alors visible dans le rapport « Software metering summarization progress ».

Pour forcer cette synthèse

Reset AMT computer passwords

Quand une machine AMT est provisionnée, le serveur crée (s’il a tous les droits nécessaires pour cela) un compte spécifique dans l’Active Directory pour chacun, dans le container indiqué dans la console de configuration du composant OutOfBand. Il crée également des SPN permettant de joindre les interfaces

Delete aged status messages

Cette tâche efface les messages de statut et d’audit (ils sont contenus dans dbo.StatusMessages). Elle présente la particularité de ne pas exposer tous les paramètres de son fonctionnement. En effet, elle s’appuie sur deux « Status filter rules » qui sont « write audit message and specify

Delete aged inventory history

Efface les historiques d’inventaire matériel. Lorsque l’inventaire matériel est activé sur un site, ses clients lui envoient à intervalles réguliers leur inventaire, comprenant la liste de leurs périphériques et de leurs applications installées (en tout cas celles de ajout/suppression de programme).

Chaque mise à

Clear Install flag (ou Clear Undiscovered Clients)

Cette tâche remet à zéro l’indicateur de « Client installé » pour les clients inactifs.

Lorsqu’un agent est installé sur une machine, son enregistrement dans la base de ConfigMgr contient un statut « Installé » (Client = yes). Cet indicateur n’est pas remis à zéro lorsqu’une

Backup ConfigMgr Site server

Cette tâche sauvegarde la base de données SMS_

Elle requiert un accès en écriture au

La version 6 de Network Security Platform cible les botnets

McAfee sort une nouvelle version de son Système de prévention des intrusions (IPS).

La version 6 de Network Security Platform (NSP) met l’accent sur le renforcement du contrôle des botnets.

Lire l'article

BMC Database Management prend en charge DB2 10 pour z/OS

BMC annonce une offre DB2 avec plus de 20 produits de gestion des services mainframe prenant désormais en charge DB2 10 pour z/OS.

La prise en charge de DB2 10 pour z/OS est liée à une stratégie de gestion des services métiers visant à réduire les coûts et à augmenter la disponibilité via des ressources informatiques.

Lire l'article

Activation des fonctionnalités de téléphonie pour les utilisateurs

Après avoir préparé l’infrastructure à recevoir, émettre, router des appels téléphoniques, il faut activer ces nouvelles fonctionnalités pour les utilisateurs qui doivent en bénéficier. Dans la plupart des cas, les utilisateurs existent déjà au sein de l’annuaire Active Directory et ils disposent d’une boîte aux lettres Exchange.

Configuration du routage sortant des appels et des autorisations

Comme dans le monde IP pour le routage des paquets IP, il faut indiquer au système de téléphonie la route à suivre pour pouvoir faire aboutir un appel vers son destinataire. Il faut donc définir des routes au niveau de la téléphonie. Certaines routes pourront être par

Création des règles de normalisation

La notion de règles de numérotation est un élément important au niveau de la téléphonie en général et cela est aussi vrai pour OCS. Pour fonctionner avec la téléphonie d’entreprise, OCS utilise des numéros normalisés au format international E.164. Avec la multiplication des numéros de téléphone et

Restauration d’un objet spécifique

Maintenant que la Corbeille Active Directory est activée, voyons comment l'utiliser en reproduisant différents scénarii possibles en Production.

Prenons l'exemple d'un utilisateur Active Directory supprimé par mégarde. La réplication s'est faite sur tous les contrôleurs de domaine et vous n'auriez eu, en temps normal,

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

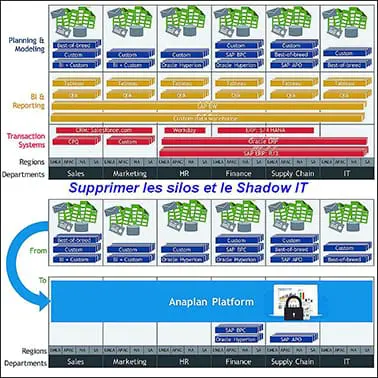

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026