Nouveau site participatif de Microsoft : « Windows 7 Applications et Compatibilité »

A l’attention du grand public et des entreprises, le site « Windows 7 Applications et Compatibilité » va permettre de répondre aux questions des utilisateurs liées à la compatibilité des applications avec Windows 7.

« Windows 7 Applications et Compatibilité », le nouveau site participatif Lire l'article

« Windows 7 Applications et Compatibilité », le nouveau site participatif Lire l'article

Nouveau livre blanc IDC : les stratégies et offres de Bull dans l’Extreme Computing

Il y a quelques jours, le supercalculateur Bullx dévoilait plusieurs de ces annonces concernant l’Extreme Computing. Dans la foulée, IDC rend public son livre blanc, qui rend compte du point de vue adopté par Bullx, ainsi que de sa stratégie dans son offre

Lire l'article

Analyse de l’installation

Si vous souhaitez contrôler à posteriori une installation de Windows Vista, voici 2 commandes que vous pouvez taper :

reg query HKLM\SOFTWARE\Microsoft\Windows\/v ImageState et type %windir%\Setup\State\State.ini.

Egalement, l'installation de Windows Vista journalise toutes les actions d'installation basées sur l'image.

Servez-vous de cette multitude

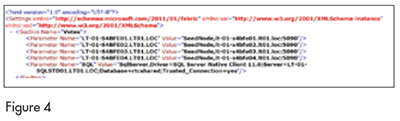

Disponibilté de SQL Server StreamInsight

Parallèlement à la documentation mise à disposition sur SQL Server 2008 R2 par la Community Technology Preview (CTP), Microsoft annonce la disponibilité de SQL Server StreamInsight.

SQL StreamInsight fonctionne comme un composant ajustable à SQL Lire l'article

SQL StreamInsight fonctionne comme un composant ajustable à SQL Lire l'article

Citrix lance une nouvelle édition Express gratuite de la gamme Citrix Essentials for Hyper-V de Microsoft.

Unisys dévoile ses atouts et mise sur le Cloud Computing

Du nouveau chez Unisys : le groupe frappe fort du côté de la Cloud Computing.

Le groupe Unisys Lire l'article

Le groupe Unisys Lire l'article

Scénarios d’installation sans assistance de Windows Vista

Pour mieux comprendre l'application des fichiers de réponses, prenons deux cas concrets. Premier scénario : vous décidez d'utiliser le média DVD de Windows Vista pour faire l'installation et d'utiliser un seul fichier de réponses pour automatiser les derniers renseignements afin que vous n'ayez pas du tout à intervenir

Lire l'article

Symantec mise sur la déduplication

Symantec développe un système de gestion de plateformes.

A Cupertino, en Californie, Symantec annonçait son programme en trois étapes, visant à réduire le Data Storage au sein des entreprises. Stratégiquement, le groupe se positionne de telle sorte que les données soient au cœur d’un réel Lire l'article

A Cupertino, en Californie, Symantec annonçait son programme en trois étapes, visant à réduire le Data Storage au sein des entreprises. Stratégiquement, le groupe se positionne de telle sorte que les données soient au cœur d’un réel Lire l'article

Zend Studio : une nouvelle version de IDE PHP par Zend Technologies

Une nouvelle version de IDE PHP est proposée par Zend Technologies, permettant à l’éditeur de se positionner.

Zend Technologies, Inc. fait état de la nouvelle version majeure de Zend Studio, la 7.0, qui s’intéresse à l’environnement Lire l'article

Zend Technologies, Inc. fait état de la nouvelle version majeure de Zend Studio, la 7.0, qui s’intéresse à l’environnement Lire l'article

Kantara : une alternative à l’interopérabilité des gestions d’identités

Kantara. Un projet qui sonne comme une ouverture possible en matière d’interopérabilité entre les services et outils de gestion d’identités. L’initiative est celle de plusieurs grands noms du domaine IT, une quarantaine pour ainsi dire, issus des groupes Oracle, Novell, Internet Society, Intel, AOL , PayPal, CA, Fidelity

Lire l'article

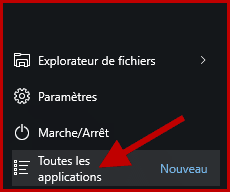

Installation sans assistance

Comme exprimé auparavant, en tant qu’administrateur d’entreprise, vous allez chercher le plus possible à automatiser l’installation. Pour cela, vous allez affecter un ou des fichiers de réponses aux différentes passes de configuration afin de dérouler une installation la plus silencieuse possible (qui ne demande pas d’interaction humaine).

Lire l'article

Microsoft Operations Manager 2007 R2 : guide d’utilisation mis à disposition

Microsoft Technet met à disposition un gude pour suivre l’avancée des projets sous Operations Manager 2007 R2.

Microsoft met à disposition une documentation concernant Operations Manager 2007 R2. Disponible sur le blog de Microsoft TechNet, ce guide vous propose de découvrir autrement ce Lire l'article

Microsoft met à disposition une documentation concernant Operations Manager 2007 R2. Disponible sur le blog de Microsoft TechNet, ce guide vous propose de découvrir autrement ce Lire l'article

Symantec appuie NetBackup, son gestionnaire de stockage

Netbackup, plate-forme de gestion de Symantec enrichit ses capacités et propose des fonctionnalités uniques pour Microsoft en environnements virtuels : en résultent la réduction des coûts et l’augmentation des performances.

Dans le souci de permettre aux entreprises de se positionner en matière de virtualisation Lire l'article

Dans le souci de permettre aux entreprises de se positionner en matière de virtualisation Lire l'article

Webinar Wednesday Series : comment réduire les coûts et maximiser les performances avec la virtualisation

Un webinar a été consacré, sur le site du Gartner, aux enjeux, problématiques actuelles et solutions liées à la virtualisation et à la consolidation. C’est l’analyste Philip Dawson, du Gartner, qui a pu présider à ce Webinar qui répondait au plus

Lire l'article

La passe oobeSystem

Enfin, la passe de configuration oobeSystem configure des paramètres appliqués au cours de l'expérience du premier démarrage pour l'utilisateur final, également appelé Accueil Windows. Les paramètres oobeSystem sont traités avant la première ouverture de session d'un utilisateur sous Windows Vista. OOBE, pour Out-of-Box-Experience, s'exécute lors du premier démarrage

Lire l'article

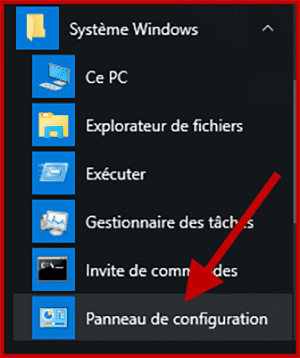

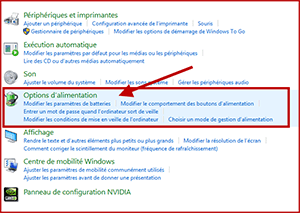

Obtenir le NAC

Pour configurer NAC, quelques étapes suffisent. En premier lieu, assurez-vous que l’authentification 802.1x est validée sur les ordinateurs des utilisateurs. Dans Windows, validez 802.1x en ouvrant l’interface adaptateur réseau et en sélectionnant l’onglet Authentication.

Puis choisissez le type d’authentification et entrez l’ID appropriée. Il Lire l'article

Puis choisissez le type d’authentification et entrez l’ID appropriée. Il Lire l'article

Rien à voir avec le DFS de papa

DFS Namespaces et le service DFSR de Windows 2003 R2 représentent de grandes améliorations à tous égards pour DFS. L’établissement et la maintenance d’un namespace sont bien plus faciles que par le passé. Si les limitations de DFS vous ont dissuadé de l’utiliser par le passé, le moment

Lire l'article

Citrix Essentials pour Hyper-V : au coeur de la virtualisation

Infosecurity France Salon & Symposium et Storage Expo France : l’édition 2009 n’aura pas lieu

L’annonce est désormais confirmée : l’édition 2009 d’Infosecurity France Salon & Symposium et Storage Expo France est annulée, pour cause de manque de représentativité des entreprises intéressées.

Infosecurity France Salon & Symposium et Storage Expo France, réunion de la sécurité de Lire l'article

Infosecurity France Salon & Symposium et Storage Expo France, réunion de la sécurité de Lire l'article

Les passes auditSystem et auditUser

Les passes auditSystem et auditUser, qui sont facultatives, traitent des paramètres d'installation en mode sans assistance dans le contexte d'un système en mode audit. auditSystem sert à ajouter des pilotes de périphérique supplémentaires et à affecter un nom au système spécifique pour le mode audit. auditUser est utilisé

Lire l'article

Les plus consultés sur iTPro.fr

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026

X