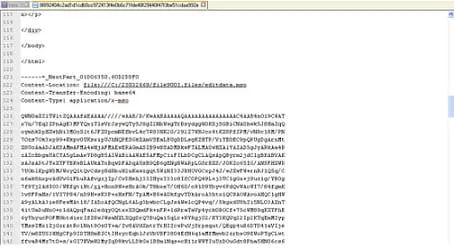

Crypto Complete 2.20 : des chiffrements plus rapides

Crypto Complete est l’élément indispensable pour tout utilisateur évoluant en environnement IBM i. Le logiciel, et sa nouvelle version 2.20, permet aujourd’hui le chiffrement des données ciblées, pour autant qu’elles soient stockées sur l’IBM i.

Ce chiffrement inclut des champs

Lire l'article

Améliorations de T-SQL

Dans SQL Server 2008, T-SQL ne bénéficie pas de changements majeurs, mais la nouvelle version inclut de nombreuses fonctionnalités qui renforcent la simplicité et l’efficacité du code. Certaines améliorations syntaxiques seront appréciées des développeurs, notamment quelques-unes qui rapprochent T-SQL d’un langage de programmation digne de ce

Lire l'article

Les CTP

Dans la toute première mouture de la technologie Azure, les développeurs peuvent construire des applications .NET 3.5 (par exemple, Windows Communications Foundation) en utilisant les modèles de projet Web ASP.NET de VS 2008 et de nouveaux modèles de projet de services disponibles dans les Microsoft Azure

Lire l'article

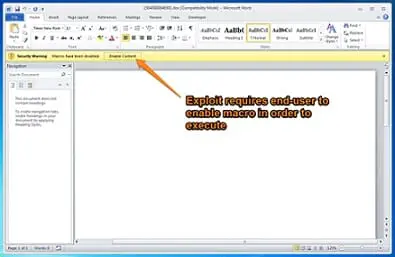

Dissimuler phpinfo()

La fonction phpinfo() donne une liste de tous les paramètres PHP, comme valeurs php.ini, noms et numéros de version du module d’extension, et variables Apache (figure 1). L’usage le plus courant de cette fonction est un document HTML simple nommé phpinfo.php, qui contient

Lire l'article

Planifier et tester

Les IASP sont la base des solutions HA en utilisant le support i5/OS Cluster Resource Services. Cependant, cet article n’indique que les grandes lignes. Avant de vous embarquer dans la haute disponibilité (HA), songez à suivre le cours AS540 d’IBM : « --> Lire l'article

Nouveaux types de données T-SQL

Une des nouveautés les plus séduisantes de SQL Server 2008 concerne les types de données spatiales. Si vous avez déjà employé ces types dans une base de données, notamment les latitudes, longitudes et emplacements dans une grille, vous avez probablement développé vos propres types pour gérer

Lire l'article

Application par application

Il est important de comprendre ce que Microsoft ne vas pas faire avec Azure, déclare Al Gillen, vice-président de System Software pour le cabinet d’étude IDC. « Ils ne vont pas offrir un ‘Internet Windows’ généraliste, où une fois la gestion des serveurs Windows terminée, vous

Lire l'article

Messages d’erreur de programme

Où serions-nous sans les messages d’erreur de programme ? Je ne parle pas de messages adressés aux utilisateurs finaux du genre « zip code required » (code postal nécessaire), mais des erreurs qui décrivent des problèmes de programmation internes, comme « array index out of bounds

Lire l'article

Mettre en oeuvre une solution HA

Avant de créer un cluster et d’appliquer une solution HA, il est bon d’examiner les différentes solutions disponibles, parce que chacune a ses propres règles de mise en oeuvre.

Voyons d’abord l’utilisation des disques commutés pour déplacer l’IASP entre les noeuds du

Lire l'article

Une fenêtre Explorateur d’objets désormais utile

L’Explorateur d’objets (Object Explorer) de Management Studio propose depuis longtemps une vue appréciable des nombreux objets persistants et virtuels dans une base de données et un serveur.

En revanche, la fenêtre Object Explorer Details (Détails de l’Explorateur d’objets), qui apparaît par

Lire l'article

Zend Server 5.0 : la version finale disponible dès maintenant

Améliorer les performances et obtenir une résolution plus rapide des problèmes pour les applications PHP grâce à Zend Server 5.0.

La version finale du serveur d’applications Web en PHP de Zend, Zend Server 5.0, est enfin disponible. Optimisé pour permettre aux environnements

Lire l'article

Attention aux variables non initialisées

Par souci d’efficacité, PHP ne vérifie pas si les variables ont été initialisées avant leur utilisation. Or, quand des programmeurs oublient ou négligent d’initialiser des variables, on peut s’attendre à des « conséquences imprévues ». Normalement, les variables non initialisées ne menacent pas la sécurité, même

Lire l'article

Les IASP et la haute disponibilité

Une fois l’environnement IASP créé, il est facile de passer à une solution HA avec votre IASP. La solution HA tire parti de plusieurs fonctions disponibles au moyen de i5/OS option 41 – HA Switchable Resources.

Avant de vous plonger dans

Lire l'article

Un début de soirée avec entre MVP francophone

Pour conclure sur ce retour d’expérience, le programme MVP comme pour les autres programmes communautaires chez Microsoft (Microsoft Student Partners, Groupes Utilisateurs et Communautés partenaires en ligne) c’est avant tout, beaucoup de fun. Nous avons eu deux soirées organisées, l’une avec l’équipe produit dont nous dépendons,

Lire l'article

Le Cloud : un espace à conquérir… en toute sécurité

Poser la question de la sécurité n’est donc pas anodin. Le fait, pour un tel service, de réunir à la fois la possibilité d’un self-service On Demand, d’un accès réseau ubiquitaire, d’une mise en commun des ressources permet d’instaurer une hiérarchie dans les responsabilités engagées de

Lire l'article

Visual Studio 2010 et .Net 4

A l’instar de SharePoint 2010, Visual Studio 2010 verra l’officialisation de son lancement dès le 8 février. « Engagé derrière les développeurs », comme le définit Blaise Vignon, Responsable gamme produits Visual Studio Microsoft France et en charge du parcours, Visual Studio 2010 étendra son aura

Lire l'article

Une date officielle pour le lancement de SQL Server 2008 R2

La date est lancée : SQL Server 2008 R2, qui sera notamment à l’honneur dans quelques jours lors des TechDays 2010, sera officiellement disponible en mai 2010, date américaine.

Pour cette nouvelle version de SQL Server, les nouvelles fonctionnalités ont été intégrées

Qu’est ce qu’un scénario cohabitationniste ?

La cohabitation de deux systèmes de messagerie s’effectue à deux niveaux. Le principal étant l’annuaire, le second le flux. Mettre en relation deux systèmes de messagerie c’est avant tout faire cohabiter deux annuaires et bien souvent deux espaces d’adressage différents. Un espace d’adressage est ce que

Lire l'article

Les différents types de sauvegarde

Le Centre de sauvegarde et de Restauration est capable d’effectuer deux types de sauvegarde :

- La sauvegarde complète de l’ordinateur,

- La sauvegarde des fichiers.

Pour vous aider à y voir

Lire l'article

Quelques buildings de Microsoft à Redmond.

L’ensemble des sessions du MVP Global Summit est régi par une NDA, c’est-à-dire un accord de confidentialité signé par chaque MVP. Cette NDA renforce la confiance établie entre Microsoft et les MVP, et permet de mettre en place du gagnant-gagnant. Cela se traduit pour les MVP

Lire l'articleLes plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026